Дипломная работа / ВКР: Защита информации

Как написать дипломную работу на тему защиты информации и персональных данных. Актуальность цели и задач во введении диплома, направления исследования, суть и особенности написания, а также готовый образец плана, содержания и заключения дипломной работы по защите информации и персональных данных. Узнать рекомендации экспертов и скачать пример дипломной работы бесплатно.

В дипломной работе по защите информации следует определить методы и средства защиты информации (технические, криптографические, программные и другие средства), направленные на защиту данных и контроль эффективности защиты. При этом, методы защиты информации зависят от действий, которые производятся над информацией, и от используемого оборудования. Другими словами, система защиты информации должна исключать любые попытки изменить содержимое защищаемых данных, повлиять на получаемые результаты и выводимую информацию.

Актуальность диплома по защите информации обусловлена ростом числа атак на компоненты распределенных систем и возникающих от их реализации ущербов, а также многовариантностью и непредсказуемостью таких атак. Проблематика дипломных работ по защите информации обусловлена противоречиями или конфликтами интересов, характерных для среды, в которой функционируют современные технические и организационно-технические системы. Для более глубокого понимания сути в данной статье представлены рекомендации по написанию таких тем дипломных работ по защите информации, пример которых приведен в таблице ниже.

| 1. Диплом: защита информации в каналах связи | 2. Защита информации: дипломная работа по оценке угроз информационной системы |

| 3. Защита информации: дипломная работа по оценке рисков аварийных ситуаций | 4. Дипломная работа: Защита информации в системах коммерческих предприятий |

5. Диплом: защита информации в системах на предприятии при помощи методов стеганографии Диплом: защита информации в системах на предприятии при помощи методов стеганографии |

6. Диплом: Информационная защита конфиденциальных документов |

| 7. Дипломная работа: Информационная защита электронных носителей | 8. Дипломная работа: Информационная защита облачных сервисов на основе оптимизации состава ресурсов |

| 9. ВКР: Разработка системы защиты конфиденциальной информации производственной компании | 10. Дипломная работа: Анализ технологий и систем защиты от потери данных |

| 11. Бакалаврская работа: Разработка системы защиты информации в ЛВС ведомственного учебного заведения | 12. Дипломная работа: Защита (модернизация) ЛВС с помощью ViPNet (VPN) |

| 13. Диплом: Разработка требований к защите объекта информатизации на предприятии негосударственной формы собственности | 14. Дипломная работа: Организационно-правовые мероприятия по защите конфиденциальной информации в компании Дипломная работа: Организационно-правовые мероприятия по защите конфиденциальной информации в компании |

| 15. Выпускная бакалаврская работа: Защита корпоративной сети от уязвимости нулевого дня | 16. Диплом: Система защиты информации оператора сотовой связи |

| 17. Дипломная работа: Модернизация антивирусной защиты в образовательном учреждении | 18. Дипломная работа: Обеспечение защиты информации компании при попытке её захвата рейдерами |

| 19. Магистерская работа: Разработка комплексной системы защиты в организации | 20. Диплом: Модернизация антивирусной защиты в государственном учреждении |

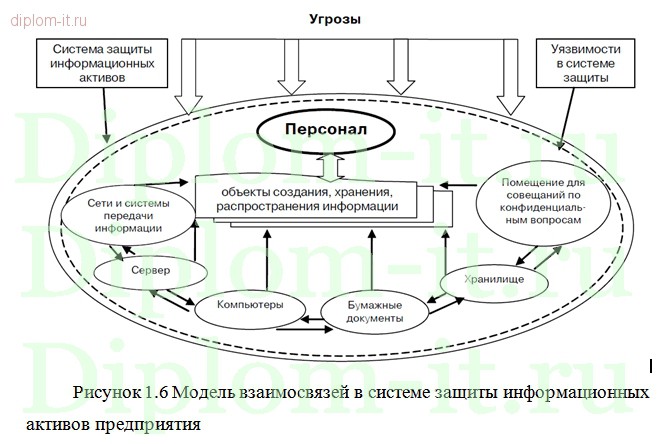

Защита информации представляет собой набор методов и средств, использование которых гарантирует целостность, конфиденциальность и доступность данных в условиях воздействия на них различных угроз (Рисунок 1). При исследовании вопроса защиты информации в дипломной следует рассматривать ущерб как случайную величину с использованием различных законов распределения.

При исследовании вопроса защиты информации в дипломной следует рассматривать ущерб как случайную величину с использованием различных законов распределения.

Рисунок 1 – Механизмы защиты информации в дипломной работе

По сути, защита информации заключается в сохранении данных от искажений и обеспечение ее восстановления в случае искажений. Особо востребованы подходы к защите информации, которые обеспечивают предотвращение неправомерного, несанкционированного доступа к данным. Так, например, защита информации от СПАМа может быть организована согласно алгоритму, приведенному на рисунке 2.

Рисунок 2 – Алгоритм защиты информации в дипломе

Другими словами, диплом по защите информации посвящен защите информации от случайного или преднамеренного раскрытия, а также модификации или уничтожения данных лицами, не имеющими санкционированный доступ или соответствующих полномочий. Изучение методов и средств защиты информации необходимо проводить с учетом широкого многообразия информационных угроз, а также разнообразия целей, задач, способов функционирования и структурных особенностей систем.

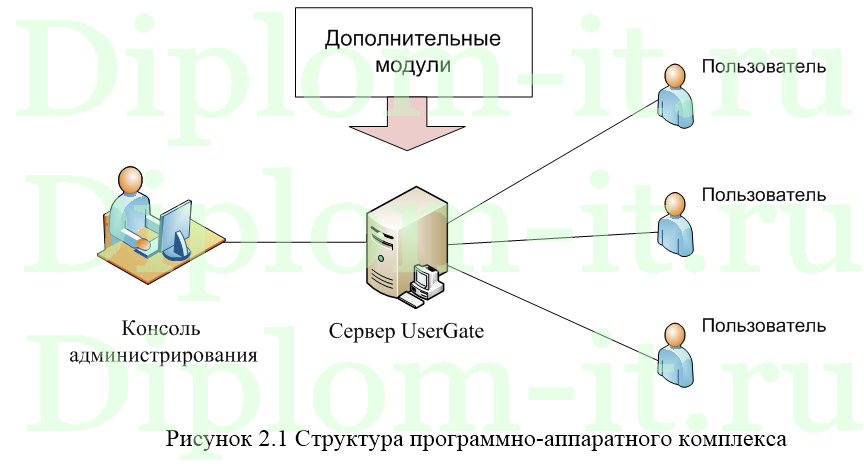

Наибольший интерес представляет собой проблема защиты информации от несанкционированного доступа. Другими словами, информационная защита позволяет ограничить доступ для определенных сотрудников, предохраняя систему от возможных несанкционированных вмешательств. Пример такой защиты представлен на рисунке 1. При этом все попытки и действия пользователей фиксируются в архиве в виде логов.

Рисунок 3 – Пример обеспечения информационной защиты в дипломе

Так, например, защита информации в дипломной работе по системам связи направлена на снижение вероятности реализации несанкционированного доступа к данным, циркулирующим по каналам связи. Наиболее результативным средством ЗИ в каналах связи считается использование криптографических методов и специальных протоколов связи. А диплом по защите информации в системах на предприятии

Диплом по защите информации от помех заключается в поиске ошибок, возникших в результате воздействия помех на канал передачи. Следует иметь ввиду, что именно по причине защиты информации от помех передаваемые данные сопровождается контрольными битами.

Дипломная работа по защите информации в системах от аварийных ситуаций посвящен созданию средств предупреждения, контроля и организационных мер по исключению несанкционированного доступа, отказов различных систем (в т.ч. систем жизнеобеспечения людей).

Рекомендуется подготавливать диплом по информационной защите с учетом основного принципа, заключающегося в создании многоуровневой распределенной системы защиты, включающей различные средства. Существование ряда уровней защиты позволяет компенсировать недостатки одних средств защиты достоинствами других.

Вместе с тем, дипломная работа по защите информации должна содержать анализ и разработку моделей актуальных атак, от которых следует защитить информацию. В качестве примера разработаем модель реализации атаки при помощи внедрения руткита на пользовательском уровне. В случае наличия физического доступа злоумышленник может воспользоваться съемными носителями для внедрения вредоносного ПО. Иначе, используя сетевые протоколы, получить привилегированный доступ в систему и внедрить руткит.

В качестве примера разработаем модель реализации атаки при помощи внедрения руткита на пользовательском уровне. В случае наличия физического доступа злоумышленник может воспользоваться съемными носителями для внедрения вредоносного ПО. Иначе, используя сетевые протоколы, получить привилегированный доступ в систему и внедрить руткит.

Если вредоносное ПО не будет обнаружено, то будут проведены следующие действия в зависимости от способа, выбранного злоумышленником:

1. Наиболее простой способ – это замена системных файлов, отвечающих за отображение сетевой активности, работающих процессов, файлов и т. д.

2. Вредоносное ПО будет модифицировать программный код различными способами.

В результате атаки целевой системе (пользователю) будет предоставляться ложная информация о состоянии процессов, файлов, сетевых соединений, т.е. вредоносная программа будет скрыта.

Построим граф состояний для марковского процесса с дискретными состояниями и дискретным временем (рассматриваем систему через некоторые промежутки времени). Введем следующие обозначения: Si- состояния в марковской цепи, pij- переходные вероятности. В данном случае используются следующие состояния:

Введем следующие обозначения: Si- состояния в марковской цепи, pij- переходные вероятности. В данном случае используются следующие состояния:

‒ S1 – хост злоумышленника готов к атаке;

‒ S2 – злоумышленник получил привилегированный доступ;

‒ S3 – вредоносное ПО внедрено в систему;

‒ S5 – реализация угрозы путем замены файлов;

‒ S6 – поиск нужных для модификации процессов;

‒ S7- реализация угрозы путем модификации машинного кода программы;

‒ S8 – реализация угрозы путем модификация таблиц импорта;

‒ S9 – реализация угрозы путем перехвата функций Load Library и Get ProcAddress;

‒ S10 – реализация угрозы путем модификации программного кода API;

‒ S11 – процессам возвращается неверная информация.

На основе описанных состояний построим граф атаки, который будет содержать сценарии атак для достижения нарушителем целей.

Рисунок 4 – Атака маскируемыми средствами пользовательского уровня

При написании дипломной работы по защите информации стоит учитывать Законы РФ О государственной тайне, Об информации, информатизации и информационной безопасности, регламентирующие вопросы обеспечения защиты информации. Вместе с тем, необходимо понимать, что существуют системы защиты информации, используемые в технологическом процессе обработки информации с целью оперативного выявления и исправления проблем безопасности, возникающих в системе. Применяемые в таких системах средства для защиты данных можно классифицировать на технические, криптографические, программные, организационные, аппаратные и другие.

Вместе с тем, необходимо понимать, что существуют системы защиты информации, используемые в технологическом процессе обработки информации с целью оперативного выявления и исправления проблем безопасности, возникающих в системе. Применяемые в таких системах средства для защиты данных можно классифицировать на технические, криптографические, программные, организационные, аппаратные и другие.

В заключение необходимо отметить, что несмотря на существующие требования в обеспечении быстрого и удобного доступа сотрудников к данным, необходимость информационной защиты является актуальной и серьезной задачей, на решение которой расходуются значительные ресурсы с целью исключения несанкционированного доступа и других проблем безопасности.

Скачать дипломную работу по защите информации (пример)

Скачать демо

Скачать другие готовые или купить дипломную работу по защите информации

Портфолио

Заказать дипломную работу по защите информации или оценить стоимость

Узнать стоимость

Темы дипломных по информационной безопасности

Дипломная работа по информационной безопасности представляет собой решение конкретной научно-исследовательской или практической задачи, направленной на обеспечение информационной безопасности выбранного объекта.

В качестве объекта защиты может быть: компьютерная система, составная часть компьютерной системы, бизнес-процесс, предприятие, помещение, конфиденциальный документооборот, интеллектуальная собственность и пр. Результатом дипломного проекта является разработанная и обоснованная выпускником система мер, обеспечивающая организацию и технологию защиты информации конкретного объекта, на основе использования различных защитных средств: организационных, инженерно-технических, правовых, криптографических, программно-аппаратных.

Объектами дипломной работы также могут выступать методы защиты информации, методы анализа уязвимости информации объектов, методы обоснования надежности (достаточности) выбранных мер защиты информации и т. д.

Если сформулировать тему дипломной не удается, то можно посмотреть примеры дипломных работ по информационной безопасности на сайте в перечне готовых работ.

Примерный список тем дипломных работ по информационной безопасности:

- Блок защиты информации каналов управления автоматизированной системы спутниковой связи

- Внедрение системы обнаружения вторжений в .

..

.. - Выбор технологии проектирования систем защиты информации

- Защита информации при использовании электронной почты.

- Защита от SQL атак

- ЗКИ. Получение лицензии. Возможности лицензиата

- Имитация многолучевого канала на основе IEEE 802.11b

- Информационная безопасность предприятия…

- Использование стандарта IEEE 802.1x на предприятии для защиты от несанкционированного доступа»

- Использование системы TOR при ведения двойной бухгалтерии

- Исследование ошибок к операционных системах

- Комплексная защита информации на предприятии …

- Комплексная защита информации на примере какого-нибудь предприятия…

- Комплексное обеспечение информационной безопасности при реализации угрозы попытки доступа в удаленную систему

- Комплексный подход к обеспечению защиты конфиденциальной информации в компании …

- Концепция политики безопасности и систем контроля доступа для локальных вычислительных сетей.

- Модель системы управления информационной безопасностью в условиях неопределенности воздействия

- Модернизация комплекса антивирусный защиты …

- Обеспечение информационной безопасности в …

- Организация защиты персональных данных в …

- Организация защиты персональных данных в организации

- Организация порядка установления внутриобъектного спецрежима на объекте информатизации …

- Организация противодействия угрозам безопасности персонала организации на примере …

- Основные направления, принципы и методы обеспечения информационной безопасности

- Построение типовой модели угроз безопасности информации кредитной организации…

- Проблемы информационной безопасности банков.

- Разработка алгоритма и программного обеспечения маскирования данных, исследование вопросов стойкости к частотному анализу

- Разработка комплекса режимных мероприятий по сохранности конфиденциальной информации на примере .

..

.. - Разработка комплексной защиты информации

- Разработка комплексной системы защиты коммерческой информации.

- Разработка корпоративной сети авиапредприятия с подключением удаленных филиалов по каналам VPN

- Разработка мер по технической защите конфиденциальной информации в организации…

- Разработка политики безопасности …

- Разработка политики информационной безопасности.

- Разработка предложений по созданию системы защиты информации в локальной вычислительной сети …

- Разработка проекта по созданию защищенной корпоративной сети с применением технологий VPN

- Разработка системы защиты информации предприятия на примере …

- Разработка системы защиты конфиденциальной информации в процессинговой компании

- Разработка системы защиты персональных данных в предприятии…

- Разработка системы информационной безопасности банка

- Разработка системы управления кадровой безопасностью организации

- Разработка средств защиты информации на предприятии .

..

.. - Разработка типового проекта защиты локальной вычислительной сети предприятия

- Система защиты персональных данных на предприятии

- Система обеспечения защиты информации в переговорной комнате …

- Системы управления обменными пунктами валют. организация защиты баз данных

- Создание Концепции ИБ

- Создание службы безопасности на предприятии.

- Средства и способы защиты информации по ПЭМИН, аттестация объектов, помещений и информ.систем.

- ЭЦП (проблемы использования и применения в России и т.п.)

По любой из вышеприведенных тем, а также по любой другой, можно оформить заявку на консультацию по написанию дипломной работы по информационной безопасности.

Trending Top 15 Темы дипломных работ по информационной безопасности [Writing Service]

Информационная безопасность — это не что иное, как защита веб-информации от неаутентифицированных сетевых устройств и пользователей. В основном он предназначен для обеспечения безопасности данных, надежности, секретности, доверия и доступности для аутентифицированных устройств/пользователей.

В основном он предназначен для обеспечения безопасности данных, надежности, секретности, доверия и доступности для аутентифицированных устройств/пользователей.

В целях защиты данных он концентрируется на специальных политиках и стратегиях информационной безопасности. Эти политики обеспечивают защиту данных от прерывания, несанкционированного доступа, изменения и раскрытия. Далее мы упомянули основные процессы, связанные с информационной безопасностью.

Ключевые процессы в области безопасности информационной безопасности- Безопасное хранилище

- Защита сетевой информации как от внутренних, так и внешних атак и надежно хранить их

- Передача данных

- Проверка подлинности устройств связи

- Обеспечение конфиденциальности и надежности сетевой информации

- Обеспечение безопасности компонентов, подключенных к сети

- Устойчивость к взлому

- При выходе злоумышленники легко взламывают сеть и получают доступ к системным данным.

Таким образом, необходим эффективный подход, чтобы вернуть контроль злоумышленникам

Таким образом, необходим эффективный подход, чтобы вернуть контроль злоумышленникам

- При выходе злоумышленники легко взламывают сеть и получают доступ к системным данным.

- Безопасная среда разработки программного обеспечения

- Обеспечить безопасную сложную платформу для проектирования системы в противовес непредсказуемым службам и системе

- Признание пользователя

- Проверьте идентификацию пользователя для доступности ресурсов через несколько методов

- Например: Аутингели пользователя с помощью личного пароля или предварительного развертывания. системное содержимое от внезапных нежелательных хакеров, атак, злоумышленников и вирусов.

- Контроль идентификации

- Распознавание каждой системы по ее уникальным характеристикам

- Управление доступностью ресурсов на основе привилегий аутентифицированных пользователей и их ограничений

- Защищенная сеть

- Распространять запрошенные услуги только аутентифицированным пользователям / устройствам

- 2

- нелегальные пользователи/устройства

Наше руководство по исследованию наилучшим образом соответствует вашим потребностям, если вы ищете помощь квалифицированного специалиста. Наши специалисты часто повышают квалификацию на текущие разработки в области информационной безопасности темы диссертации . Поэтому мы готовы поддержать вас в решении всех исследовательских задач. Здесь мы перечислили несколько распространенных угроз, которые развиваются в области информационной безопасности.

Наши специалисты часто повышают квалификацию на текущие разработки в области информационной безопасности темы диссертации . Поэтому мы готовы поддержать вас в решении всех исследовательских задач. Здесь мы перечислили несколько распространенных угроз, которые развиваются в области информационной безопасности.

- Атаки на устройства

- Внедрение ошибок на основе0018

- Например: Внедрение сбоя (на основе электромагнитного поля, частоты и напряжения процессора)

- Боковой канал на основе

- Злоупотребление и задержка данных, которые пассивно собираются и отслеживаются 9 объектами сети108

- Базовый структурный дизайн :

- Неправильное манипулирование фундаментальными функциями при разработке TrustZone

- Например: спящий режим устройства и методы исправления ошибок

- Безработные Факторы безопасности :

- Относится к характеристикам, которые не используются должным образом для целей безопасности

- на основе указателя 3

- Плохое использование криптографии :

- Это тип атаки, который приводит к небезопасности данных из-за использования слабых криптографических методов

- Например: методы дайджеста и слабая аутентификация

- к логическим ошибкам

- Например: несоответствие типа данных и неэффективная оценка данных

- Буферно-ориентированный (перечтение и переполнение) :

- Это вид атаки, который влияет на память системы

- Например: буферные излишки, переполнение буфера и переполнение буфера

Темы диссертаций вместе с направлениями их исследований!!!

Каковы 3 элемента многоуровневой безопасности? Теперь мы можем видеть многоуровневую безопасность в сети, поскольку данные передаются по сети через разные уровни. Таким образом, важно защитить эти уровни для конфиденциальности передачи данных.

Таким образом, важно защитить эти уровни для конфиденциальности передачи данных.

В частности, многоуровневый подход к обеспечению безопасности предназначен для сосредоточения внимания на вышележащих уровнях. Здесь мы упомянули три основных объекта, которые необходимы для обеспечения безопасности вышележащих слоев. Это уровень обнаружения , уровень коррекции и уровень предотвращения. Кроме того, мы указали дополнительные уровни сетевой безопасности.

- Уровень предотвращения

- Анализ и тестирование проникновения

- Расширенный контроль доступа

- Непрерывная модификация учетных данных

- Безопасная информация Резервное копирование и хранение. и авторизация сетевых объектов

- уровень обнаружения

- межсетевой экран

- Honeypots

- IDS and IPS

- Security Information And Event Management (SIEM) Software

- Anti-malware

- Correction or Response Layer

- Data Backup and Recovery

- Система предотвращения вторжений (IPS)

- Инициирование альтернативных устройств ввода

- Безопасность цифровой криминалистики

- Identification and Matching of Attack Signature

- Regular Firewalls Policies Updates

Some other layers in information security can be follows,

- Application Layer

- Secure Data Confidentiality

- Authenticated Key Exchange

- Уровень поддержки

- Защита от вирусов и вредоносного ПО

- Безопасная интеллектуальная система на основе облака

- Сетевой уровень

- Улучшенные криптографические методы

- Сетевые вращения (пользователь и устройство).

Как исследовательская группа, наша команда разработчиков также эффективно работает над внедрением любого исследовательского решения, несмотря на сложности . Ниже они упомянули некоторые важные подходы, которые используются для современных моделей безопасности, моделирующих новое исследовательское предложение. 100018

- Какой процесс выполнял пользователь?

- Какие стратегии используются для доступа к сетевым удобствам?

- Какие пользователи имеют права доступа к сетевым данным?

Кроме того, наши разработчики также предложили другие важные методы, используемые для устранения сложных проблем безопасности, таких как угрозы и уязвимости . Помимо этого, мы расскажем вам о других жизненно важных методах, основанных на потребностях вашего проекта. Кроме того, мы заверяем вас, что мы будем поддерживать вас в полной мере до конца проекта с ожидаемыми результатами.

Помимо этого, мы расскажем вам о других жизненно важных методах, основанных на потребностях вашего проекта. Кроме того, мы заверяем вас, что мы будем поддерживать вас в полной мере до конца проекта с ожидаемыми результатами.

- Стратегии проактивной защиты

- Проверка гипотез атак

- Оценка механизма безопасности

- Идеальное обслуживание системы

- Обнаружение уязвимости безопасности

- Определение атаки

- . 111111111111111111111111111111111111111 НЕОБ

- Модели постоянного переобучения

- Меры защиты от атак серого и черного ящиков

- Randomization

- Enhanced Ensembles Classifier

- Data Hiding and Encryption

- Preventive Measures against white-box attacks

- Attack Identification

- Adversarial Reinforcement Learning

- Strong Machine and Подходы к глубокому обучению

Наши эксперты составили список самых востребованных исследовательских концепций в области информационной безопасности, чтобы вы знали текущие темы диссертации по информационной безопасности . Более того, у нас есть широкий спектр интересных тем, которые помогут вам во всех отношениях.

Более того, у нас есть широкий спектр интересных тем, которые помогут вам во всех отношениях.

- Приложение для безопасного удаленного здравоохранения

- Повышение безопасности с помощью эффективных стратегий контроля доступа

- Моделирование систем доверия с использованием репутации

- Система предотвращения и обнаружения вторжений

- Новые вычислительные механизмы для сохранения секретности

- Инновационный структурный дизайн моделей кибербезопасности

- Междоменная оценка доверия на основе блокчейна

- Улучшенная система логического вывода о безопасности с помощью искусственного интеллекта в реальном времени

- -900 HetNet-IoT

- Облегченная многофакторная аутентификация в сетях IoT

- Безопасное агрегирование данных и технологии майнинга

- Новая разработка автоматизированных механизмов безопасности

- Адаптивный анонимный подход для обеспечения конфиденциальности и безопасности системы

- Доверительные MAC-адреса и протоколы прикладного уровня для сетевой безопасности

- Безопасная генерация и распространение ключей в периферийных туманных вычислениях порекомендовали несколько широко используемых инструментов для информационной безопасности .

Эти инструменты перечислены на основе конкретных операций, связанных с информационной безопасностью, а также их уникальных характеристик. Инструменты мониторинга информационной безопасности

Эти инструменты перечислены на основе конкретных операций, связанных с информационной безопасностью, а также их уникальных характеристик. Инструменты мониторинга информационной безопасности - Инструмент аудита данных

- Аргус (моделирование в реальном времени, многоплатформенная)

- Инструменты для захвата пакетов. варианты)

- Ethereal (простота использования и надежность)

- Net2pcap (поддержка службы аудита и ориентированность на Linux)

- Tcpdump (низкий уровень помех по сравнению с ethereal)

- Gulp (Very powerful and user-friendly)

- Ngrep (Support massive data and Cross-layer)

- Libcap (Very efficient)

- Aimsniff (Support Linux platform)

- Инструмент аудита данных

- Packet Analyzer Tools

- IPgrab (Представление заголовка пакета)

- Karski (Ограничения применимости)

- Nfdump (Дружественная проверка пакетов)

- Инструменты для понижения пакетов

- DSNIFF (поддержка UNIX)

- Алова (мощный и удобный для пользователя)

- Инструмент для восстановления пароля

- Cain и Able-FrriEdl Средства анализа трафика

- Nast (находчивый и предоставляющий > 12 вариантов)

- Tcptrace (мощный и популярный)

- TCPtrack (поддержка платформы Linux и исследование TCP)

- Инструменты атаки в среднем среднем уровне

- ETTERCAP (компетентный, включение> 35 вариантов)

- Визуализация данных и капля

- NFSEN (плавные сетевые данные)

- Cain и Able-FrriEdl Средства анализа трафика

9001 9001 9008

9001 9001 9008Когда мы говорим о написании диссертации, необходимо подтвердить формат/структуру диссертации. Так как он только дает первое впечатление о диссертации до начала чтения диссертации, формируя инкапсулированную информацию с тонкой настройкой выравнивания.

Наши авторы-носители строго следуют заранее установленным правилам, которые помогают повысить качество диссертации, зная об этой важности. По сути, для всех тем диссертации по информационной безопасности мы обычно следуем приведенной ниже главе, которая может меняться в зависимости от требований института.

Здесь мы предоставили общую информацию, которую необходимо учитывать при написании идеальной диссертации.

- Введение и контекстуальная информация

- Начните с точного тезиса, соответствующего целям исследования

- Опишите достаточный фоновый контекст для лучшего понимания концепции

- Объясните подробное введение об исследовании, которое в дальнейшем будет обсуждаться в целом диссертации

- Обозначьте тему исследования кратко и четко с ясным пониманием

- Обзор литературы

- Разумно перейти к обзору литературы

- Обсудить изученную недавнюю предыдущую исследовательскую работу, связанную с концепцией

- Figure out the merit and demerits of the exiting methodologies and algorithms

- Pin point the research gaps that are not addressed properly

- Exploration Methodologies

- Perform qualitative and quantitative study

- Use соответствующие методологии, приемы и алгоритмы решения задачи

- Адреса используемых числовых или математических функций

- Представленные полученные экспериментальные результаты

- Коллекции доказательств и важные результаты

- Ознакомьтесь с данными, собранными при анализе процесса

- .

Соберите.

Соберите.

- Обсуждение результатов, заключение и будущая работа

- Обсудите достигнутый результат исследования в заключении

- Написать обзор результатов исследования

- Предоставить возможности и направления будущих исследований

В целом, мы готовы оказать сквозную помощь в исследованиях PhD/MS . И мы также поддерживаем вас в создании тем для дипломных работ по информационной безопасности, если вам интересно узнать о других новых технологиях, которые можно получить у нашей команды экспертов.

Почему стоит работать с нами?

Старший научный сотрудник

Исследовательский опыт

Журнал

Участник

Книга

Издательство

Этика исследований

Деловая этика

Действительные ссылки

Пояснения

Бумажная публикация

Старший научный сотрудник

Research Experience

Journal Member

Book Publisher

Research Ethics

Business Ethics

Valid References

Explanations

Paper Publication

9 веских причин выбрать нас

Старший научный сотрудник

Наш главный редактор владеет веб-сайтом, который контролирует и предоставляет все аспекты направления PhD ученым и студентам, а также следит за тем, чтобы полностью управлять всеми нашими клиентами.

Опыт исследований

Наши сертифицированные эксперты мирового класса имеют более чем 18-летний опыт работы в программах исследований и разработок (промышленные исследования), которые полностью погрузили как можно больше ученых в разработку сильных исследовательских проектов доктора философии.

Journal Member

Мы сотрудничаем с более чем 200 авторитетными журналами, индексируемыми SCI и SCOPUS (рейтинг SJR), чтобы исследовательская работа была опубликована в стандартных журналах (ваш журнал первого выбора).

Издательство книг

PhDdirection.com является крупнейшей в мире платформой для публикации книг, которая в основном работает с предметными категориями для ученых/студентов, чтобы помочь им в написании книг и доставке их в университетскую библиотеку.

Этика исследований

Наши исследователи обеспечивают необходимую исследовательскую этику, такую как конфиденциальность и конфиденциальность, новизна (ценное исследование), отсутствие плагиата и своевременная доставка. Наши клиенты могут свободно изучать свою текущую конкретную исследовательскую деятельность.

Наши клиенты могут свободно изучать свою текущую конкретную исследовательскую деятельность.

Деловая этика

Наша организация принимает во внимание удовлетворенность клиентов, онлайн- и офлайн-поддержку и профессиональную работу, поскольку они являются фактическими вдохновляющими факторами бизнеса.

Действительные рекомендации

Надежная работа, выполненная молодой квалифицированной международной исследовательской группой. «Ссылки» — это ключ к упрощению оценки работ, потому что мы тщательно оцениваем выводы ученых.

Пояснения

Подробные видеоролики, файлы Readme, скриншоты предоставляются для всех исследовательских проектов. Мы предоставляем поддержку Teamviewer и другие онлайн-каналы для объяснения проекта.

Публикация на бумаге

Достойная публикация в журнале является нашей главной целью, такой как IEEE, ACM, Springer, IET, Elsevier и т. д. Мы существенно снижаем нагрузку на ученых в плане публикаций. Мы ведем ученых от первоначального представления до окончательного принятия.

Мы ведем ученых от первоначального представления до окончательного принятия.

Dissertations.se: ЗАЩИТА ИНФОРМАЦИИ

Dissertations.se: ЗАЩИТА ИНФОРМАЦИИПоказаны результаты 1 – 5 из 374 шведских диссертаций, содержащих слова защита информации.

Автор: Эрик Бергстрём; Роуз-Мари Альфельдт; Фредрик Карлссон; Ева Сёдерстрём; Стивен Фернелл; Хёгсколан и Шёвде; []

Ключевые слова: ЕСТЕСТВЕННЫЕ НАУКИ; НАТУРВЕТЕНСКАП; НАТУРВЕТЕНСКАП; ЕСТЕСТВЕННЫЕ НАУКИ; классификация информации; Управление информационной безопасностью; Системы управления информационной безопасностью; метод классификации информации; INF303 Информационное обеспечение; INF303 Информационная безопасность; Информационные системы; ИС ИС ;Абстрактный : В современном цифровом мире, в котором мы живем, информация и информационные системы стали критически важными активами для организаций и, следовательно, нуждаются в соответствующей защите.

Для структурированного внедрения и работы с информационной безопасностью может быть внедрена Система управления информационной безопасностью (ISMS). ПОДРОБНЕЕ

Для структурированного внедрения и работы с информационной безопасностью может быть внедрена Система управления информационной безопасностью (ISMS). ПОДРОБНЕЕАвтор: Патрик Брандт; Технологический институт Блекинге; []

Ключевые слова: ЕСТЕСТВЕННЫЕ НАУКИ; НАТУРВЕТЕНСКАП; НАТУРВЕТЕНСКАП; ЕСТЕСТВЕННЫЕ НАУКИ; Цифровые услуги; информация; рабочий процесс; качество информации; СОА; Информатика; Датаветенскап;Абстрактный : Этот тезис основан на глобальном росте сферы услуг и ее значении для общества в целом и для отдельного человека. За последнее десятилетие технологии значительно изменили способы создания, разработки и предоставления услуг. ПОДРОБНЕЕ

Автор: Маркус Нольберг; Бенкт Ванглер; Стюарт Ковальски; Анджела Сассе; Стокгольмский университет; []

Ключевые слова: ЕСТЕСТВЕННЫЕ НАУКИ; НАТУРВЕТЕНСКАП; НАТУРВЕТЕНСКАП; ЕСТЕСТВЕННЫЕ НАУКИ; Компьютерные и системные науки; Данные- оч системветенскап; Компьютерные и системные науки; данные- оч системветенскап; Техник; Технологии;Абстрактный : Социальная инженерия означает в сфере безопасности тип атаки на человеческий фактор, во время которой злоумышленник побуждает жертву раскрыть информацию или выполнить действия, которые они не должны.

Наше исследование социальной инженерии разделено на три области: понимание, измерение и защита. ПОДРОБНЕЕ

Наше исследование социальной инженерии разделено на три области: понимание, измерение и защита. ПОДРОБНЕЕАвтор: Лучано Белло; Технологический университет Чалмерса; []

Ключевые слова : НАТУРВЕТЕНСКАП; ЕСТЕСТВЕННЫЕ НАУКИ; информационная безопасность; целостность информации; анализ зависимостей; конфиденциальность информации; поток информации; конфиденциальность;Абстрактный : В этой диссертации рассматриваются технологии отслеживания информационных потоков и их применимость к промышленным языкам динамического программирования. Мы стремимся сократить разрыв между потребностью в гибкости современных динамических языков и надежными, хорошо изученными академическими механизмами. ПОДРОБНЕЕ

Автор: Ферри Виаван; Технологический университет Чалмерса; []

Ключевые слова : ТЕКНИК ОЧЕНЬ ТЕХНОЛОГ; МАШИНОСТРОЕНИЕ И ТЕХНОЛОГИИ; дистанционная защита; стохастическая оценка; провал напряжения; компенсация падения линии; распределительные системы; переключатель ответвлений под нагрузкой; защита от сверхтока; чувствительное оборудование; устойчивость к провалам напряжения; контроль напряжения; короткое замыкание; контроль реактивной мощности; защита пилота.