Контрольная работа “Передача информации в компьютерных сетях”

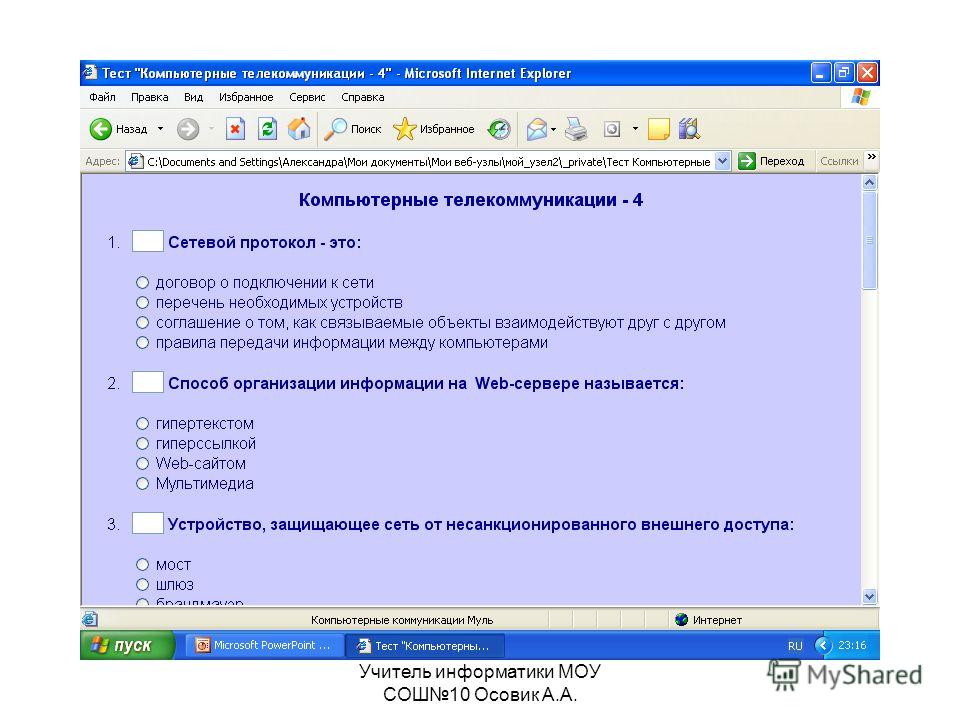

Тест на тему “Компьютерные сети”

Вопрос 1. Задан адрес электронной почты в сети Интернет: school@mail.ru. Каков домен почтового отделения?

1. list.ru

2. school

3. [email protected]

4. mail.ru

Вопрос 2. WWW – это

- World Wid Web

- World Wide Web

- Word Wide Web

Вопрос 3. Укажите варианты беспроводной связи

- Internet

- Сетевая карта

- Wi-Fi

Вопрос 4. Протокол – это …

Протокол – это …

1. способность компьютера посылать файлы через каналы передачи информации

2. устройство для работы локальной сети

3. стандарт передачи данных через компьютерную сеть

4. стандарт отправки сообщений через электронную почту

Вопрос 5. Что такое форум?

- Система обмена информации.

- Система обмена информации на определённую тему между абонентами.

- Общение чрез интернет в режиме offline

- Непосредственный контакт с человеком (общение).

Вопрос 6. Электронная почта – это:

1. почтовая программа

2. поисковая программа

3. обмен письмами в компьютерных сетях

4. название почтового сервера

название почтового сервера

1. система, связанных между собой локальных сетей и компьютеров отдельных пользователей

2. система, связанных между собой локальных сетей

3. система, связанных между собой локальных телекоммуникационных сетей

4. система, связанных между собой компьютеров

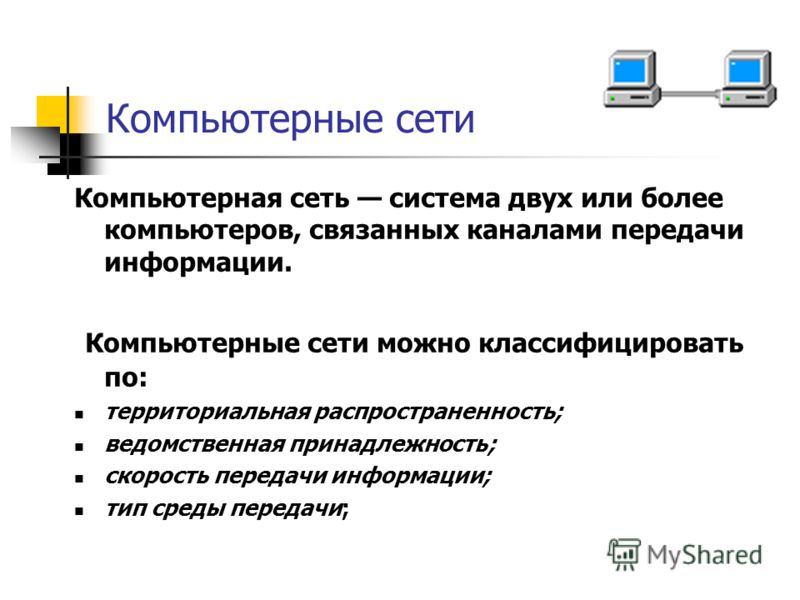

Вопрос 8. Что такое компьютерная сеть?

- Множество компьютеров, связанных каналами передачи информации.

- Один компьютер, связанный с телефонной сетью

- Множество компьютеров

- В данном вопросе нет правильного варианта ответа

Вопрос 9. Выберите не корректный адрес электронной почты:

1. [email protected]

2. ivan_petrov@list. ru

ru

3. [email protected]

4. ivanpetrov@mail

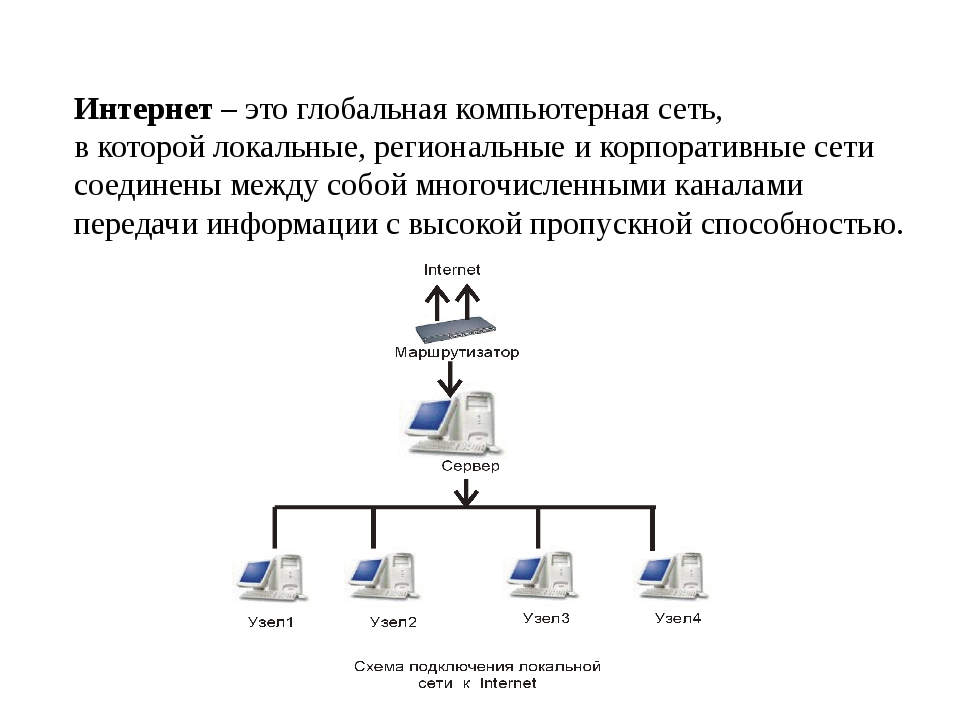

Вопрос 10. Что такое Интернет?

- Программа обеспечения компьютера.

- Всемирная глобальная компьютерная сеть.

- Название локального диска.

- Программа поиска в компьютере.

Вопрос 11. Что такое локальная компьютерная сеть?

- Сеть в пределах одного помещения, здания, предприятия.

- Глобальное объединение компьютеров, расположенных на больших расстояниях

- Нахождение одного компьютеров в отключённом состоянии от телефонной сети.

-

Множество компьютеров, связанных каналами передачи информации.

Вопрос 12. WEB страница – это

- Компьютер, расшифровывающий HTML – предложения

- Отдельный документ WWW

- Компьютер хранящий WEB – страницы и пересылающий их пользователям

- Собрание HTML документов, объединённых в WEB сайт

Контрольная работа по теме Передача информации. Компьютерные сети 9 класс.

Контрольная работа по теме

«Передача информации. Компьютерные сети» 9 класс.

1 вариант.

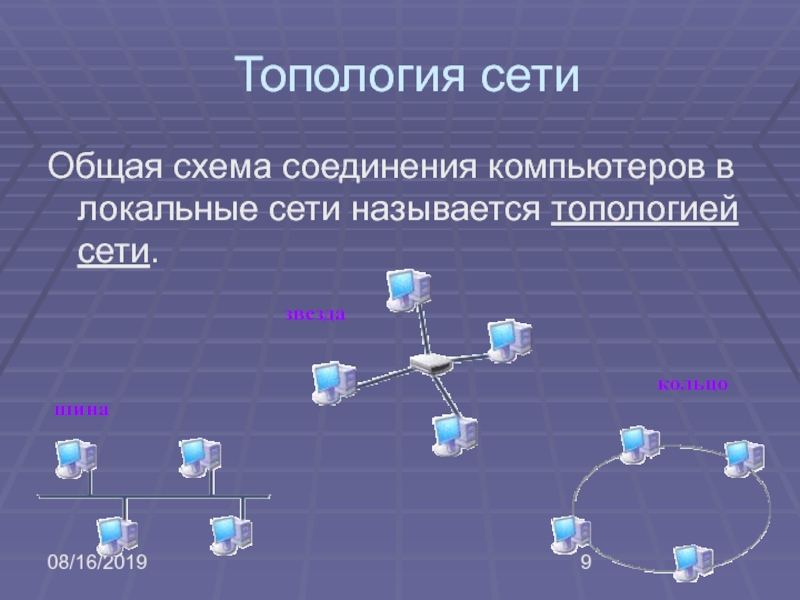

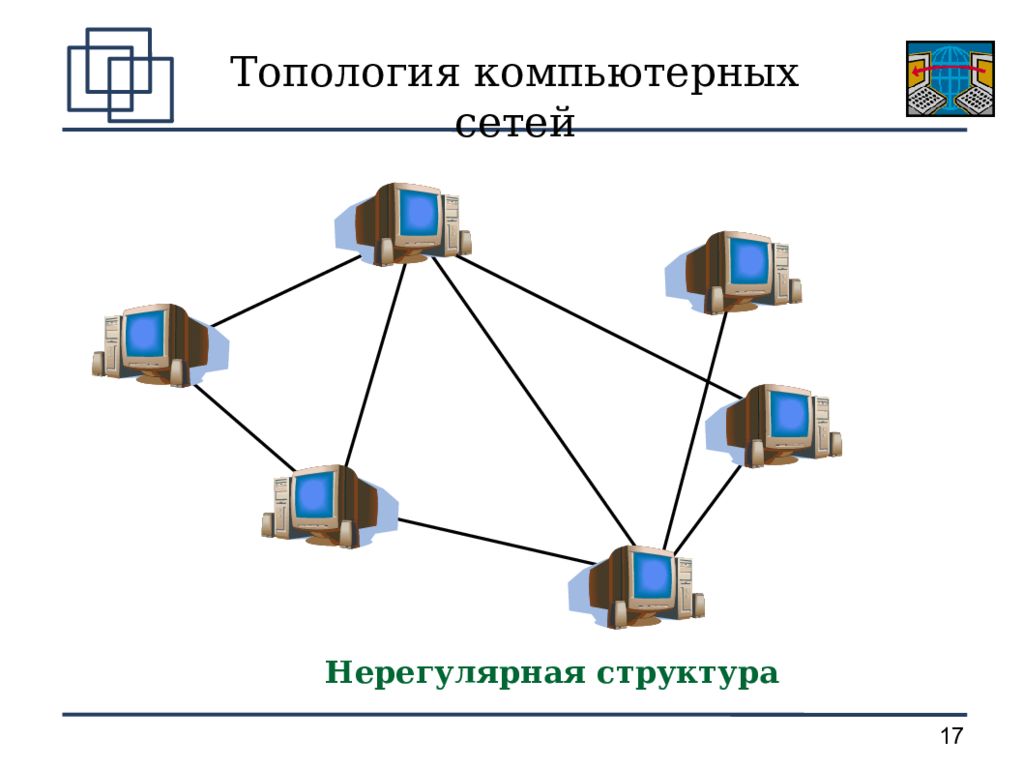

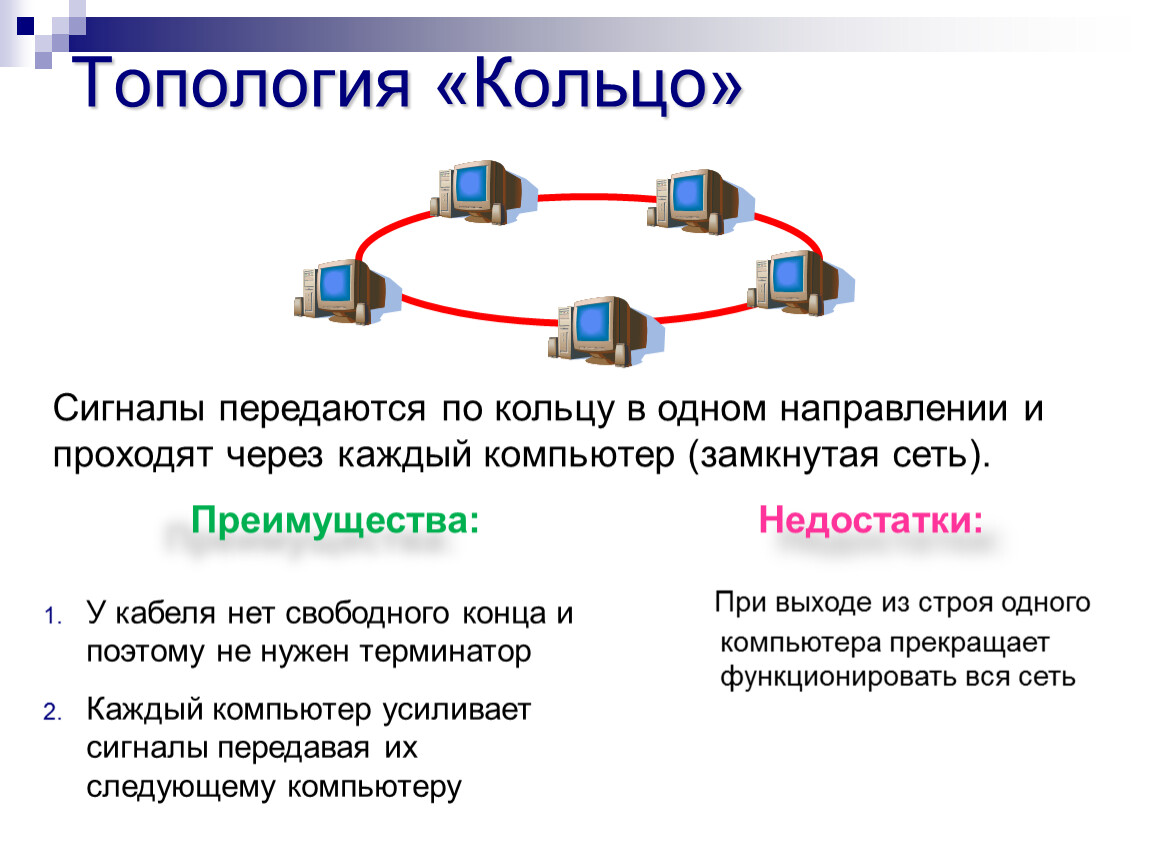

1. Что такое топология сети? Какие топологии вы знаете? Дайте характеристику каждой топологии сети.

2. Электронная почта. Преимущества электронной почты.

3. Скорость передачи данных через ADSL-соединение равна 256000 бит/c. Передача файла через данное соединение заняла 16 секунд. Определите размер файла в Кбайт. (Решить задачу методом степеней).

Передача файла через данное соединение заняла 16 секунд. Определите размер файла в Кбайт. (Решить задачу методом степеней).

4. Скорость передачи данных с помощью модема равна 30 Кбит/с. Определите, сколько секунд понадобится модему, чтобы передать 80 страниц текста, если считать, что один символ кодируется 1 байтом и на каждой странице в среднем 96 символов?

5.ВосстановитеIP – адрес.

6. Доступ к файлу ege.ppt, находящемуся на сервере ftpp.ru, осуществляется по протоколу ftp. В таблице фрагменты адреса файла закодированы буквами от АдоЖ. Запишите полный адрес указанного файла и последовательность букв, кодирующую его адрес:

ftp | ege | :// | .ru | .ppt | / | ftpp |

А | Б | В | Г | Д | Е | Ж |

7. Запишите IP – адрес из четырех десятичных чисел в 32-битном виде.

Запишите IP – адрес из четырех десятичных чисел в 32-битном виде.

214.125.255.10

8.Запишите IP – адрес, представленный в 32-битном виде, в виде четырех десятичных чисел, разделенных точками.

11111110111100001110000011111010

Контрольная работа по теме

«Передача информации. Компьютерные сети» 9 класс.

2 вариант.

1. Что такое компьютерная сеть? Какие виды компьютерных сетей вы знаете? Дайте краткую характеристику каждой сети.

2. Файловые архивы. Преимущества использования файловых архивов.

3. (Решить задачу методом степеней).

4. Скорость передачи данных с помощью модема равна 256 Кбит/с. Определите, сколько страниц текста передали за 1 минуту 4 секунды, если считать, что один символ кодируется 1 байтом и на каждой странице в среднем 512 символов?

5.

6. Доступ к файлу огэ.ppt, находящемуся на сервере ftpp.ru, осуществляется по протоколу http. В таблице фрагменты адреса файла закодированы буквами от АдоЖ. Запишите полный адрес указанного файла и последовательность букв, кодирующую его адрес:

В таблице фрагменты адреса файла закодированы буквами от АдоЖ. Запишите полный адрес указанного файла и последовательность букв, кодирующую его адрес:

:// | .ru | .ppt | огэ | http | ftpp | / |

А | Б | В | Г | Д | Е | Ж |

7.Запишите IP – адрес из четырех десятичных чисел в 32-битном виде.

255.105.200.057

8.Запишите IP – адрес, представленный в 32-битном виде, в виде четырех десятичных чисел, разделенных точками.

00001111000111000011100011100101

Контрольная работа по теме

«Передача информации. Компьютерные сети» 9 класс.

3 вариант.

1. Что такое локальная компьютерная сеть? Какие виды локальных сетей вы знаете? Дайте краткую характеристику каждой сети.

2.IP – адрес. Правила и примеры.

3.Скорость передачи данных через ADSL-соединение равна 128000 бит/c. Передача файла через данное соединение заняла 32 секунды. Определите размер файла в Кбайт. (Решить задачу методом степеней).

4. Скорость передачи данных с помощью модема равна 128 Кбит/с. Определите, сколько символов содержит каждая страница, если файл передали за 1 минуту 4 секунды. Известно, что один символ кодируется 1 байтом и весь текст составляет 512 страниц?

5.

ВосстановитеIP – адрес.

6. Доступ к файлу ikt.txt, находящемуся на сервере demo.ru, осуществляется по протоколу http. В таблице фрагменты адреса файла закодированы буквами от АдоЖ. Запишите полный адрес указанного файла и последовательность букв, кодирующую его адрес:

:// | .ru | .txt | ikt | http | demo | / |

А | Б | В | Г | Д | Е | Ж |

7. Запишите IP – адрес из четырех десятичных чисел в 32-битном виде.

Запишите IP – адрес из четырех десятичных чисел в 32-битном виде.

154.254.104.65

8.Запишите IP – адрес, представленный в 32-битном виде, в виде четырех десятичных чисел, разделенных точками.

11111111111110000011000000001111

Контрольная работа по теме

«Передача информации. Компьютерные сети» 9 класс.

4 вариант.

1. Что такое компьютерная сеть? Что такое доменное имя компьютера. Приведите примеры доменных уровней.

2. Основные формы коллективного взаимодействия. Приведите примеры.

3.Скорость передачи данных через ADSL-соединение равна 215000 бит/c. Передача файла через данное соединение заняла 1 минуту 4 секунды. Определите размер файла в Кбайт. (Решить задачу методом степеней).

4. Скорость передачи данных с помощью модема равна 24 Кбайт/с. Определите, сколько секунд понадобится модему, чтобы передать 64 страниц текста, если считать, что один символ кодируется 2 байтами и на каждой странице в среднем 180 символов?

5. Сотруднику по телефону продиктовали IP- адрес компьютера. Неопытный сотрудник записал 1123521787. Помогите восстановить

Сотруднику по телефону продиктовали IP- адрес компьютера. Неопытный сотрудник записал 1123521787. Помогите восстановить

IP- адрес компьютера.

6. Доступ к файлу divo.ppt, находящемуся на сервере ftpp.ru, осуществляется по протоколу http. В таблице фрагменты адреса файла закодированы буквами от АдоЖ. Запишите полный адрес указанного файла и последовательность букв, кодирующую его адрес:

.ru | .ppt | :// | / | http | ftpp | divo |

А | Б | В | Г | Д | Е | Ж |

7.Запишите IP – адрес из четырех десятичных чисел в 32-битном виде.

201.105.000.018

8.Запишите IP – адрес, представленный в 32-битном виде, в виде четырех десятичных чисел, разделенных точками.

11111100111110000000001100001111

Адрес публикации: https://www.prodlenka.org/metodicheskie-razrabotki/170316-kontrolnaja-rabota-po-teme-peredacha-informac

Контрольная работа по теме «Сетевые технологии». Вариант I. В заданиях группы А выбрать только один верный вариант ответа. А1.

Что такое компьютерная сеть?

Компьютерные сети Что такое компьютерная сеть? КОМПЬЮТЕРНАЯ СЕТЬ соединение компьютеров для обмена информацией и совместного использования ресурсов (принтер, модем и т. д) Линия передачи данных Компьютерные

ПодробнееВ плену компьютерной сети

Урок-зачет 11 класс В плену компьютерной сети Тип урока: урок обобщения и систематизации знаний.

Тема: «Коммуникационные технологии»

Образовательный минимум Четверть 3 Предмет Информатика Класс 11 Ярцева Вера Алексеевна- учитель истории и обществознания, e-mail [email protected] Общие требования: учащийся для получения зачета (допуска

ПодробнееГБПОУ ВО «ПАВЛОВСКИЙ ТЕХНИКУМ»

ГБПОУ ВО «ПАВЛОВСКИЙ ТЕХНИКУМ» РАБОЧАЯ ТЕТРАДЬ Тема: Телекоммуникационные технологии по дисциплине «Информационные технологии в профессиональной деятельности» по специальности 35.02.16 Эксплуатация и ремонт

Глобальная сеть Интернет.

Немного истории 1. Первая ЭВМ (1945г.)- умение программировать. 2. Появление и распространение первых ПК (середина 70-х)- умение работать с прикладными программами. 3. Появление глобальной компьютерной

3. Появление глобальной компьютерной

Компьютерные сети. Локальные сети.

КОММУНИКАЦИОННЫЕ ТЕХНОЛОГИИ

1 КОММУНИКАЦИОННЫЕ ТЕХНОЛОГИИ 1. Передача информации Обмен информацией производится по каналам связи. Каналы связи могут использовать различные физические принципы. Так, при непосредственном общении людей

ПодробнееЦели выхода в Интернет

Цели выхода в Интернет Платформы В мире существует множество различных видов и типов компьютеров. Они выпускаются разными производителями, собираются из разных деталей, работают с разными программами.

Пояснительная записка

Пояснительная записка Рабочая программа предмета «Информатика и ИКТ» для 8 класса основного общего образования разработана на основе нормативных документов: примерной (типовой) образовательной программы

ПодробнееПереезжаем в Интернет

Переезжаем в Интернет Работа группы «Хакеры» (Антон, Сергей, Семен, Аня) в проекте Переезжаем в Интернет Лицей 84 им В.А. Власова Учитель информатики Володько А.В План исследования: Понятие WWW; Интернет

Задания по информатике 8 класс

Задания по информатике 8 класс Банк вопросов для тестирования 1. Некоторое число в двоичной системе счисления записывается как 11011010. Запишите это число в десятичной системе. 2. Переведите число 126

ПодробнееПояснительная записка

Пояснительная записка Рабочая программа по предмету «Информатика и ИКТ» составлена на основе: 1.

1. Планируемые результаты освоения предмета

1. Планируемые результаты освоения предмета Основная задача базового уровня старшей школы состоит в изучении общих закономерностей функционирования, создания и применения информационных систем, преимущественно

ПодробнееИнформатика и ИКТ. 9 класс

урока Тема урока 1 Компьютерные сети: виды, структура, принципы функционирования. Аппаратное и программное обеспечение работы глобальных компьютерных сетей. Скорость передачи. 2 Работа в локальной сети

ПодробнееПояснительная записка

Пояснительная записка Рабочая программа учебного предмета «Информатика и ИКТ» для 8 класса составлена на основе авторской программы по информатике Угриновича Н. Д, с использованием рекомендаций программ

Д, с использованием рекомендаций программ

Примерный перечень вопросов зачета.

Проведение контрольных работ. Предусмотрены две контрольные работы в семестр, выполняемые во внеурочное время. Примерный перечень вопросов зачета. 1. Перечислите цели создания компьютерных сетей. 2. Дайте

ПодробнееПояснительная записка

Пояснительная записка Сведения о программе (примерной или авторской), на основании которой разработана рабочая программа Рабочая программа составлена на основе ФК ГОС базового уровня общего образования,

ПодробнееПояснительная записка

Пояснительная записка Рабочая программа составлена на основе примерной программы «Информатика и ИКТ» федерального компонента государственного стандарта основного общего образования. Курс нацелен на формирование

Курс нацелен на формирование

Пояснительная записка

1 1 РАБО- 2 ЧАЯ ПРОГРАММА ПО ИНФОРМАТИКЕ И ИКТ 11 КЛАСС (ЗАОЧНЫЙ) Пояснительная записка Рабочая программа по предмету «Информатика и ИКТ» составлена на основе следующих нормативно-правовых документов:

ПодробнееПояснительная записка

Пояснительная записка Рабочая программа учебного предмета «Информатика и ИКТ» для 8 класса составлена на основе авторской программы по информатике Угриновича Н.Д, с использованием рекомендаций программ

ПодробнееПОЯСНИТЕЛЬНАЯ ЗАПИСКА

ПОЯСНИТЕЛЬНАЯ ЗАПИСКА Рабочая программа по информатике для 10 класса составлена на основании следующих нормативно – правовых документов: 1. Федеральный государственный образовательный стандарт основного

ПодробнееПЛАНИРУЕМЫЕ РЕЗУЛЬТАТЫ

ПЛАНИРУЕМЫЕ РЕЗУЛЬТАТЫ ЛИЧНОСТНЫЕ РЕЗУЛЬТАТЫ Формирование коммуникативной компетентности в общении и сотрудничестве со сверстниками и взрослыми в процессе образовательной, общественно-полезной, учебно-исследовательской,

Подробнее1.

ПОЯСНИТЕЛЬНАЯ ЗАПИСКА

ПОЯСНИТЕЛЬНАЯ ЗАПИСКА1. ПОЯСНИТЕЛЬНАЯ ЗАПИСКА Настоящая рабочая учебная программа курса «Информатика и ИКТ» для 10 классов разна на основе Примерной программы среднего общего образования по информатике и информационным технологиям

ПодробнееЗеленодольск, 2016 г.

Федеральное государственное бюджетное образовательное учреждение высшего образования «Казанский национальный исследовательский технический университет им. А.Н. Туполева КАИ» (КНИТУ КАИ) Зеленодольский

ПодробнееПояснительная записка

Пояснительная записка Изучение базового курса ориентировано на использование учащимися учебников «Информатика и ИКТ» для 8 класса [4] и для 9 класса [5]. Настоящая рабочая программа составлена на основе

ПодробнееКонтрольная работа “Телекоммуникационные системы” 8 класс

Контрольная работа по теме «Телекоммуникационные системы»

Вариант 1.

1. Дайте определение компьютерной сети.

На какие виды подразделяют компьютерные сети? Приведите примеры.

2. Электронная почта (развернутый ответ)

3. Перечислите способы поиска информации в сети Интернет. Перечислите известные Вам поисковые системы.

4. Перечислите известные вам услуги Интернета. Кратко охарактеризуйте их.

5. Задача. Скорость передачи данных через ADSL-соединение равна 256 000 бит/с. Передача файла через данное соединение заняла 3 мин. Определите размер файла в килобайтах.

6. Задача. Дешифровщику необходимо восстановить поврежденный фрагмент сообщения, состоящий из четырех символов.

Имеется достоверная информация, что использовано не более пяти букв (X, Y, Z, V, E). При этом на четвертом месте стоит один из символов X, Z, Y. На третьем месте – гласная буква (Y, E), если четвертая буква согласная, или любая согласная, если четвертая гласная. На втором месте – одна из букв Z, Y, X, V, не стоящая в слове на первом или четвертом месте. На первом месте – любая согласная буква, не стоящая на третьем месте.

На первом месте – любая согласная буква, не стоящая на третьем месте.

Появилась дополнительная информация, что возможен один из четырех вариантов:

1) VZYZ 2) YVEZ 3) VYYZ 4) ZVZY. Помогите дешифровщику восстановить фрагмент сообщения.

Вариант 2.

1. Дайте определение локальной компьютерной сети.

На какие виды подразделяют локальные компьютерные сети? Приведите примеры.

2. World Wide Web (развернутый ответ)

3. Что такое Web-браузер? Какие Вы знаете Web-браузеры?

4. Что Вы знаете о телеконференциях?

5. Задача. Известно, что длительность непрерывного подключения к сети Интернет с помощью модема для некоторых АТС не превышает 10 минут. Определите максимальный размер файла в килобайтах, который может быть передан за время такого подключения, если модем передает информацию в среднем со скоростью 32 Кбод?

6. Задача. Дешифровщику необходимо восстановить поврежденный фрагмент сообщения, состоящий из четырех символов.

Имеется достоверная информация, что использовано не более пяти букв (А, В, С, Д, Е), причем на третьем месте стоит один из символов С, Д, Е. На четвертом месте – одна из букв А, С, Д, не стоящая на третьем месте. На первом месте – одна из букв В, С, Д, Е, не стоящая в слове на втором или четвертом месте. На втором – любая согласная буква, если третья буква гласная, или любая гласная, если третья согласная. Появилась дополнительная информация, что возможен один из четырех вариантов:

1) ВАДД 2) ВСДС 3) ДЕСД 4) ДЕДС. Помогите дешифровщику восстановить фрагмент сообщения.

Самостоятельная работа по информатике Основы построения компьютерных сетей 11 класс

Самостоятельная работа по информатике Основы построения компьютерных сетей 11 класс с ответами, содержит 3 варианта с заданиями. В каждом варианте по 2 задания.

Вариант 1

1. Скорость передачи данных через некоторое соединение равна 1 024 000 бит/с. Передача файла через данное соединение заняла 15 секунд. Определите размер файла в килобайтах.

Определите размер файла в килобайтах.

2. На месте преступления были обнаружены четыре обрывка бумаги. Следствие установило, что на них записаны фрагменты одного IР-адреса. Криминалисты обозначили эти фрагменты буквами А, Б, В и Г. Восстановите IР-адрес. В ответе укажите последовательность букв, обозначающих фрагменты, в порядке, соответствующем IР-адресу.

Вариант 2

1. Скорость передачи данных через некоторое соединение равна 14 400 бит/с. Сколько секунд потребуется для передачи 10 цветных растровых изображений размером 640 на 480 пикселей каждое, при условии что цвет каждого пикселя кодируется 24 битами?

2. IР-адрес состоит из двух частей, одна из которых определяет адрес сети, а вторая — адрес самого узла в этой сети. Адрес сети получается в результате применения поразрядной конъюнкции к IР-адресу узла и маске.

По заданным IР-адресу узла сети и маске определите адрес сети.

IР-адрес: 240. 37.235.224

37.235.224

Маска: 255.255.240.0

Вариант 3

1. Чтобы ускорить передачу большого файла с одного компьютера на другой, его можно заархивировать. При использовании некоторой программы-архиватора размер полученного архива составит половину от исходного размера файла. Средняя скорость передачи данных по каналу связи составляет 221 бит/с. Рассчитайте разницу во времени (в секундах) при архивации файла с последующей его передачей и передаче незаархивированного файла, если исходный размер подлежащего передаче файла составляет 64 Мбайт, на его архивацию требуется 24 секунды, а на распаковку — 8 секунд.

2. IР-адрес состоит из двух частей, одна из которых определяет адрес сети, а вторая — адрес самого узла в этой сети. При этом деление адреса на части определяется маской — 32-битным числом, в двоичной записи которого сначала стоят единицы, а потом — нули. Первая часть IР-адреса, соответствующая единичным битам маски, относится к адресу сети. Вторая часть IР-адреса, соответствующая нулевым битам маски, определяет числовой адрес узла в сети. Адрес сети получается в результате применения поразрядной конъюнкции к IР-адресу узла и маске.

Вторая часть IР-адреса, соответствующая нулевым битам маски, определяет числовой адрес узла в сети. Адрес сети получается в результате применения поразрядной конъюнкции к IР-адресу узла и маске.

Два узла, находящиеся в одной сети, имеют IР-адреса 152.217.69. 70 и 152.217.125.80. Укажите наибольшее возможное значение третьего слева байта маски сети. Ответ запишите в виде десятичного числа.

Ответы на самостоятельную работу по информатике Основы построения компьютерных сетей 11 класс

Вариант 1

1. 1875 Кбайт

2. ВГАБ

Вариант 2

1. 5120 секунд

2. 240.37.224.0

Вариант 3

1. 96 секунд

2. 192

Компьютер, системы и сети. Контрольная работа

1. Подготовка к контрольной работе №4

Компьютер, системы и сетиКутепова Н.В, МОАУ «СОШ №4 г.Соль- Илецка Оренбургской обл.»2013 г.

2. Рассмотри схему. Перечисли основные и дополнительные устройства компьютера.

Назови функции каждого из них. Процессор

Назови функции каждого из них. ПроцессорМикрофон

Память

Камера

Монитор

Сканер

Клавиатура

Принтер

Мышь

Колонки

Наушники

3. Распредели на схеме виды известных тебе программ (проведи линии). Приведи примеры.

Прикладныепрограммы

Программы для

Программы для

игры или обучения работы компьютера

Программы для

работы программиста.

Инструментальные

программы

Системные

программы

4. Прочитай названия самых популярных операционных систем. К какой группе программ они относятся?

Операционнаясистема

5. Прочитай и запомни название и назначение системных программ.

Прочитайпочемуи запомни

название

и назначение

Подумай,

всеимеют

эти

программы

получили

Какое

общее название

все

эти

программы?

такое название?

системных

программ.

Графический интерфейс –

это графическое

изображение меню

Драйверы – это

программы, с помощью

которых компьютер

управляет устройствами.

Утилиты – это программы

для тестирования и

обслуживания устройств

компьютера.

Операционная

система

Программа –

архиватор –

помогает экономить

место на диске.

Антивирусная

программа обнаруживает и

удаляет вредоносные

программы.

6. Вспомни, как хранятся документы в библиотеке?

Вспомни, как хранятся документы вА как в компьютере?

библиотеке?

7. Какие файлы могут находиться электронных папках?

Графический файлМультимедийный файл

Текстовый файл

8. Дай характеристику файлам по плану:

1.2.

3.

4.

Имя

Где хранится?

Какую информацию содержит?

Название программы, в

которой он создан.

Природа. bmp

Заметки. doc

9. Дай определение системе хранения файлов.

Файловая система – это…Рисунки

Записи

Лето. png

Мой кот.doc

Акварель. bmp

10. Как ты думаешь, что надо сделать, чтобы передать файл на другой компьютер?

Акварель. bmp

bmp?

Акварель. bmp

компьютерная сеть

Как называется сеть компьютеров в

одном здании?

12. Подумай, какая компьютерная сеть самая большая в мире?

Глобальная сеть Интернет13. Выбери из списка действия, которые можно выполнить в сети Интернет.

выслать электронное письмопосмотреть фильм

найти информацию

поиграть в игру

общаться с друзьями

сделать заказ в магазине

послушать музыку

14. Расставь буквы по порядку и узнаешь, какая программа нужна для работы в Интернете.

12

3

4

5

6

7

Р

У

Е

Б

З

Р

А

16. Использованные материалы:

Матвеева Н.В., Челак Е.Н и другие. «Информатика 3 класс» .ФГОС. Бином 2012г.

http://images.yandex.ru

http://video.yandex.ru/search?text=%D1%84%D0%B8%D0%B7%D0%BC%D0%B8%D0

%BD%D1%83%D1%82%D0%BA%D0%B0&p=1&filmId=3oB6lhGFs3M

Компьютерные сети

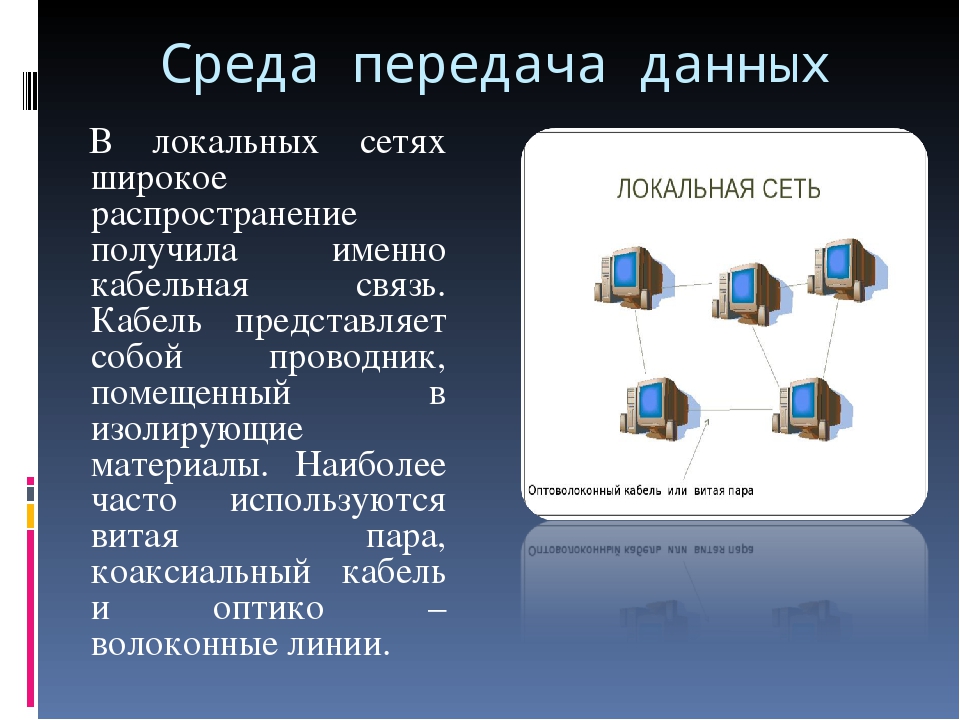

Компьютерные (вычислительные) сети обеспечивают обмен данными между компьютерами и другими устройствами. Для передачи информации используются кабели, электромагнитные волны и другие физические среды.

Для передачи информации используются кабели, электромагнитные волны и другие физические среды.

Рисунок 1. Типичная современная небольшая компьютерная сеть. Автор24 — интернет-биржа студенческих работ

История компьютерных сетей

Первые электронные вычислительные устройства с современной архитектурой, появившиеся в 1940-е годы, не были стандартизированы. Это препятствовало подключению их друг к другу. К 1960-м годам задача объединения компьютеров в сети стала реалистичной. Появились многопользовательские машины с терминальным доступом. Операторы могли обращаться к центральному вычислительному блоку удаленно, например, по телефонному кабелю, с помощью клавиатуры, монитора и модема. Такая совокупность устройств называется терминалом. Терминалы не были полноценными компьютерами, но на этом этапе развития уже сформировались такие ключевые для вычислительных сетей понятия, как “учетная запись” (логин и пароль, позволяющие пользователю подключиться), скорость передачи данных, протоколы обмена и т. п.

п.

Прорыв в развитии компьютерных сетей был совершен в конце 1960-х годов. К этому времени была закончена разработка операционной системы UNIX, в которой возможность взаимодействия компьютеров по сети была заложена как ключевая и неотъемлемая часть. Эта ОС была предназначена для установки на множество однотипных компьютеров. Это тоже способствовало унификации и подключению большого количества участников. Ускорило развитие компьютерных сетей и участие государственных органов и крупных корпораций. Так, прообраз современной глобальной сети Интернет – ARPANET – был создан по заказу Министерства обороны США.

Рисунок 2. Ранние тапы развития ARPANet/Internet. Автор24 — интернет-биржа студенческих работ

В настоящее время в мире действует несколько глобальных компьютерных сетей, самая известная из которых – Интернет. Наряду с ней широко используются сети стандарта GSM (сотовая связь), спутниковые сети и т.д. Свои закрытые сети сформировали некоторые профессиональные сообщества, например, существует система обмена банковской информацией SWIFT. Небольшие (локальные) компьютерные сети работают сегодня практически в каждой организации и во огромном множестве домохозяйств по всему миру.

Небольшие (локальные) компьютерные сети работают сегодня практически в каждой организации и во огромном множестве домохозяйств по всему миру.

Классификация компьютерных сетей

Существует несколько классификаций компьютерных сетей:

- по охвату территории: персональная сеть, локальная, глобальная и т.д;

- по архитектуре: клиент-серверная или одноранговая;

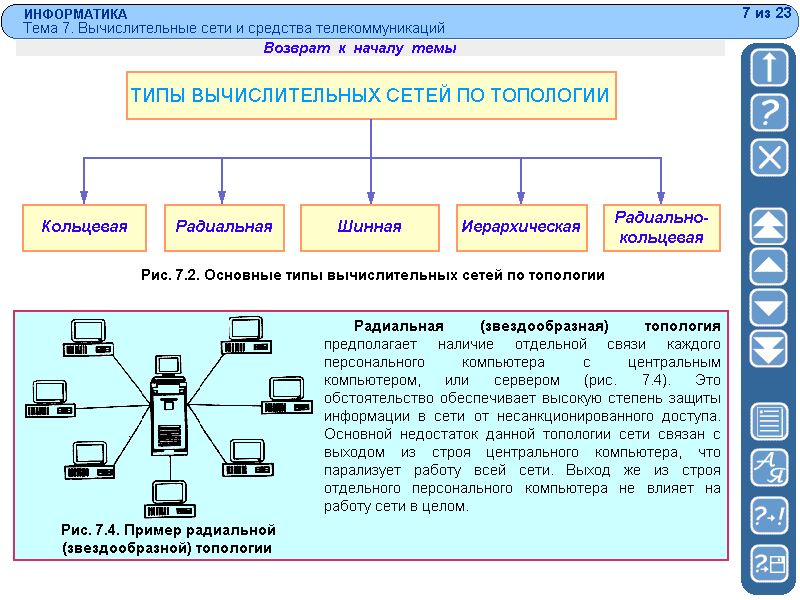

- по топологии: шина, кольцо, звезда, дерево и т.д.;

- по среде распространения данных: проводные и беспроводные;

- по скорости передачи: до 10 Мбит/с, до 100 Мбит/с, свыше 100 Мбит/с;

- по типу ОС: на базе Windows, UNIX, Cisco и т.д.

Протоколы сетевого взаимодействия

Определение 1

Обмен информацией в компьютерных сетях осуществляется с помощью последовательностей электрических сигналов. Они имеют сложную структуру, закрепленную в международных стандартах. Правила обмена информацией в компьютерных сетях называются протоколами.

Для их упорядочивания международным комитетом ISO разработана т. н. модель OSI (Open Systems Interconnection). Она определяет различные уровни взаимодействия компьютеров в сетях и позволяет лучше понять принципы их работы. Сходной концепцией, описывающей сетевое взаимодействие, является концепция, описывающая семейство протоколов TCP/IP.

н. модель OSI (Open Systems Interconnection). Она определяет различные уровни взаимодействия компьютеров в сетях и позволяет лучше понять принципы их работы. Сходной концепцией, описывающей сетевое взаимодействие, является концепция, описывающая семейство протоколов TCP/IP.

Модель OSI выделяет следующие уровни взаимодействия в компьютерных сетях:

- Физический уровень

- Канальный уровень

- Сетевой уровень

- Транспортный уровень

- Сеансовый уровень

- Уровень представления

- Прикладной уровень

Сходную структуру представляет собой TCP/IP:

Рисунок 3. Структура сетевого пакета TCP/IP. Автор24 — интернет-биржа студенческих работ

В обоих случаях уровни – вложенные друг в друга структуры, последовательно упаковывая или распаковывая которые, компьютерные программы отправляют или получают данные. Рассмотрим подробнее перечисленные уровни модели OSI.

Физический уровень определяет характеристики передачи сигнала через физические среды. Например, какое напряжение должно использоваться в витой паре, на каких частотах распространяются радиоволны WiFi-устройств и т.п.

Например, какое напряжение должно использоваться в витой паре, на каких частотах распространяются радиоволны WiFi-устройств и т.п.

Канальный уровень организует сигналы в единицы компьютерной информации: биты, байты, кадры и т.п. Он также отвечает за контроль ошибок при передаче. Если принимающее устройство не может определить, что получено от передающего, например, из-за броска напряжения в электропроводке, то информация запрашивается повторно.

Сетевой уровень организует сигналы таким образом, чтобы стало понятно, какому именно компьютеру предназначается информация. Машинам в сети назначаются адреса и метки, позволяющие направить сигналы по нужному маршруту. Этому уровню в системе TCP/IP соответствует протокол IP (Internet protocol), позволяющий организовывать сети со сложной маршрутизацией и объединять их в более крупные структуры, вплоть до Интернет. При передаче пакетов из сети в сеть используются особые вычислительные устройства – маршрутизаторы.

Транспортный уровень отвечает за целостность передаваемых данных. В отличие от канального, под целостностью здесь подразумевается не отсутствие физических искажений, а полнота собираемой из отдельных фрагментов (пакетов) информации. Пакеты одного и того же сообщения могут быть доставлены по разным маршрутам и частично потеряться в пути. В этом случае они запрашиваются повторно. В системе TCP/IP основными протоколами транспортного уровня служат TCP и UDP.

В отличие от канального, под целостностью здесь подразумевается не отсутствие физических искажений, а полнота собираемой из отдельных фрагментов (пакетов) информации. Пакеты одного и того же сообщения могут быть доставлены по разным маршрутам и частично потеряться в пути. В этом случае они запрашиваются повторно. В системе TCP/IP основными протоколами транспортного уровня служат TCP и UDP.

Сеансовый уровень позволяет компьютерным приложениям взаимодействовать только пока действуют определенные условия, например, пока полностью не передано сообщение, или пока не истек срок полномочий пользователя (например, оплаченный период).

Уровень представления обеспечивает упаковку/распаковку данных для их более компактной передачи, а также шифрование/дешифрование для обеспечения безопасности.

Наконец, прикладной уровень – это тот, на котором компьютерное приложение извлекает свои данные из принятых пакетов (или упаковывает в передаваемые), в соответствии с определенными правилами, например, извлекаются адрес, тема письма, его текст и вложения при передаче электронной почты. Протокол http, с помощью которого передаются веб-страницы в браузер, – типичный протокол прикладного уровня.

Протокол http, с помощью которого передаются веб-страницы в браузер, – типичный протокол прикладного уровня.

| TestDome

Имена вопросов

Эти дополнительные вопросы включены в этот предварительно созданный тест и могут быть добавлены к любому тесту на несколько навыков. Пожалуйста, подпишитесь на платный план, чтобы подробно просматривать вопросы.

Зона DNS, IP-адрес, Безопасность транспортного уровня, Назначение IP, Сетевые переходы, Подсеть компании, Таблица маршрутизации, Подключение к коммутатору, Знакомство с DHCP-сервером, Введение в NAT, Сетевые разрешения, Веб-уязвимости, Распределение нагрузки, Веб-безопасность, Поиск DNS, Интранет Доступ, частная подсетьПокрываемые навыки

Тестирование этих навыков включено в этот предварительно созданный тест, потому что они тесно связаны между собой. В нашем платном плане вы можете легко создавать свои собственные тесты на несколько навыков.

В нашем платном плане вы можете легко создавать свои собственные тесты на несколько навыков.

Сетевое администрирование

Сетевое администрирование – это процесс управления и поддержки инфраструктуры компьютерных сетей. Эти задачи обычно выполняет сетевой администратор / сетевой инженер. Взаимодействие программного обеспечения и сети, а также целостность и отказоустойчивость сети являются ключевыми областями внимания.

Уровень приложенияУровень приложения

Уровень приложений (уровень 7) является одним из семи уровней модели взаимодействия открытых систем (модель OSI). Он находится ближе всего к конечному пользователю, что означает, что как уровень приложения OSI, так и пользователь напрямую взаимодействуют с программным приложением.

DNS

Система доменных имен – это иерархическая децентрализованная система именования компьютеров, служб или других устройств, подключенных к сети.Это важная функция Интернета, и всем инженерам важно иметь четкое представление об этом.

IPIP

Интернет-протокол – это основной протокол связи, используемый Интернетом. IP обеспечивает механизм доставки пакетов от источника к хост-компьютерам на основе их IP-адресов. Поскольку Интернет является доминирующим протоколом связи, всем разработчикам важно иметь четкое представление о его функциях.

Сетевой уровеньСетевой уровень

Сетевой уровень (уровень 3) – это один из семи уровней модели взаимодействия открытых систем (модель OSI). Он предоставляет функциональные и процедурные средства передачи последовательностей данных переменной длины (называемых пакетами) от одного узла к другому.

Он предоставляет функциональные и процедурные средства передачи последовательностей данных переменной длины (называемых пакетами) от одного узла к другому.

Протокол

Протокол определяет набор правил, которые разрешают обмен данными между объектами.Связь между устройствами в Интернете основана на нескольких протоколах. Это важная теоретическая тема для всех инженеров, особенно тех, кто занимается протоколами связи.

Сетевая безопасностьСетевая безопасность

Каждый, кто работает с Интернетом, должен знать основные темы сетевой безопасности, чтобы предотвратить несанкционированный доступ или неправильное использование доступных в сети ресурсов.

Уровень представления

Уровень представления (уровень 6) является одним из семи уровней модели взаимодействия открытых систем (модель OSI). Этот уровень обеспечивает независимость от представления данных за счет преобразования между форматами приложения и сети.

МаршрутизацияМаршрутизация

Маршрутизация – это процесс выбора пути для трафика в сети, между или между несколькими сетями.Знание маршрутизации и связанных протоколов важно для сетевых инженеров.

ПодсетьПодсеть

Подсети – это практика разделения сети на две или более сетей. Знание того, как разделить большие сети на более мелкие, является важным навыком при создании любой большой сети.

Знание того, как разделить большие сети на более мелкие, является важным навыком при создании любой большой сети.

Таблица маршрутизации

В компьютерных сетях таблица маршрутизации или база маршрутной информации (RIB) – это таблица данных, хранящаяся в маршрутизаторе или сетевом узле, в которой перечислены маршруты к определенным сетевым пунктам назначения и в некоторых случаях метрики (расстояния), связанные с этими маршрутами. .Знание таблиц маршрутизации важно для сетевых инженеров.

Уровень канала передачи данныхУровень канала передачи данных

Уровень канала передачи данных (Уровень 2) является одним из семи уровней модели взаимодействия открытых систем (модель OSI). Этот уровень является уровнем протокола, который передает данные между соседними сетевыми узлами в глобальной сети (WAN) или между узлами в одном и том же сегменте локальной сети (LAN).

Этот уровень является уровнем протокола, который передает данные между соседними сетевыми узлами в глобальной сети (WAN) или между узлами в одном и том же сегменте локальной сети (LAN).

Сетевой коммутатор

Сетевой коммутатор – это оборудование, которое соединяет устройства в компьютерной сети с помощью коммутации пакетов для получения и пересылки данных на целевое устройство. Это важный строительный блок в более крупных сетях.

DHCPDHCP

Сервер DHCP (протокол динамической конфигурации хоста) позволяет компьютерам автоматически запрашивать IP-адреса и сетевые параметры с такого сервера, уменьшая необходимость для сетевого администратора или пользователя вручную назначать IP-адреса всем сетевым устройствам.

NAT

Трансляция сетевых адресов (NAT) – это метод переназначения одного пространства IP-адресов в другое путем изменения информации о сетевом адресе в IP-заголовке пакетов во время их передачи через устройство маршрутизации трафика. Этот метод стал важным инструментом в сохранении глобального адресного пространства перед лицом исчерпания адресов IPv4.

Список контроля доступаСписок контроля доступа

Список контроля доступа определяет правила фильтрации и маршрутизации для входящих и исходящих сетевых пакетов.Знание списков контроля доступа важно для сетевых инженеров.

БрандмауэрМежсетевой экран

В вычислениях межсетевой экран – это система сетевой безопасности, которая отслеживает и контролирует входящий и исходящий сетевой трафик на основе заранее определенных правил безопасности. Знание межсетевых экранов важно для системных администраторов.

Знание межсетевых экранов важно для системных администраторов.

Балансировка нагрузки

В вычислениях балансировка нагрузки улучшает распределение рабочих нагрузок между несколькими вычислительными ресурсами, такими как компьютеры или компьютерный кластер.Балансировка нагрузки направлена на оптимизацию использования ресурсов, максимизацию пропускной способности, минимизацию времени отклика и избежание перегрузки любого отдельного ресурса.

Многофакторная аутентификацияМногофакторная аутентификация

Многофакторная аутентификация – это метод аутентификации, при котором пользователю компьютера предоставляется доступ только после успешного представления двух или более доказательств механизму аутентификации. Он может быть основан на знаниях (что-то, что знает пользователь и только пользователь), на владении (что-то, что есть у пользователя и только у пользователя), и на наследственности (что-то, что пользователь и только пользователь).

Он может быть основан на знаниях (что-то, что знает пользователь и только пользователь), на владении (что-то, что есть у пользователя и только у пользователя), и на наследственности (что-то, что пользователь и только пользователь).

VPN

Виртуальная частная сеть (VPN) расширяет частную сеть через общедоступную сеть и позволяет пользователям отправлять и получать данные через общие или общедоступные сети, как если бы их вычислительные устройства были напрямую подключены к частной сети.

Рекомендуемые должности

Это рабочие роли, которые мы рекомендуем для онлайн-теста сетевого администрирования.

Сетевой администратор

Системный администратор (сисадмин)

6 бесплатных инструментов для тестирования и оценки скорости вашей сети • Raymond.

CC

CCСетевые подключения в настоящее время очень распространены, поскольку практически каждому телефону, планшету или ПК требуется доступ к Интернету или другим устройствам в вашем доме или офисе. Практически каждый компьютер низкого или высокого уровня оснащен встроенным сетевым адаптером Ethernet или Wi-Fi. В дополнение к интернет-соединению вы, очевидно, можете настроить локальную сеть, в которой подключенные компьютеры могут передавать данные между собой.

Настроить локальную сеть довольно просто, потому что вам нужен только маршрутизатор или сетевой коммутатор.Подключите сетевой кабель, и он будет работать из коробки. Даже беспроводное соединение можно быстро и легко установить, нажав кнопку WPS, которая есть на большинстве маршрутизаторов нового поколения. Сети работают с разной скоростью, поэтому вам нужно убедиться, что ваша сеть работает достаточно быстро, чтобы соответствовать вашим требованиям.

Независимо от того, транслируете ли вы музыку или видео через локальную сеть или постоянно копируете большие файлы между компьютерами, важно убедиться, что ваше сетевое соединение работает правильно, чтобы достичь максимальной скорости. Вот 6 бесплатных инструментов для тестирования производительности сети, которые можно использовать для проверки скорости вашей сети между компьютерами, чтобы убедиться, что сеть работает с ожидаемой скоростью.

Вот 6 бесплатных инструментов для тестирования производительности сети, которые можно использовать для проверки скорости вашей сети между компьютерами, чтобы убедиться, что сеть работает с ожидаемой скоростью.

Облегченная версия LAN Speed Test представляет собой автономный переносимый исполняемый файл размером 122 КБ и в основном более старую бесплатную версию условно-бесплатного программного обеспечения. Это простой в использовании инструмент для измерения скорости в вашей локальной сети путем копирования файла на другой компьютер, расположенный в той же локальной сети.Все, что вам нужно сделать, это перейти к папке на другом компьютере в сети, где у вас есть доступ для записи, и нажать кнопку Start Test .

Затем вам будет предложено установить размер файла фиктивного файла для передачи. По умолчанию это 20 МБ, но для тестирования более быстрых сетей, таких как гигабитные, этого должно быть как минимум в 10 раз больше. Преимущество этого инструмента в том, что вам не нужно настраивать подключение к мастеру и клиенту, ему просто нужен доступ для записи в общую папку.Вы также можете распечатать результаты в конце теста.

Преимущество этого инструмента в том, что вам не нужно настраивать подключение к мастеру и клиенту, ему просто нужен доступ для записи в общую папку.Вы также можете распечатать результаты в конце теста.

Загрузить тест скорости LAN (Lite)

Примечание: Существует более новая версия, которая также является переносимой, но это ограниченная бесплатная версия полной условно-бесплатной программы. Однако он дал нам неточные результаты теста записи, поэтому мы рекомендуем использовать версию Lite. Установщик также может содержать рекламное ПО, поэтому скачайте портативный тест скорости LAN, если хотите его попробовать.

2. LANBench

LANBench – это бесплатная портативная утилита, которая тестирует сеть с помощью TCP.Вам необходимо запустить LANBench на обоих компьютерах, один как сервер, а другой как клиент, который будет тестером. На серверном ПК вам нужно только запустить инструмент и нажать кнопку Listen .

Клиентский ПК потребует небольшой настройки, перейдите в меню «Файл»> «Настроить», добавьте IP-адрес сервера и убедитесь, что он использует тот же порт, что и сервер, значение по умолчанию – 8998. Размер пакета по умолчанию – 2 МБ. который может нуждаться в увеличении в зависимости от вашей сети. Вы также можете определить продолжительность теста, размер пакета, режим подключения и передачи.Во время теста вы можете увидеть скорость передачи в реальном времени и среднюю производительность.

Загрузить LANBench

3. NetIO-GUI

NETIO на самом деле является утилитой командной строки для тестирования пропускной способности сети. NetIO-GUI – это сторонний графический пользовательский интерфейс, который действует как интерфейс и значительно упрощает использование инструмента. После загрузки запустите экстрактор, а затем NetIO-GUI.exe. Он портативен, но есть дополнительная возможность установить службу Windows из меню «Дополнительно», если вы планируете регулярно запускать NetIO-GUI.

Вам нужно будет запустить NetIO-GUI на обоих компьютерах, которые вы хотите протестировать. На серверном ПК просто нажмите Server-Mode и нажмите Start Server . На другом ПК убедитесь, что он находится в режиме клиента, затем введите IP-адрес серверного ПК и нажмите Start Measure . Затем NetIO проверит возможность подключения на основе разных размеров пакетов. Протокол, единицы измерения (лучше всего подходят МБ / с), порты и тесты ping – все это необязательные настройки.

Загрузить NetIO-GUI

4. AIDA32

AIDA32 на самом деле является первой и бесплатной версией популярного инструмента информации и тестирования оборудования, известного как EVEREST, а теперь и AIDA64. AIDA32 поставляется с полезным плагином Network Benchmark, которого больше нет в EVEREST или AIDA64. Чтобы запустить сетевой тест, загрузите, распакуйте и запустите aida32.exe. В меню выберите Плагин> AIDA32 Network Benchmark.

Как и некоторые другие инструменты, вам необходимо запустить программу на обоих компьютерах, которые вы хотите протестировать.На одном компьютере выберите Master из раскрывающегося списка внизу окна, перейдите на вкладку Bandwidth и нажмите Start . На втором компьютере выберите Slave, введите IP-адрес Master в поле, перейдите на вкладку Bandwidth и нажмите Start . Кнопка Сохранить позволяет сохранить диаграмму пропускной способности как растровое изображение.

Загрузить AIDA32

5. Инструмент командной строки iPerf Speed Test и графический интерфейс пользователя

iPerf – популярный и хорошо известный многоплатформенный инструмент для тестирования производительности командной строки.Это означает, что его можно запускать на устройствах под управлением Windows, Linux, macOS, iOS и Android. Чтобы запустить iPerf, загрузите zip-архив и распакуйте его на два компьютера, затем откройте командную строку на каждом компьютере. На первом компьютере выполните следующую команду, которая устанавливает его как сервер.

На первом компьютере выполните следующую команду, которая устанавливает его как сервер.

iPerf3.exe -s

На втором компьютере выполните приведенную ниже команду, заменив нули IP-адресом компьютера, работающего в качестве сервера.

iPerf3.exe -c 0.0.0.0 (например, iperf3.exe -c 192.168.0.2)

Тест скорости будет выполняться в течение 10 секунд, выдача результатов в мегабитах в секунду. Чтобы получить результат в мегабайтах в секунду, добавьте «-f M» в конец команды (обратите внимание на верхний регистр M).

Есть несколько других команд, которые можно использовать в iPerf, хотя мы не будем здесь вдаваться в подробности. Они включают в себя изменение порта по умолчанию, использование UDP вместо TCP, работу в течение определенного периода времени, передачу определенного количества блоков / байтов, установку MTU, использование только IPv4 / IPv6 и многое другое.

Загрузите iPerf

Если вы не являетесь поклонником командной строки, можно использовать графический интерфейс внешнего интерфейса. Бесплатных интерфейсов не так много, но одна из них – JPerf . Недостатки JPerf в том, что вам понадобится установленная Java в вашей системе, и она также из 2009 года со старой версией iPerf. Вы не можете заменить его последней версией iPerf, но версия 2.0.9 от 2016 года работает, включенная версия 1.7.0 от 2003 года.

Бесплатных интерфейсов не так много, но одна из них – JPerf . Недостатки JPerf в том, что вам понадобится установленная Java в вашей системе, и она также из 2009 года со старой версией iPerf. Вы не можете заменить его последней версией iPerf, но версия 2.0.9 от 2016 года работает, включенная версия 1.7.0 от 2003 года.

Запустите jperf.bat, чтобы запустить JPerf. Использование почти такое же, как и с другими инструментами здесь, на одном компьютере установите программу как сервер и нажмите кнопку запуска. Используйте второй компьютер в качестве клиента, введите IP-адрес сервера и нажмите Run IPerf. Преимущество здесь в том, что большинство команд iPerf можно редактировать с помощью флажков и текстовых полей.

Загрузить JPerf

Для более опытных пользователей мы нашли еще один бесплатный графический интерфейс iPerf под названием PPerf. На самом деле это сценарий PowerShell, который позволит вам переключаться между версией 2 или 3 iPerf во время тестирования.

6. NetStress

NetStress – это бесплатный и простой инструмент для тестирования производительности сети, созданный как внутренний инструмент Nuts About Nets, который затем был выпущен для широкой публики. Самая большая проблема NetStress – ужасный пользовательский интерфейс, который не очень легко увидеть или ориентироваться, и он работает только как полностью развернутое окно.

NetStress также необходимо запускать на обоих компьютерах, которые вы хотите протестировать, но есть одно преимущество: он может автоматически определять IP-адрес получателя.Чтобы запустить тест, нажмите 0.0.0.0 вверху рядом с IP-адресом удаленного приемника, выберите IP-адрес, указанный в окне, и нажмите «ОК». После этого будет активирована кнопка «Пуск», и при нажатии на нее начнется измерение пропускной способности TCP и UDP.

Загрузить NetStress

Как получить IP-адрес сервера

Некоторые из этих инструментов требуют, чтобы вы запускали экземпляр программы на двух компьютерах, один как клиент, а другой как сервер. Вам будет предложено ввести IP-адрес сервера на клиенте, поэтому вам нужно будет знать его локальный IP-адрес.Опытные пользователи будут знать, как это сделать, но другие могут быть не слишком уверены. Вот несколько простых способов для менее опытных пользователей получить локальный IP-адрес компьютера.

Вам будет предложено ввести IP-адрес сервера на клиенте, поэтому вам нужно будет знать его локальный IP-адрес.Опытные пользователи будут знать, как это сделать, но другие могут быть не слишком уверены. Вот несколько простых способов для менее опытных пользователей получить локальный IP-адрес компьютера.

Самый простой вариант – загрузить служебную программу, отображающую информацию в окне графического интерфейса пользователя. Simple IP Config позволяет редактировать настройки установленных сетевых адаптеров, но все, что вам нужно сделать, это загрузить и запустить портативный инструмент. Затем скопируйте IP-адрес из нижнего правого угла и закройте программу. Возможно, вам придется выбрать другой адаптер из раскрывающегося списка, если у вас их несколько, например Ethernet или Wi-Fi на ноутбуке.

Другой очевидный способ получить локальный IP-адрес – это использовать саму Windows. Есть несколько способов сделать это, но самый простой – в Windows 10. Нажмите клавишу Windows на клавиатуре и введите свойства сети , затем нажмите Enter.

Адрес будет указан в IPv4-адресе, игнорируйте косую черту и все, что после нее. Второй способ получить IP-адрес в Windows – через панель управления, он работает для всех современных версий Windows.Нажмите клавишу Windows, введите сетевых подключений и нажмите Enter, чтобы открыть окно «Сетевые подключения».

Щелкните правой кнопкой мыши адаптер, который вы используете, выберите Status и, наконец, нажмите кнопку Details . Более продвинутые пользователи также рекомендовали бы использовать инструмент IPConfig из командной строки, но он по сути дает ту же информацию, что и диалоговое окно свойств вашей сети в Windows 10 выше.

Как работают компьютерные сети?

Криса Вудфорда.Последнее изменение: 13 апреля 2020 г.

Слава Богу, компьютерные сети! Если бы они не были изобретены, вы бы не были

читая это сейчас (используя Интернет) и

Я бы не стал писать это

либо (используя беспроводной дом

сеть для подключения моего компьютера

оборудование). Нет сомнений в том, что компьютерные сети чрезвычайно важны.

сложно, если вникнуть глубоко, но основная концепция

соединить компьютеры, чтобы они могли разговаривать друг с другом, это довольно

просто. Давайте подробнее разберемся, как это работает!

Нет сомнений в том, что компьютерные сети чрезвычайно важны.

сложно, если вникнуть глубоко, но основная концепция

соединить компьютеры, чтобы они могли разговаривать друг с другом, это довольно

просто. Давайте подробнее разберемся, как это работает!

Artwork: Базовая концепция компьютерной сети: набор компьютеров (и связанного с ними оборудования), подключенных к проводным или беспроводным каналам связи, так что любая машина может обмениваться информацией с любой другой.

Что такое компьютерная сеть?

Фото: Тестирование небольшой компьютерной сети, подключенной к Интернету. Фото любезно предоставлено Исследовательским центром NASA Glenn Research Center (NASA-GRC).

Вы можете делать много

вещи с компьютером, но подключите его к другим компьютерам и периферийные устройства (общее название надстроек компьютера

оборудование, такое как модемы, струйные и лазерные

принтеры и сканеры), и вы можете сделать

ан

намного больше. Компьютерная сеть – это просто набор компьютерных

оборудование, подключенное с помощью проводов, оптических

волокна или беспроводные

связывает, чтобы различные отдельные устройства (известные как узлы ) могли

“говорить”

друг другу и поменять местами данные (компьютеризированная информация).

Типы сетей

Не все компьютерные сети одинаковы. Сеть, которую я использую

Подключить этот ноутбук к моему беспроводному маршрутизатору, принтеру и другому оборудованию – самый маленький

можно вообразить. Это пример того, что иногда называют PAN.

(личная сеть) – по сути, удобный, индивидуальный

сеть. Если вы работаете в офисе, вы, вероятно, используете локальную сеть (местная

локальная сеть) , что обычно представляет собой несколько отдельных компьютеров, связанных с одним

или два принтера, сканер и, возможно, одно общее подключение к

интернет.Сети могут быть намного больше. Напротив

В конце шкалы мы говорим о MAN (городских сетях) ,

которые охватывают весь город или город, и WAN (глобальные сети) ,

который может охватывать любую географическую область. Интернет – это глобальная сеть, которая

охватывает весь мир, но на практике это сеть сетей

а также отдельные компьютеры: многие из машин, подключенных к

Подключение к сети через локальные сети, которыми управляют школы и предприятия.

Большая разница между Интернетом и многими другими PAN, LAN и WAN заключается в том, что он

открытые для публики, так что это еще один способ дифференцировать сети: общедоступные или частный ? Если вы работаете в большой корпорации, вы, вероятно, привыкли к мысли, что

информация, которой вы делитесь с коллегами, доступна только через внутренние машины;

если к нему обращаются через Интернет, то то, что у вас есть, называется Intranet (своего рода

частный, внутренний Интернет / Интернет, недоступный через общедоступный Интернет).Но что, если ты работаешь

из дома, и вам нужно получить доступ к частным частям вашей корпоративной сети через общедоступный

Интернет? Затем вы можете использовать что-то, что называется VPN (виртуальная частная сеть) , которая

это безопасный способ доступа к частной сети через публичную. Иногда разница

между общедоступными и частными сетями становится немного размытым. Например, используя

Во всемирной паутине вы можете встретить файлы, защищенные паролем или

сайты только по подписке. Таким образом, даже в полностью общедоступной сети можно создать ученую степень

выборочного, частного доступа.

Таким образом, даже в полностью общедоступной сети можно создать ученую степень

выборочного, частного доступа.

Правила

Иллюстрации: Три наиболее известных топологии компьютерных сетей: линия (цепь / шина), кольцо и звезда.

Компьютеры все

о логике, а логика – это следование правилам. Компьютер

сети немного похожи на армию: все в сети должно быть

устроен почти с военной точностью, и он должен вести себя

по очень четко определенным правилам. Например, в локальной сети вы

не могут соединять вещи вместе старые как: все узлы (компьютеры

и другие устройства) в сети должны быть подключены

шаблон, известный как топология сети .Вы можете подключать узлы в

простая линия (также называемая гирляндной цепью или шиной), каждая из которых подключена к следующей в

линия. Вы можете соединить их в форме звезды с помощью различных машин.

исходящий от центрального контроллера, известного как сетевой сервер.

Или вы можете связать их в петлю (известную как кольцо). Все

устройства в сети также должны следовать четко определенным правилам

(называемые протоколами ), когда они обмениваются данными, чтобы гарантировать, что они

понимают друг друга – например, чтобы все они не пытались отправлять сообщения на

ровно в то же время, что вызывает недоумение.

Все

устройства в сети также должны следовать четко определенным правилам

(называемые протоколами ), когда они обмениваются данными, чтобы гарантировать, что они

понимают друг друга – например, чтобы все они не пытались отправлять сообщения на

ровно в то же время, что вызывает недоумение.

Разрешения и безопасность

Просто потому что машина находится в сети, он не следует автоматически, что все остальные машина и устройство имеют к нему доступ (или могут быть доступны с его помощью). В Интернет – очевидный пример. Если вы в сети, вы получаете доступ к миллиарды веб-страниц, которые представляют собой просто файлы, хранящиеся на других машины (серверы) разбросаны по всей сети. Но вы не можете получить доступ каждый файл на каждом компьютере, подключенном к Интернету: вы не можете читать мои личные файлы, и я не могу читать ваши, если мы специально выберите, чтобы это произошло.

Разрешения и

безопасность является центральным элементом идеи сети: вы можете получить доступ к файлам

и делитесь ресурсами только в том случае, если кто-то дает вам на это разрешение. Большинство персональных компьютеров, подключенных к Интернету, допускают исходящие

соединения (так что теоретически вы можете подключиться к любому другому компьютеру),

но заблокировать большинство входящих соединений или полностью запретить их.

Серверы (машины в Интернете, которые содержат и обслуживают Интернет

страниц и других файлов) применяют более мягкую политику в отношении входящих

соединения.Вы, наверное, слышали о том, что взламывает , что в одном

Чувство

слово означает получение несанкционированного доступа к компьютерной сети путем

взлом паролей или обход других проверок безопасности. Сделать

сеть более безопасна, вы можете добавить брандмауэр (либо физический

устройство

или часть программного обеспечения, работающего на вашем компьютере, или и то, и другое) в момент

где ваша сеть соединяется с другой сетью или Интернетом, чтобы

отслеживать и запрещать любые попытки несанкционированного входящего доступа.

Большинство персональных компьютеров, подключенных к Интернету, допускают исходящие

соединения (так что теоретически вы можете подключиться к любому другому компьютеру),

но заблокировать большинство входящих соединений или полностью запретить их.

Серверы (машины в Интернете, которые содержат и обслуживают Интернет

страниц и других файлов) применяют более мягкую политику в отношении входящих

соединения.Вы, наверное, слышали о том, что взламывает , что в одном

Чувство

слово означает получение несанкционированного доступа к компьютерной сети путем

взлом паролей или обход других проверок безопасности. Сделать

сеть более безопасна, вы можете добавить брандмауэр (либо физический

устройство

или часть программного обеспечения, работающего на вашем компьютере, или и то, и другое) в момент

где ваша сеть соединяется с другой сетью или Интернетом, чтобы

отслеживать и запрещать любые попытки несанкционированного входящего доступа.

Что делает сеть?

Чтобы создать сеть, вы

нужны узлы и связи (иногда называемые связями) между ними. Связывание узлов означает создание какого-то временного или временного

постоянная связь между ними. В последнее десятилетие или около того беспроводная

связи стали одним из самых популярных способов сделать это,

особенно дома. В офисах проводных подключений еще больше.

обычное дело – не в последнюю очередь потому, что они, как правило, быстрее и более

безопасным и потому, что во многих новых офисах уже проложены сетевые кабели.

место.

Связывание узлов означает создание какого-то временного или временного

постоянная связь между ними. В последнее десятилетие или около того беспроводная

связи стали одним из самых популярных способов сделать это,

особенно дома. В офисах проводных подключений еще больше.

обычное дело – не в последнюю очередь потому, что они, как правило, быстрее и более

безопасным и потому, что во многих новых офисах уже проложены сетевые кабели.

место.

Фото: Если в вашем ноутбуке нет сетевой карты, вы можно просто подключить адаптер PCMCIA, подобный этому.В адаптере есть сетевая карта встроен в него.

Помимо компьютеров,

периферийные устройства и связи между ними, что еще вам нужно?

Каждому узлу в сети нужна специальная цепь, известная как сеть .

карта (или, более формально, сетевая карта или NIC), чтобы сообщить

Это

как взаимодействовать с сетью. Большинство новых компьютеров имеют сеть

карты встроены в стандартную комплектацию. Если у вас старый компьютер или ноутбук,

вам, возможно, придется установить отдельную сменную печатную плату (или, в

портативного компьютера, добавьте карту PCMCIA), чтобы устройство могло подключаться к сети. Каждая сетевая карта имеет собственный отдельный числовой идентификатор, известный как MAC (управление доступом к среде) код или MAC-адрес LAN. MAC-код

это

немного похоже на номер телефона: любая машина в сети может общаться

с другим, отправив сообщение с указанием его MAC-кода. В

аналогичным образом, MAC-коды могут использоваться для управления тем, какие машины на

сеть может получить доступ к файлам и другим общим ресурсам. Например,

Я настроил беспроводное соединение с Интернетом так, чтобы только два MAC

коды могут когда-либо получить к нему доступ (ограничение доступа к сети

карты, встроенные в два моих компьютера).Это помогает останавливать других людей

в близлежащих зданиях (или на улице) взломать мое соединение или

используя его по ошибке.

Каждая сетевая карта имеет собственный отдельный числовой идентификатор, известный как MAC (управление доступом к среде) код или MAC-адрес LAN. MAC-код

это

немного похоже на номер телефона: любая машина в сети может общаться

с другим, отправив сообщение с указанием его MAC-кода. В

аналогичным образом, MAC-коды могут использоваться для управления тем, какие машины на

сеть может получить доступ к файлам и другим общим ресурсам. Например,

Я настроил беспроводное соединение с Интернетом так, чтобы только два MAC

коды могут когда-либо получить к нему доступ (ограничение доступа к сети

карты, встроенные в два моих компьютера).Это помогает останавливать других людей

в близлежащих зданиях (или на улице) взломать мое соединение или

используя его по ошибке.

Чем больше вы сделаете

сеть, тем больше дополнительных частей вам нужно добавить, чтобы она работала

эффективно. Сигналы могут распространяться только по кабелю или по кабелю.

беспроводные соединения, поэтому, если вы хотите создать большую сеть, вам нужно добавить

в устройствах, называемых повторителями , – эффективными усилителями сигнала. Ты

мощь

также нужны моста , коммутаторы и маршрутизаторы —устройства

которые помогают связать

вместе сети (или части сетей, известные как

сегментов), регулировать трафик между ними и пересылать трафик

из одной части сети в другую.

Ты

мощь

также нужны моста , коммутаторы и маршрутизаторы —устройства

которые помогают связать

вместе сети (или части сетей, известные как

сегментов), регулировать трафик между ними и пересылать трафик

из одной части сети в другую.

Фото: Беспроводной маршрутизатор, подобный этому, производства Netgear, – это сердце многих домашних PAN.

Понимание компьютерных сетей со слоями

Фото: Архитектура компьютера: мы можем рассматривать компьютеры по слоям, от оборудования и BIOS в настоящий момент до операционной системы и приложений наверху. Мы можем думать о компьютерных сетях аналогичным образом.

Компьютеры – это машины общего назначения, которые означают разные вещи для разных людей.Некоторые из нас просто хотят выполнять базовые задачи, такие как обработка текста или общение с друзьями.

на Facebook, и нам наплевать, как это происходит под прикрытием – или даже

что мы используем для этого компьютер (если мы используем смартфон, мы, вероятно, даже не думаем

то, что мы делаем, – это «вычисления» – или установка нового приложения – это, по сути, компьютерное программирование). На противоположном конце спектра некоторые из нас любят модифицировать наши компьютеры, чтобы они работали быстрее, устанавливая более быстрые процессоры или больше памяти, или что-то еще; для вундеркиндов копаться в компьютерах – самоцель.Где-то между этими крайностями есть люди с умеренной технической подготовкой, которые используют компьютеры для

выполнять повседневную работу с разумным пониманием того, как работают их машины. Поскольку компьютеры означают разные вещи для разных людей, это может помочь нам понять их, думая о стеке уровней: оборудование внизу, операционная система где-то наверху, а затем приложения, работающие на самом высоком уровне. Вы можете «взаимодействовать» с компьютером на любом из этих уровней, не думая ни о каких других уровнях.Тем не менее, каждый уровень стал возможным благодаря тому, что происходит на более низком уровне.

уровней, знаете ли вы об этом или нет. То, что происходит на более высоких уровнях, может быть выполнено в

много разных способов на нижних уровнях; например, вы можете использовать веб-браузер, такой как Firefox (приложение), во многих различных операционных системах, и вы можете запускать различные операционные системы на конкретном ноутбуке, даже если оборудование вообще не меняется.

На противоположном конце спектра некоторые из нас любят модифицировать наши компьютеры, чтобы они работали быстрее, устанавливая более быстрые процессоры или больше памяти, или что-то еще; для вундеркиндов копаться в компьютерах – самоцель.Где-то между этими крайностями есть люди с умеренной технической подготовкой, которые используют компьютеры для

выполнять повседневную работу с разумным пониманием того, как работают их машины. Поскольку компьютеры означают разные вещи для разных людей, это может помочь нам понять их, думая о стеке уровней: оборудование внизу, операционная система где-то наверху, а затем приложения, работающие на самом высоком уровне. Вы можете «взаимодействовать» с компьютером на любом из этих уровней, не думая ни о каких других уровнях.Тем не менее, каждый уровень стал возможным благодаря тому, что происходит на более низком уровне.

уровней, знаете ли вы об этом или нет. То, что происходит на более высоких уровнях, может быть выполнено в

много разных способов на нижних уровнях; например, вы можете использовать веб-браузер, такой как Firefox (приложение), во многих различных операционных системах, и вы можете запускать различные операционные системы на конкретном ноутбуке, даже если оборудование вообще не меняется.

Компьютерные сети похожи: у всех нас разные представления о них, и мы в той или иной степени заботимся о них. о том, что они делают и почему.Если вы работаете в небольшом офисе, подключив компьютер к чужие компьютеры и общие принтеры, вероятно, все, что вас волнует, это то, что вы можете отправлять электронные письма на свой коллеги и распечатайте свои материалы; вас не беспокоит, как это на самом деле происходит. Но если вы в первую очередь отвечаете за настройку сети, вы должны учитывать такие вещи, как то, как они физически связаны друг с другом, какие кабели вы используете и какой длины они могут быть, каковы MAC-адреса и всевозможные прочие мелочи.Опять же, как и в случае с компьютерами, мы можем думать о сети с точки зрения ее различных уровней – и есть два популярных способа сделать это.

Модель OSI

Возможно, самый известный способ – это так называемая модель OSI (Open Systems Interconnect), модель , основанная на международном стандарте. согласованный набор стандартов, разработанный комитетом компьютерных экспертов и впервые опубликованный в 1984 году. Он описывает компьютерную сеть как стек из семи уровней. Нижние уровни наиболее близки к компьютерному оборудованию; более высокие уровни ближе к пользователям-людям; и каждый уровень делает возможным то, что происходит на более высоких уровнях:

согласованный набор стандартов, разработанный комитетом компьютерных экспертов и впервые опубликованный в 1984 году. Он описывает компьютерную сеть как стек из семи уровней. Нижние уровни наиболее близки к компьютерному оборудованию; более высокие уровни ближе к пользователям-людям; и каждый уровень делает возможным то, что происходит на более высоких уровнях:

- Физический : Основное оборудование сети, включая кабели и соединения, а также способ подключения устройств к определенной топологии сети (кольцо, шина или что-то еще).Физический уровень никоим образом не связан с данными, которые несет сеть, и для большинства пользователей сети он неинтересен и неуместен.

- Канал передачи данных : Здесь рассматриваются такие вещи, как упаковка данных, обнаружение и исправление ошибок.

- Сеть : этот уровень связан с тем, как данные адресуются и маршрутизируются от одного устройства к другому.

- Транспорт : Управляет способом, которым данные эффективно и надежно перемещаются по сети, обеспечивая правильную доставку всех битов данного сообщения.

- Сеанс : Это контролирует, как разные устройства в сети устанавливают временные «разговоры» (сеансы), чтобы они могли обмениваться информацией.

- Presentation : Это эффективно переводит данные, созданные удобными для пользователя приложениями, в удобные для компьютера форматы, которые пересылаются по сети. Например, он может включать в себя такие вещи, как сжатие (для уменьшения количества битов и байтов, которые необходимо передать), шифрование (для обеспечения безопасности данных) или преобразование данных между разными наборами символов (чтобы вы могли читать смайлы («смайлы») или смайлики в ваших письмах).

- Приложение : верхний уровень модели и ближайший к пользователю. Это касается таких вещей, как программы электронной почты, которые используют сеть таким образом, чтобы это было значимо для пользователей-людей, и то, чего они пытаются достичь.

OSI была задумана как способ заставить все виды компьютеров и сетей взаимодействовать друг с другом, что было серьезной проблемой в 1960-х, 1970-х и 1980-х годах, когда практически все вычислительное оборудование было проприетарным, а оборудование одного производителя редко работало. с кем-нибудь еще.

с кем-нибудь еще.

Модель TCP / IP (DARPA)

Если вы никогда не слышали о модели OSI, то это вполне вероятно потому, что другой способ подключения компьютеров мира восторжествовал над ней, создав удивительную компьютерную сеть, которую вы используете прямо сейчас: Интернет. Интернет основан на двухкомпонентной сетевой системе, называемой TCP / IP, в которой компьютеры подключаются к сети (используя так называемый TCP, протокол управления передачей) для обмена информацией в пакетах (с использованием Интернет-протокола, IP).Мы можем понять TCP / IP, используя четыре немного более простых уровня, иногда известных как модель TCP / IP (или модель DARPA, для Агентства перспективных исследовательских проектов правительства США, которое спонсировало ее разработку):

- Сетевой доступ (иногда называемый уровнем сетевого интерфейса): представляет базовое сетевое оборудование и соответствует физическому уровню и уровню канала передачи данных модели OSI.

Примером может служить подключение к Интернету через Ethernet или Wi-Fi.

Примером может служить подключение к Интернету через Ethernet или Wi-Fi. - Интернет (иногда называемый сетевым уровнем): это способ передачи данных по сети, эквивалентный сетевому уровню в модели OSI. На этом уровне работает коммутация пакетов IP (Интернет-протокол) – доставка реальных пакетов данных на ваш компьютер из Интернета.

- Транспортный : соответствует транспортному уровню в модели OSI. TCP (протокол управления передачей) работает на этом уровне, управляет доставкой данных, фактически не доставляя их.TCP преобразует переданные данные в пакеты (и обратно, когда они получены) и гарантирует, что эти пакеты будут надежно доставлены и повторно собраны в том же порядке, в котором они были отправлены.

- Приложение : Эквивалентно уровням сеанса, презентации и приложения в модели OSI. Хорошо известные интернет-протоколы, такие как HTTP (скрытый «диалог» между веб-браузерами и веб-серверами), FTP (способ загрузки данных с серверов и их выгрузки в обратном направлении) и SMTP (способ, которым ваш программа электронной почты отправляет почту через сервер вашего интернет-провайдера) все работает на этом уровне.

Artwork: Модель TCP / IP проста для понимания. В этом примере предположим, что вы отправляете кому-то электронное письмо через Интернет. Фактически, два ваших устройства соединены одним длинным «кабелем», проложенным между их сетевыми картами. Это то, что представляет собой зеленый слой доступа к сети внизу. Ваша электронная почта передается в виде пакетов (оранжевые квадраты) с использованием Интернет-протокола (IP), что показано оранжевым Интернет-слоем. Протокол управления передачей (TCP) наблюдает за этим процессом в синем транспортном узле. слой; и, по сути, TCP и IP работают вместе.Вверху, на уровне приложения, вы сидите за своим компьютером, используя программу электронной почты (приложение), которая использует все уровни ниже.

В то время как модель OSI является довольно абстрактной и академической концепцией, редко встречающейся вне книг и статей о компьютерных сетях, модель TCP / IP является более простым, понятным и более практичным предложением: это основа Интернета – и та самая технология, которую вы сейчас используете, чтобы читать эти слова.

Как мы видели выше, более высокие уровни базовых моделей вычислений не зависят от более низких уровней: вы можете запустить свой браузер Firefox в различных операционных системах Windows или Linux, например.То же самое и с сетевыми моделями. Таким образом, вы можете запускать множество приложений, используя коммутацию пакетов Интернета, из Интернета и электронной почты в Skype. (VoIP) и интернет-телевидение. И вы можете подключить свой компьютер к сети с помощью Wi-Fi, проводного широкополосного доступа или коммутируемого доступа по телефонной линии (различные формы доступа к сети). Другими словами, более высокие уровни модели выполняют одну и ту же работу, хотя более низкие уровни работают по-разному.

Сети на лету

Как автомагистрали или железные дороги, соединяющие города, компьютерные сети

часто бывают очень сложными, хорошо спланированными вещами.В те дни, когда компьютеры были большими статическими коробками, которые

компьютерные сети, которые никогда не переносились из центров обработки данных и настольных компьютеров, также имели тенденцию быть довольно статичными; часто они не сильно менялись от одной недели, месяца или года к следующему. Интернет, например, основан на

набор четко определенных соединений, называемых магистралью Интернета, включая обширные

подводная лодка

кабели, которые явно должны оставаться на месте годами. Это компьютерные сети с одной стороны.

Интернет, например, основан на

набор четко определенных соединений, называемых магистралью Интернета, включая обширные

подводная лодка

кабели, которые явно должны оставаться на месте годами. Это компьютерные сети с одной стороны.

Тем не менее, мы все чаще переходим на мобильные устройства, которым необходимо импровизировать сети по мере их перемещения.

мир.Wi-Fi (беспроводной Ethernet) – это один из примеров того, как смартфоны, планшеты и другие мобильные компьютеры

может присоединяться и выходить из фиксированных сетей (основанных на «горячих точках» или точках доступа) очень спонтанным способом.

Bluetooth еще более импровизирован: соседние устройства обнаруживают друг друга, соединяются вместе (когда вы даете им разрешение),

и сформировать (как правило) недолговечную компьютерную сеть – прежде чем разойтись.

Такие специальные технологии по-прежнему основаны на классических концепциях компьютерных сетей,

но они также связаны с рядом новых проблем.Как мобильные устройства обнаруживают друг друга?

Как одно устройство (например, маршрутизатор Wi-Fi) узнает, когда другое внезапно подключается к сети или покидает ее?

Как он может поддерживать производительность сети, когда множество людей пытаются присоединиться одновременно?

Что делать, если все сетевые устройства используют несколько разные версии Wi-Fi или Bluetooth; будут ли они

еще сможете подключиться? Если связь полностью беспроводная, как ее надежно защитить?

Мы обсуждаем подобные вопросы более подробно в наших основных статьях о

Wi-Fi и Bluetooth.

Как работает Ethernet

Фото: Типичный сетевой кабель Ethernet.

Не так давно компьютеры все производили разные компании, работал в разных способами и не могли общаться друг с другом. Часто они этого не делали даже такие же вилки и розетки на корпусах! В течение в 1980-е и 1990-е годы все стало более стандартизированным и теперь можно подключить практически любую машину к любой другой и заставить их обмениваться данными без особых усилий.Это в значительной степени потому что в большинстве сетей сейчас используется одна и та же система, которая называется Ethernet . Это был разработан в мае 1973 года инженером-компьютерщиком из США доктором Робертом («Боб») Меткалф (1946–), который впоследствии основал 3Com, а затем стал известный эксперт компьютерной индустрии (возможно, несколько несправедливо, лучший известен тем, что предсказал грандиозный крах Интернета в 1995 году. чего на самом деле никогда не было).

Как изначально Меткалф

Разработал его, Ethernet был основан на трех очень простых идеях. Первый,

компьютеры будут подключаться через “эфир” (полусерьезное,

полунаучное название разделяющей их пустоты)

используя стандартный коаксиальный кабель (провода, подобные тем, которые используются в телевизионных

антенное соединение, состоящее из концентрических металлических слоев). В

Говоря языком Ethernet, физическое соединение между узлами (компьютерами