Сеть Интернет и Киберпреступность

Талимончик В.П. считает, что наиболее полно интересы государств в борьбе с компьютерными преступлениями могут быть обеспечены вследствие создания системы международного контроля за передачей информации в компьютерных сетях и расследования правонарушений, связанных с использованием глобальных компьютерных сетей и отдельных компьютеров, имеющих трансграничные последствия. При этом должны соблюдаться специальные принципы международного обмена информацией, и в первую очередь принцип свободного, широкого и сбалансированного распространения информации. Система международного контроля и расследования может быть создана только при условии использования средств, которые не будут препятствовать свободному распространению правомерной информации и создавать условия для неправомерного доступа к информации, затрагивающей права человека.

Контроль за содержанием

информации, расследование наиболее

сложных либо затрагивающих интересы

двух и более государств преступлений,

координация деятельности национальных

органов по расследованию компьютерных

преступлений должны осуществляться в рамках международной

организации.

Возможно, контроль за содержанием

электронных данных и расследование

будет входить в функции

Создание международной

организации по борьбе с компьютерными

преступлениями будет способствовать

эффективности  Для расследования

в рамках такой организации могут быть

переданы преступления, затрагивающие

интересы множества государств и требующие

совместных усилий по их раскрытию.

Для расследования

в рамках такой организации могут быть

переданы преступления, затрагивающие

интересы множества государств и требующие

совместных усилий по их раскрытию.

Таким образом, можно сделать вывод, что борьба с компьютерной преступностью связана как с использованием традиционных средств, применяемых государствами (в рамках существующих международных организаций, а также на основе двусторонних договоров о правовой помощи и многосторонних договоров по вопросам борьбы с отдельными видами правонарушений и оказанию правовой помощи по уголовным делам), так и с созданием новых, более эффективных средств.

Заключение

Определенные факты

позволяют прогнозировать большую

вероятность того, что вскоре криминалистам прийдется

столкнуться на практике не только с чисто

компьютерными преступлениями, а и с идеальной

совокупностью преступлений в случаях,

когда действия по противозаконному использованию

компьютерной конфиденциальной информации

с использованием специального инструмента

– компьютера будут направлены против

собственности, экономической деятельности

и иных объектов.

Эти случаях необходимо

будет применять не только известные

традиционные методики раскрытия и

расследования, но и новые способы

работы с доказательствами, разработанные в рамках

расследования информационных преступлений

и ее части – методики расследования преступлений

в области компьютерной информации. Создание

указанной методики является крайне актуальным,

поскольку основная проблема следственно-судебного

аппарата на современном этапе заключается

в уровне специальной подготовки должностных

лиц, которым и предстоит проводить в жизнь

требования новых законов. Давая криминалистические

рекомендации в области информационных

правоотношений, следует учитывать неоднородность

состава и образовательный уровень нашего

следственно-судебного аппарата. Ясно,

что еще многие сотрудники органов следствия

и дознания не только не используют технические

средства и информационные технологии

в своей деятельности, но и недостаточно

осведомлены о них. Другой важной побудительной

причиной создания указанной методики

является неявная бланкетность диспозиций

уголовного закона, устанавливающего

ответственность за “информационные

преступления”.

Представляется также, что подход, согласно которому в законодательстве следует отражать конкретные технические средства, себя исчерпал.

Представляется не совсем правильным принятие за основу для именования в криминалистике всей совокупности преступлений в области информационных отношений термином “компьютерные преступления”.

Термин “компьютер”

является разновидностью коммуникационной

техники или информационного

оборудования и не исчерпывает всего

разнообразия этой техники и отношений,

связанных с обращением конфиденциальной документированной

информации. В этой связи полезен был бы

опыт канадского законодательства, разделившего

преступления на компьютерные и телекоммуникационные

(телекоммуникационное преступление –

мошенническое использование любого телефона,

микроволновой, спутниковой или другой

системы передачи данных).

Под “информационными

преступлениями” мною понимаются общественно

опасные деяния, запрещенные уголовным

законом под угрозой наказания,

совершенные в области

Но все же я хочу подчеркнуть, что введение законодателем в Уголовный кодекс термина “компьютерная информация” является крайне своевременным. Я думаю, что разработка проблемы компьютерной преступности и поиск методов борьбы с нею всего лишь дело времени и опыта. И российские криминологи и криминалисты обязательно внесут в это свой вклад. Если только российские политики не дадут им умереть с голоду…

Библиографический список

1. Законодательные акты и комментарии к ним:

1. Уголовный кодекс

Российской

Федерации от 24.05.96.

Уголовный кодекс

Российской

Федерации от 24.05.96.

2. Наумов А.В. Комментарий к Уголовному кодексу.

3. Скуратов Ю.И., Лебедев В.М. Комментарий к Уголовному кодексу.

4. Федеральный закон “Об информации, информатизации и защите информации”

5. Комментарий к Федеральному Закону «Об информации, информатизации и защите информации». М.: Институт государства и права РАН, 1996

6. Закон Российской Федерации “Об авторском и смежных правах”

7. Закон Российской

Федерации “О правовой охране

программ для электронных

8. Закон “О средствах массовой информации” от 27.12.91 г. N 2124-I

9. Закон “О Федеральных

органах правительственной

10.Закон “О правовой охране топологий интегральных микросхем” от 23.09.92 г.

В работе использованы также электронные информационные ресурсы:

- www.

relcom.ru

relcom.ru - http://ftp.infoart.ru

- http://old.pcweek.ru

- http://www.rbcnet.ru

- www.leningrad.spb.ru

- http://www.zaural.ru/procur/

my_page.htm#practica - http://law.bugtraq.ru/

Сеть Интернет и Киберпреступность

Муниципальное общеобразовательное учреждение

Садовская средняя общеобразовательная школа №1

Аннинского муниципального района Воронежской области.

Предмет:

Реферат

«Сеть Интернет и Киберпреступность»

Исполнитель:

Учащийся 9 «Б»

Шведчиков Денис Анатольевич

Руководитель:

Демченкова Оксана Евгеньевна,

учитель информатики и ИКТ

Садовое,

2010

Оглавление:

- Введение…………………………………………………………

..……..…3

..……..…3 - Компьютерная информация, как объект правовой защиты……………..5

- Общая характеристика преступлений в компьютерной сфере по современному Российскому законодательству……………………….8

- История появления и развитие преступлений в сфере высоких информационных технологий…………………………………………….

..9 - Международный и отечественный опыт борьбы с компьютерными преступлениями…………………………………………

…………….…..11 - Развитие научно – технического прогресса……………………………..15

- Заключение……………………………………………………

……………20 - Библиографический список………………………………………………22

«По-настоящему безопасной можно считать лишь систему, которая выключена, замурована в бетонный корпус, заперта в помещении со свинцовыми стенами и охраняется вооруженным караулом, – но и в этом случае сомнения не оставляют меня».

Юджин Х. Спаффорд.

(эксперт по информационной безопасности)

Введение

“Информационная революция”

застигла Россию в сложный

экономический и политический

период и потребовала срочного

регулирования возникающих на

ее пути проблем. Между тем,

как известно, правовые механизмы могут быть включены и становятся

эффективными лишь тогда, когда общественные

отношения, подлежащие регулированию,

достаточно стабилизировались.

Между тем,

как известно, правовые механизмы могут быть включены и становятся

эффективными лишь тогда, когда общественные

отношения, подлежащие регулированию,

достаточно стабилизировались.

Необходимость досрочной

разработки юридических основ

Сейчас, когда создан и принят ряд базовых нормативных актов в области информационных отношений, наступило время для их применения на практике.

Однако на этом пути неизбежны

пробы и ошибки, обычные для

претворения в жизнь решений,

принятых с поспешностью. Важно, что

терминологическая неточность изложения

закона или методологической рекомендации

по его исполнению может повлечь неправильное его применение, а следовательно,

и негативные последствия. И если такие

ошибки, допущенные в области хозяйственных

отношений, могут быть тем или иным образом

эффективно исправлены, ошибки в области

уголовно-репрессивной отражаются на

конституционных правах и свободах конкретных

граждан и носят необратимый характер.

В современных условиях трудно переоценить важность точно формализованного представления о сущности и свойствах информации как феномене, над которым осуществляются разнообразные, в том числе и криминальные действия в информационной сфере. Для криминалистических задач раскрытия и расследования преступлений важно иметь стройную систему представлений о сути данного явления и проявляющихся в различных ситуациях его качествах.

Развитие и все более широкое распространение информационных и телекоммуникационных технологий, обеспечивающих более эффективное пользование информационными ресурсами, определило необходимость правовой оценки ситуации и разработки организационно – правовых механизмов пресечения общественно опасного поведения (или «криминальной деятельности») в данной области.

Формирование отечественного

законодательного регулирования в

области информационных правоотношений

прошло сложный путь. Признание обществом,

а вслед за ним и законодателем факта существования информационного

ресурса как реального объекта, имеющего

материальное выражение, признание информации

в качестве объекта гражданских прав,

установление возможности признания права

собственности физических и юридических

лиц, государства на информацию, информационные

системы, технологии и средства их обеспечения

повлекло необходимость государственного

реагирования в области уголовно- правовых

запретов.

Анализ норм действующего УК РФ показывает, что развитие законодательного регулирования информационных правоотношений нашло в нем свое отражение, но для правильного понимания и оценки ряда предусмотренных УК РФ действий в качестве общественно опасных, необходимо привлечение норм всего законодательства, регламентирующих эти действия как незаконные, неправомерные.

Без ясного понимания

норм, регулирующих информационные правоотношения,

правоохранительные органы не имеют

возможности правильно

Как следует из Особенной

части УК РФ, информационные правоотношения

в целом получили в нем широкую

уголовно-правовую защиту. Из этого

следует, что информационные отношения стали новым объектом,

а информация – новым предметом преступного

посягательства. Противоправные действия,

связанные с использованием «компьютерных»

и (или) «телекоммуникационных» инструментов

– лишь специализированная часть преступной

деятельности в сфере информации, направленной

на нарушение прав и гарантий личности,

юридических лиц и государства.

Из этого

следует, что информационные отношения стали новым объектом,

а информация – новым предметом преступного

посягательства. Противоправные действия,

связанные с использованием «компьютерных»

и (или) «телекоммуникационных» инструментов

– лишь специализированная часть преступной

деятельности в сфере информации, направленной

на нарушение прав и гарантий личности,

юридических лиц и государства.

По мере развития технологий электронных платежей, «безбумажного» документооборота и других, серьёзный сбой локальных сетей может просто парализовать работу целых корпораций и банков, что приводит к ощутимым материальным потерям. Не случайно, что защита данных в компьютерных сетях становится одной из самых острых проблем в современной информатике.

Необходимо также отметить,

что отдельные сферы деятельнос

(банковские и финансовые

институты, информационные

Компьютерная информация, как объект правовой защиты

Стремительное развитие информационных и коммуникационных технологий, а также компьютеризация мирового сообщества вообще, вызвало острую необходимость включения в правовую систему Российской Федерации юридических норм, которые бы регулировали правоотношения возникающие в сфере сбора, обработки, накопления (хранения) и передачи информации, а также использование компьютерной техники, средств хранения информации (носителей информации) и каналов связи (телекоммуникаций).

Непосредственно Российское информационное законодательство начало формироваться с начала 90-х годов и включало в себя ряд основополагающих законов:

- Закон “О средствах массовой информации” (27.12.91 г. N 2124-I),

- Закон “О Федеральных органах правительственной связи и информации” (от19.02.92 N 4524-1)

- Закон “О правовой охране топологий интегральных микросхем” (от 23.

09.92 г. N 3526-I),

09.92 г. N 3526-I), - Закон “О правовой охране программ для электронных вычислительных машин и баз данных” (от 23.09.92 г. N 3523-I),

- Закон “Об информации, информатизации и защите информации” (от 20.02.95 г. N24-ФЗ),

- Закон “Об участии в международном информационном обмене” (от 5.06.1996 г. N85-ФЗ).

- Закон “О правовой охране программ для электронно-вычислительных машин и баз данных” (см. Ведомости РФ, 1992, N 42, ст. 2325) и 20 февраля 1995 (см. СЗРФ, 1995, N 8, ст. 609).

В данных законодательных

актах были определены основные термины

и понятия в области

Также было осуществлено законодательное раскрытие

понятий информационной безопасности

и международного информационного обмена.

Но в определенных случаях правоприменитель сталкивался с трудностями при реализации правовых предписаний. В связи с этим анализ законодательства, регулирующего информационные отношения, показал, что необходимо более детальное исследование правового содержания и сущности понятий, которые касаются одновременно и описания элементов информационных отношений и отношений, регулируемых уголовным законом.

Российское законодательство определяет информацию как “сведения о лицах, предметах, фактах, событиях, явлениях и процессах независимо от формы их предоставления”. Несмотря на кажущуюся простоту данного определения, уяснение сущности понятия “” – дело непростое, поскольку это понятие широко и не всегда однозначно информация используется и в законодательстве, и в литературе, и в обиходной речи.

Например, в специализированном курсе “Информатика” утверждается, что термины “сообщение” и “информация” – основные понятия информатики, однако

“содержание указанных

понятий не может быть

В “Толковом словаре по вычислительной технике и программированию” указано, что информация – одно из первичных, не определяемых в рамках кибернетики понятий

Отметим, что использование

означенного термина обычно предполагает

возникновение материально- В таких случаях обычно

информация превращается в сообщение.

Для того чтобы информация могла получаться

и передаваться, необходимы приемник и

передатчик сведений или устройство связи.

В таких случаях обычно

информация превращается в сообщение.

Для того чтобы информация могла получаться

и передаваться, необходимы приемник и

передатчик сведений или устройство связи.

Относительно природы информации существует еще ряд мнений и точек зрения специалистов как из информационной, так и из юридичесой сферы. На мой же взгляд законодатель вполне приемлемо разрешает данный вопрос, а именно: устанавливает четкие правовые требования и формы для того, что подлежит охране в установленном законодательством порядке.

Таким образом как вытекает из анализа действующего законодательства, правовой защите подлежит главным образом документированная информация

(документ), зафиксированная на материальном носителе с реквизитами, т. е. информация, которая облечена в форму, позволяющую ее «идентифицировать».

Комментаторами Закона

об информации документированная информация

описывается как “организационная

форма, которая определяется как

единая совокупность: а) содержания информации;

б) реквизитов, позволяющих установить источник, полноту информации,

степень ее достоверности, принадлежность

и другие параметры; в) материального носителя

информации, на котором ее содержание

и реквизиты закреплены”.

По мнению В.А. Копылова, понятие “документированная информация” основано на

“двуединстве – информации

(сведений) и материального носителя,

на котором она отражена в

виде символов, знаков, букв, волн

или других способов

Между тем отечественное уголовное законодательство обеспечивает правовую защиту наряду с документированной информацией и иным ее разновидностям и, следовательно, расширяет представление о предмете криминальной деятельности

(о чем речь пойдет

далее). Анализ действующего  Поэтому эти

термины и понятия требуют определенных

пояснений, основанных на осмыслении технических

характеристик новых средств обработки

информации и сущности самой компьютерной

информации как новой уголовно-правовой

и криминалистической категории. Вне всякого

сомнения, исследование терминов, употребляемых

при описании преступных деяний в сфере

компьютерной информации, полезно, но

не подлежит сомнению и то, что наиболее

важными (базовыми) здесь являются понятия

“информация” и “компьютерная информация”.

Поэтому эти

термины и понятия требуют определенных

пояснений, основанных на осмыслении технических

характеристик новых средств обработки

информации и сущности самой компьютерной

информации как новой уголовно-правовой

и криминалистической категории. Вне всякого

сомнения, исследование терминов, употребляемых

при описании преступных деяний в сфере

компьютерной информации, полезно, но

не подлежит сомнению и то, что наиболее

важными (базовыми) здесь являются понятия

“информация” и “компьютерная информация”.

Проанализировав нормы из различных отраслей права можно сделать ряд выводов:

1. Информацией является

совокупность предназначенных

Киберпреступность – Курсовая работа

Введение (выдержка)

Мы живем в век информационного общества, когда компьютеры и телекоммуникационные системы охватывают все сферы жизни человека и государства. Однако человечество, взяв себе на службу телекоммуникации и глобальные компьютерные сети, не предвидело возможностей для злоупотребления, которые создаются этими технологиями. Активное и повсеместное внедрение информационных технологий привело к изменению перечня экономических преступлений. К таким противозаконным действиям относятся компьютерные преступления, причиняющие вред экономике государства, ее отдельным секторам, предпринимательской деятельности и экономическим интересам отдельных групп граждан. На сегодняшний день жертвами преступников, орудующих в виртуальном пространстве, могут стать не только отдельные люди, но и целые государства. Безопасность тысяч пользователей может оказаться в руках нескольких преступников. Количество преступлений, совершаемых в киберпространстве, растёт пропорционально числу пользователей компьютерных сетей, и темпы роста преступности в глобальной сети Интернет являются самыми быстрыми на планете.

Однако человечество, взяв себе на службу телекоммуникации и глобальные компьютерные сети, не предвидело возможностей для злоупотребления, которые создаются этими технологиями. Активное и повсеместное внедрение информационных технологий привело к изменению перечня экономических преступлений. К таким противозаконным действиям относятся компьютерные преступления, причиняющие вред экономике государства, ее отдельным секторам, предпринимательской деятельности и экономическим интересам отдельных групп граждан. На сегодняшний день жертвами преступников, орудующих в виртуальном пространстве, могут стать не только отдельные люди, но и целые государства. Безопасность тысяч пользователей может оказаться в руках нескольких преступников. Количество преступлений, совершаемых в киберпространстве, растёт пропорционально числу пользователей компьютерных сетей, и темпы роста преступности в глобальной сети Интернет являются самыми быстрыми на планете.

Актуальность. Настоящая работа призвана с учетом имеющихся исследований и разработок проблемы дать определение такому явлению, как киберпреступность, выявить и охарактеризовать его влияние на российскую экономику.

Цель исследования. Целью настоящего исследования является изучение проблемы киберпреступности, ее последствий для экономики, направлений борьбы с киберпреступностью.

Основные задачи исследования состоят в том, чтобы:

– сформулировать понятие и виды киберпреступности;

– выделить факторы, влияющие на рост киберпреступлений, определить мотивы субъектов киберпреступлений;

– проанализировать особенности киберпреступности в РФ;

– выделить проблемы действующего законодательства в сфере киберпреступности;

– оценить последствия киберпреступности для российской экономики;

– выделить методы борьбы с киберпреступностью.

Объект исследования — киберпреступность, ее тенденции и особенности.

1 Теоретические аспекты киберпреступности

1.1 Понятие и виды киберпреступности

В результате определения понятия «киберпреступление» появилось огромное количество весьма обобщенных описаний, однако суть всех их сводится к следующему: «Киберпреступление – это любое преступление в электронной сфере, совершенное при помощи компьютерной системы или сети, или против них» [10].

В 2013 году Управлением ООН по преступности был опубликован отчетный документ, в котором понятие «киберпреступность» зависит исключительно от контекста и цели употребления этого понятия. В этом документе в понятие включаются любые действия, какие направлены на нелегальное извлечение прибыли и другая противозаконная деятельность в виртуальном пространстве [5].

В Уголовном Кодексе Российской Федерации (далее – УК РФ) содержится состоящая из трех статей (272-274) глава «Преступления в сфере компьютерной информации». В соответствии с примечанием к статье 272 УК РФ «под компьютерной информацией понимаются сведения, представленные в форме электрических сигналов, независимо от средств их хранения, обработки и передачи» [18].

Виды киберпреступлений включают в себя распространение вредоносных вирусов, кражу номеров кредитных карточек и других банковских реквизитов, взлом паролей и распространение противоправной информации, к примеру, материалов, возбуждающих межнациональную и межрелигиозную вражду, клеветы, материалов порнографического характера и тому подобное через сеть Интернет. Помимо этого, одним из самых опасных и распространённых преступлений, совершаемых с использованием Интернета, является мошенничество. В письме Федеральной комиссии по рынку ценных бумаг от 20 января 2000 г. № ИБ-02/229 инвестирование денежных средств на иностранных фондовых рынках с использованием сети Интернет связано с риском быть вовлеченными в разного рода мошеннические схемы [16].

Помимо этого, одним из самых опасных и распространённых преступлений, совершаемых с использованием Интернета, является мошенничество. В письме Федеральной комиссии по рынку ценных бумаг от 20 января 2000 г. № ИБ-02/229 инвестирование денежных средств на иностранных фондовых рынках с использованием сети Интернет связано с риском быть вовлеченными в разного рода мошеннические схемы [16].

Другой пример мошенничества – это интернет-аукционы, в которых продавцы делают ставки, чтобы поднять цену выставленного на аукцион товара.

Что такое киберпреступность? Типы киберпреступлений и способы защиты от них

Вас беспокоит ситуация с киберпреступностью? Понимание того, что такое киберпреступение, какие типы киберпреступлений существуют и как от них защититься, поможет вам чувствовать себя увереннее.

В этой статье мы подробно расскажем о том, что такое киберпреступность, от каких угроз и как нужно защищаться, чтобы обеспечить свою безопасности в Интернете. Мы затронем следующие темы:

Мы затронем следующие темы:

- Что такое киберпреступность

- Типы киберпреступлений

- Что считается киберпреступлением (на примерах)

- Как защититься от киберпреступников

Что такое киберпреступление

Киберпреступление – это преступная деятельность, целью которой является неправомерное использование компьютера, компьютерной сети или сетевого устройства.

Большинство (но не все) киберпреступления совершаются киберпреступниками или хакерами, которые зарабатывают на этом деньги. Киберпреступная деятельность осуществляется отдельными лицами или организациями.

Некоторые киберпреступники объединяются в организованные группы, используют передовые методы и обладают высокой технической квалификацией. Другие – начинающие хакеры.

w3.org/1999/xhtml”>Киберпреступники редко взламывают компьютеры по причинам, не имеющим отношения к получению прибыли, например, по политическим или личным.

Типы киберпреступлений

Вот несколько примеров различных тиров киберпреступлений:

- Мошенничество с электронной почтой и интернет-мошенничество

- Мошенничество с использованием личных данных (кража и злонамеренное использование личной информации)

- Кража финансовых данных или данных банковских карт

- Кража и продажа корпоративных данных

- Кибершантаж (требование денег для предотвращения кибератаки)

- Атаки программ-вымогателей (тип кибершантажа)

- Криптоджекинг (майнинг криптовалюты с использованием чужих ресурсов без ведома их владельцев)

- Кибершпионаж (несанкционированное получение доступа к данным государственных или коммерческих организаций)

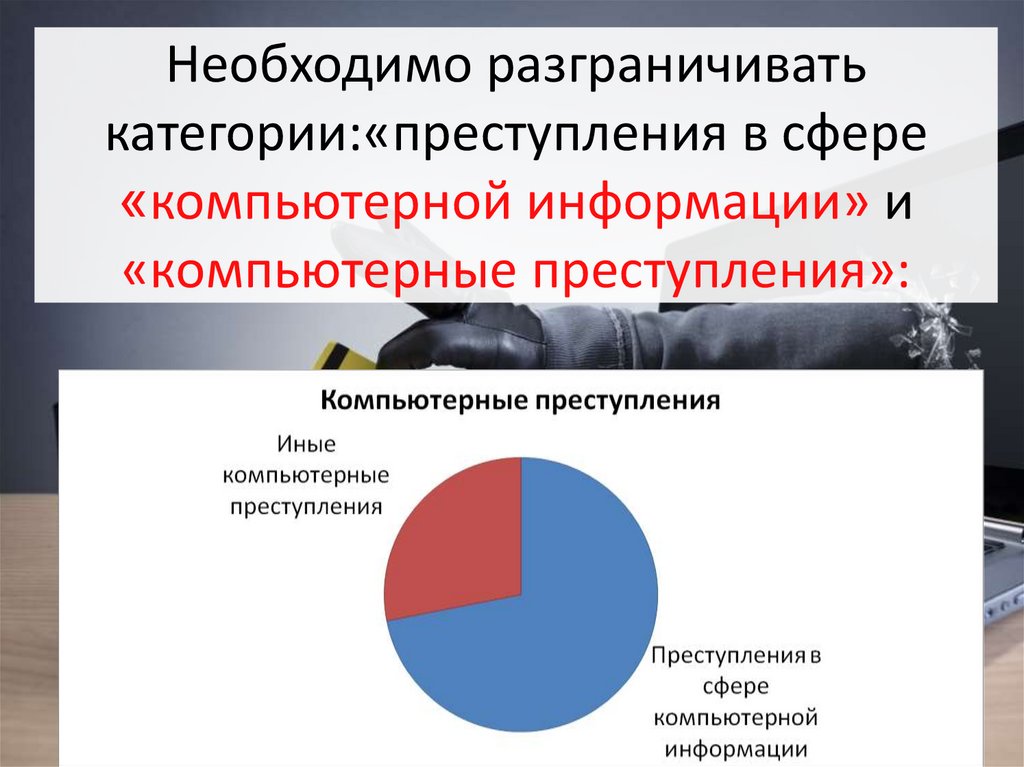

w3.org/1999/xhtml”>Большинство киберпреступлений относится к одной из двух категорий

- Криминальная деятельность, целью которой являются сами компьютеры

- Криминальная деятельность, в которой компьютеры используются для совершения других преступлений

В первом случае преступники используют вирусы и другие типы вредоносных программ, чтобы заразить компьютеры и таким образом повредить их или остановить их работу. Также с помощью зловредов можно удалять или похищать данные.

Киберпреступления, в результате которых владельцы устройств не могут пользоваться своими компьютерами или сетью, а компании – предоставлять интернет-услуги своим клиентам, называется атакой отказа в обслуживании (DoS).

Киберпреступления второй категории используют компьютеры или сети для распространения вредоносных программ, нелегальной информации или неразрешенных изображений.

Иногда злоумышленники могут совмещать обе категории киберпреступлений. Сначала они заражают компьютеры с вирусами, а затем используют их для распространения вредоносного ПО на другие машины или по всей сети.

Киберпреступники могут также выполнять так называемую атаку с распределенным отказом в обслуживании (DDos). Она похожа на DoS-атаку, но для ее проведения преступники используют множество скомпрометированных компьютеров.

Министерство юстиции США считает, что есть еще и третья категория киберпреступлений, когда компьютер используется как соучастник незаконного деяния, например, для хранения на нем украденных данных.

США подписали Европейскую конвенцию о киберпреступности. В ней названы виды деятельности с использованием компьютеров, которые считаются киберпреступлениями. Например:

- w3.org/1999/xhtml”>

- незаконный перехват или кража данных.

- компрометация компьютерных систем и сетей

- нарушение авторских прав

- незаконные азартные игры

- продажа запрещенных предметов в Интернете

- домогательство, производство или хранение детской порнографии

Примеры киберпреступлений

Итак, что именно считается киберпреступлением?

В этом разделе мы рассмотрим резонансные примеры различных типов кибератак.

Атаки с использованием вредоносного ПО

Атака с использованием вредоносного ПО – это заражение компьютерной системы или сети компьютерным вирусом или другим типом вредоносного ПО.

Компьютер, зараженный вредоносной программой, может использоваться злоумышленниками для достижения разных целей. К ним относятся кража конфиденциальных данных, использование компьютера для совершения других преступных действий или нанесение ущерба данным.

К ним относятся кража конфиденциальных данных, использование компьютера для совершения других преступных действий или нанесение ущерба данным.

Известным примером атаки с использованием вредоносного ПО является атака вымогателя WannaCry, случившаяся в мае 2017 года.

Ransomware – это тип вредоносного ПО, который используется для получения денег в обмен на разблокирование устройства/файлов жертвы. WannaCry – это тип программ-вымогателей, которые используют уязвимость компьютеров Windows.

Жертвами WannaCry стали 230 000 компьютеров в 150 странах мира. Владельцы заблокированных файлов отправили сообщение с согласием заплатить выкуп в криптовалюте BitCoin за восстановление доступа к своим данным.

Финансовые потери в результате деятельности WannaCry оцениваются в 4 миллиарда долларов.

Фишинг

w3.org/1999/xhtml”>Фишинговая кампания – это массовая рассылка спам-сообщений или других форм коммуникации с целью заставить получателей выполнить действия, которые ставят под угрозу их личную безопасность или безопасность организации, в которой они работают.

Сообщения в фишинговой рассылке могут содержать зараженные вложения или ссылки на вредоносные сайты. Они также могут просить получателя в ответном письме предоставить конфиденциальную информацию.

Известный пример фишинг-мошенничества году произошел на Чемпионате мира по футболу в 2018. По информации Inc, фишинговые электронные письма рассылались футбольным фанатам.

В этих письмах злоумышленники соблазняли болельщиков фальшивыми бесплатными поездками в Москву на Чемпионат мира. У людей, которые проходили по ссылке в сообщениях, были украдены личные данные.

w3.org/1999/xhtml”>Другой тип фишинговой кампании известен как целевой фишинг. Мошенники пытаются обмануть конкретных людей, ставя под угрозу безопасность организации, в которой они работают.

В отличие от массовых неперсонифицированных фишинговых рассылок сообщения для целевого фишинга создаются так, чтобы у получателя не возникло сомнений, что они отправлены из надежного источника, например, от генерального директора или IT-менеджера.

Распределённые атаки типа «отказ в обслуживании»

Распределенные типа «отказ в обслуживании» (DDoS) – это тип кибератаки, которую злоумышленники используют для взлома системы или сети. Иногда для запуска DDoS-атак используются подключенные устройства IoT (Интернет вещей).

DDoS-атака перегружает систему большим количеством запросов на подключение, которые она рассылает через один из стандартных протоколов связи.

Кибершантажисты могут использовать угрозу DDoS-атаки для получения денег. Кроме того, DDoS запускают в качестве отвлекающего маневра в момент совершения другого типа киберпреступления.

Известным примером DDoS-атаки является атака на веб-сайт Национальной лотереи Великобритании 2017 году. Результатом стало отключение веб-сайта и мобильного приложения лотереи, что не позволило гражданам Великобритании играть.

Как не стать жертвой киберпреступления

Итак, теперь, когда вы понимаете, какую угрозу представляет киберпреступность, встает вопрос о том, как наилучшим образом защитить ваш компьютер и личные данные? Следуйте нашим советам:

Регулярно обновляйте ПО и операционную систему

Постоянное обновление программного обеспечения и операционной системы гарантирует, что для защиты вашего компьютера используются новейшие исправления безопасности.

Установите антивирусное ПО и регулярно его обновляйте

Использование антивируса или комплексного решения для обеспечения интернет-безопасности, такого как Kaspersky Total Security, – это правильный способ защитить вашу систему от атак.

Антивирусное ПО позволяет проверять, обнаруживать и удалять угрозы до того, как они создадут проблему. Оно помогает защитить ваш компьютер и ваши данные от киберпреступников.

Если вы используете антивирусное программное обеспечение, регулярно обновляйте его, чтобы обеспечить наилучший уровень защиты.

Используйте сильные пароли

Используйте сильные пароли, которые трудно подобрать, и нигде их не записывайте. Можно воспользоваться услугой надежного менеджера паролей, который облегчит вам задачу, предложив сгенерированный им сильный пароль.

Не открывайте вложения в электронных спам-сообщениях

Классический способ заражения компьютеров с помощью вредоносных атак и других типов киберпреступлений – это вложения в электронных спам-сообщениях. Никогда не открывайте вложение от неизвестного вам отправителя.

Не нажимайте на ссылки в электронных спам-сообщениях и не сайтах, которым не доверяете

Еще один способ, используемый киберпреступниками для заражения компьютеров пользователей, – это вредоносные ссылки в спамовых электронных письмах или других сообщения, а также на незнакомых веб-сайтах. Не проходите по этим ссылкам, чтобы не стать жертвой интернет-мошенников.

Не предоставляйте личную информацию, не убедившись в безопасности канала передачи

w3.org/1999/xhtml”>Никогда не передавайте личные данные по телефону или по электронной почте, если вы не уверены, что телефонное соединение или электронная почта защищены. Убедитесь, что вы действительно говорите именно с тем человеком, который вам нужен.

Свяжитесь напрямую с компанией, если вы получили подозрительный запрос

Если звонящий просит вас предоставить какие-либо данные, положите трубку. Перезвоните в компанию напрямую по номеру телефона на ее официальном сайте, и убедитесь, что вам звонили не мошенники.

Желательно пользоваться, при этом, другим телефоном, потому что злоумышленники могут оставаться на линии: вы будете думать, что набрали номер заново, а они будут отвечать якобы от имени банка или другой организации, с которой, по вашему мнению, вы разговариваете.

Внимательно проверяйте адреса веб-сайтов, которые вы посещаете

w3.org/1999/xhtml”>Обращайте внимание на URL-адреса сайтов, на которые вы хотите зайти. Они выглядят легитимно? Не переходить по ссылкам, содержащим незнакомые или на вид спамовые URL-адреса.

Если ваш продукт для обеспечения безопасности в Интернете включает функцию защиты онлайн-транзакций, убедитесь, что она активирована.

Внимательно просматривайте свои банковские выписки

Наши советы должны помочь вам не стать жертвой киберпреступников. Но если все же это случилось, важно понять, когда это произошло.

Просматривайте внимательно свои банковские выписки и запрашивайте в банке информацию по любым незнакомым транзакциям. Банк может проверить, являются ли они мошенническими.

Теперь вы понимаете, какую угрозу представляют киберпреступники, и знаете, как от нее защититься. Узнайте больше о Kaspersky Total Security.

Другие статьи по теме:

Интернет как инструмент совершения компьютерных преступлений (Реферат)

Содержание

Привлекательные особенности сети Интернет для преступников 2

Современное состояние мошенничества в сети Интернет в Украине 3

Характеристика личности Интернет преступников 4

Шантаж через Интернет 6

Мошенничество с помощью сайтов знакомств 8

Обманные письма WebMoney и других платежных систем 8

Трояны 9

Спам 10

Дипломы институтов через Интернет 10

Новый наркотик – компьютерная программа 12

Продаю имя, душу и голос 14

Список использованной литературы 16

Привлекательные особенности сети Интернет для преступников

По мнению специалистов

Научно-технического центра Ассоциации

российских банков, уникальность

компьютерной сети Internet состоит в том,

что она не находится во владении какого-то

физического лица, частной компании,

государственного ведомства или отдельной

страны. В результате практически во

всех сегментах этой сети отсутствует

государственное регулирование, цензура

и другие формы контроля за информацией,

циркулирующей в Internet.

В результате практически во

всех сегментах этой сети отсутствует

государственное регулирование, цензура

и другие формы контроля за информацией,

циркулирующей в Internet.

Такое положение дел открывает почти неограниченные возможности для доступа к любой информации, которые все шире используются в преступной деятельности. Как следствие, во многих случаях сеть Internet может с полным правом рассматриваться нетолько как инструмент совершения компьютерных преступлений, но и как среда для ведения разнообразной незаконной деятельности. При использовании сети Internet в этом качестве деятельности правонарушителей, в первую очередь, привлекает возможность неограниченного обмена информацией криминального характера. Использовать коммуникационные системы, обеспечивающие такую же оперативную и надежную связь по всему миру, раньше были в состоянии только спецслужбы сверхдержав – Америки и России, которые обладали необходимыми космическими технологиями.

Другая привлекательная для

преступников особенность сети Internet

связана с возможностью осуществлять в

глобальных масштабах информационно-психологическое

воздействие на людей. Преступное

сообщество весьма заинтересовано в

распространении своих антиобщественных

доктрин и учений, в формировании

общественного мнения, благоприятного

для укрепления позиций представителей

преступного мира в обществе, и в

дискредитации правоохранительных

органов.

Преступное

сообщество весьма заинтересовано в

распространении своих антиобщественных

доктрин и учений, в формировании

общественного мнения, благоприятного

для укрепления позиций представителей

преступного мира в обществе, и в

дискредитации правоохранительных

органов.

Парадоксальность компьютерных преступлений состоит в том, что трудно найти другой вид преступления, после совершения которого его жертва не выказывает особой заинтересованности в поимке преступника, а сам преступник, будучи пойман, всячески рекламирует свою деятельность на поприще компьютерного взлома, мало что утаивая от представителей правоохранительных органов.

Психологически этот парадокс

вполне объясним. Во-первых, жертва

компьютерного преступления совершенно

убеждена, что затраты на его раскрытие

(включая потери, понесенные в результате

утраты банком своей репутации) существенно

превосходят уже причиненный ущерб. А

вовторых, преступник, даже заработав

максимальный срок тюремного наказания

(не очень большой, а если повезет, то

условный или сокращенный), приобретет

широкую известность в деловых и

криминальных кругах, что в дальнейшем

позволит ему с выгодой использовать

приобретенные знания и умения.

Современное состояние мошенничества в сети Интернет в Украине

Число сайтов во Всемирной паутине к апрелю 2007 года превысило сто сорок миллионов. Такая цифра приводится в очередном отчете международной аналитической компании Netcraft. Причем в последние годы в деловой сектор Интернета переносят не только рекламные проекты, но и кредитно-финансовые операции. По словам ведущего аналитика организации Рича Миллера, за последние два года стало гораздо проще зарабатывать в виртуальном пространстве. Украинские эксперты добавляют: в Сети стало проще не только зарабатывать, но и грабить.

Наиболее распространенные

мошенничества в Интернете связаны с

ложными предложениями товаров и услуг.

По информации первого заместителя

начальника Бюро специальных технических

мероприятий МВД Украины , генерал-майора

милиции Константина Мачабели, в нашей

стране в 43% случаев жертвами злоумышленников

становятся участники online-аукционов –

охотнику за халявой предлагается купить

товар по очень низкой цене, но. с

предоплатой. Оставшиеся проценты

преступлений составляют махинации с

электронными платежными картами и

виртуальными счетами клиентов. В прошлом

году в Украине было пресечено свыше 450

таких криминальных операций. В целом

же способы обмана доверчивых граждан

в Интернете очень похожи на те, что

используются в обычной жизни. “Практически

любые явления реальной жизни, такие,

как финансовые “пирамиды”,

попрошайничество или многоуровневый

маркетинг, могут быть без проблем

перенесены в Сеть”, – рассказывает

“НИ” заместитель главного редактора

портала Webplanet.ru Юрий Синодов. Причем в

виртуальном пространстве можно обмануть

людей теми способами, на которых в

реальной жизни многие уже не раз

обжигались”. Так, 17-летнему

интернет-мошеннику из Калифорнии Коулу

Бартиромо удалось провернуть самую

простую схему “пирамиды”. Когда он

предложил пользователям “безрисковый”

доход в 2 тыс. процентов годовых, более

тысячи инвесторов, не моргнув глазом,

отдали ему свыше 1 млн. долларов.

с

предоплатой. Оставшиеся проценты

преступлений составляют махинации с

электронными платежными картами и

виртуальными счетами клиентов. В прошлом

году в Украине было пресечено свыше 450

таких криминальных операций. В целом

же способы обмана доверчивых граждан

в Интернете очень похожи на те, что

используются в обычной жизни. “Практически

любые явления реальной жизни, такие,

как финансовые “пирамиды”,

попрошайничество или многоуровневый

маркетинг, могут быть без проблем

перенесены в Сеть”, – рассказывает

“НИ” заместитель главного редактора

портала Webplanet.ru Юрий Синодов. Причем в

виртуальном пространстве можно обмануть

людей теми способами, на которых в

реальной жизни многие уже не раз

обжигались”. Так, 17-летнему

интернет-мошеннику из Калифорнии Коулу

Бартиромо удалось провернуть самую

простую схему “пирамиды”. Когда он

предложил пользователям “безрисковый”

доход в 2 тыс. процентов годовых, более

тысячи инвесторов, не моргнув глазом,

отдали ему свыше 1 млн. долларов.

Характеристика личности Интернет преступников

В прошедшем году, по некоторым

сведениям, в Украине было совершено

более 14 тысяч компьютерных преступлений,

примерно столько же, как и в году

предыдущем. Но статистика весьма

приблизительная, ведь латентность

виртуального криминала очень высока.

Многие организации даже при установлении

преступного факта предпочитают разрешать

конфликт своими силами, руководители

опасаются подрыва своего авторитета в

деловых кругах и потери клиентов. А то

и выявления собственной незаконной

деятельности. Те же банки не будут

выносить на всеобщее обсуждение, как

жулики крадут у них информацию, но и в

милицию не очень-то спешат обратиться.

Но статистика весьма

приблизительная, ведь латентность

виртуального криминала очень высока.

Многие организации даже при установлении

преступного факта предпочитают разрешать

конфликт своими силами, руководители

опасаются подрыва своего авторитета в

деловых кругах и потери клиентов. А то

и выявления собственной незаконной

деятельности. Те же банки не будут

выносить на всеобщее обсуждение, как

жулики крадут у них информацию, но и в

милицию не очень-то спешат обратиться.

У нас повторяется, как часто

бывает в последние годы, ситуация,

которая уже миновала в так называемых

цивилизованных странах, где наука и

техника, как говорится, на марше. «Мы

очень стараемся опередить мошенников,

но признаем, что они часто используют

все более изощренные схемы». Это сказал

не «наш человек», а руководитель мировой

сети оказания услуг по быстрым денежным

переводам. А российский жулик весьма

восприимчив в игре на опережение.

Представьте, что в 1997 году в Украине

было выявлено только 17 компьютерных

преступлений, а через шесть лет их число

превысило десять тысяч. В 2003 году в

четыре раза возросло незаконное получение

и разглашение сведений, составляющих

коммерческую или банковскую тайну,

совершенных с использованием компьютерной

техники. А это состав статьи Уголовного

кодекса.

В 2003 году в

четыре раза возросло незаконное получение

и разглашение сведений, составляющих

коммерческую или банковскую тайну,

совершенных с использованием компьютерной

техники. А это состав статьи Уголовного

кодекса.

Например, такой факт. Сотрудники

специального подразделения МВД Украины

установили двух умельцев, которые

скопировали и пытались сбыть базу данных

с пин-кодами, позволяющими осуществлять

нелегальные междугородные и международные

переговоры. Факты и цифры прозвучали

на международной конференции «Право и

Интернет». Все шире становятся способы

мошенничества: кроме незаконного

проникновения в базы данных, это пиратство

— распространение контрафактных

программ, в том числе и вредоносных,

причем и в Сети, порнография, включая

детскую, мошенничества с пластиковыми

картами. А сейчас мы знаем, что на рынке

можно по дешевке приобрести диски со

сведениями ограниченного доступа,

например, базы данных ГИБДД, милиции.

Проще говоря, все возрастают хищения

информационных ресурсов государственных

и коммерческих организаций. Периодически

вспыхивают такие скандалы. Поэтому

когда в верхах говорят и даже принимают

решения о создании единых баз данных,

допустим, о преступниках, мигрантах,

осужденных в колониях, опасаются

компьютерного воровства.

Периодически

вспыхивают такие скандалы. Поэтому

когда в верхах говорят и даже принимают

решения о создании единых баз данных,

допустим, о преступниках, мигрантах,

осужденных в колониях, опасаются

компьютерного воровства.

Кто же эти умельцы, что так профессионально используют блага цивилизации? Чуть ли не две трети, как показывает анализ трехлетней давности, совсем молодые люди, до 25-ти лет. Что ж, понятно, не пенсионерам же сидеть ночами перед мониторами. Почти 70 процентов компьютерных пиратов или хакеров, назовите, как угодно, имеют высшее или неоконченное высшее образование. А в нашей милиции далеко еще не везде даже и компьютеры с выходом в Интернет имеются…

Эксперты назвали тенденции киберпреступлений в период пандемии

Специалисты по предотвращению кибератак Group-IB зафиксировали резкий рост числа киберугроз и обозначили основные тенденции компьютерных преступлений в период пандемии COVID-19.

Доклад был представлен на международном форуме Академии Управления МВД РФ “Стратегическое развитие системы МВД России: состояние, тенденции, перспективы”.

Главным выводом исследования назван стремительный рост компьютерной преступности, в первую очередь, финансовых мошенничеств с использованием социальной инженерии, а также эксплуатация темы COVID-19 во вредоносных рассылках, переключение операторов вирусов-шифровальщиков на крупные цели, а также активный рекрутинг в преступные сообщества новых участников.

Последствия пандемии COVID-19, перевод сотрудников на удаленный режим работы, сокращение персонала и финансовый кризис вызвали стремительный рост компьютерной преступности. По оценкам аналитиков Group-IB, в первую очередь, выросло число финансовых мошенничеств с использованием методов социальной инженерии. За январь-июнь, по данным МВД, рост киберпреступности составил 91,7% по сравнению с аналогичным периодом прошлого года. При этом число “классических преступлений” снижалось: уличных разбоев стало меньше на 23,6%, грабежей – на 20,7%, краж – на 19,6%, угонов машин – на 28,7%.

Одной из главных тенденций цифровой трансформации в Академии Управления МВД называют развитие дистанционных способов совершения преступлений, при которых отсутствует физический контакт между злоумышленниками и их жертвами – преступления ушли из офлайна в онлайн. Например, если до 2014 года сбыт наркотиков происходил “из рук в руки”, то с развитием цифровых технологий наркоторговцы стали использовать исключительно электронные торговые площадки в даркнете, принимающих оплату в криптовалюте. Практически 70% зарегистрированных преступлений, связанных с незаконным оборотом оружия, в 2020 году совершалось с использованием Интернета – дистанционно и анонимно. Тоже самое касается незаконного сбыта поддельных денег, ценных бумаг и документов.

Например, если до 2014 года сбыт наркотиков происходил “из рук в руки”, то с развитием цифровых технологий наркоторговцы стали использовать исключительно электронные торговые площадки в даркнете, принимающих оплату в криптовалюте. Практически 70% зарегистрированных преступлений, связанных с незаконным оборотом оружия, в 2020 году совершалось с использованием Интернета – дистанционно и анонимно. Тоже самое касается незаконного сбыта поддельных денег, ценных бумаг и документов.

На протяжении всего 2020 года Group-IB фиксировала рост числа финансовых мошенничеств с использованием социальной инженерии – вишинга, фишинга – жертвами которых становились, в основном, клиенты банков. Суммарно за 9 месяцев 2020 года CERT-GIB заблокировал 14 802 фишинговых ресурса, нацеленных на хищение денег и персональной информации посетителей сайтов (логины, пароли от аккаунтов и интернет-банков, данные банковских карт). Это больше, чем за прошлый год, когда были заблокированы 14 093 таких веб-ресурсов.

В Академии Управления МВД отмечают, что наиболее распространенным механизмом дистанционного мошенничества с применением техники социальной инженерии является традиционный звонок от “службы безопасности банка” якобы по поводу несанкционированной транзакции или взлома личного кабинета. При этом телефонные мошенники активно использовали технологии, связанные с подменой номеров и SIP-телефонией, которая не требует ни телефона, ни сим-карты. При использовании анонимайзеров установить реальный IP-адрес злоумышленника довольно затруднительно. Появление в последнее время сервисов “по пробиву” клиентов банков, построенных на комбинировании методов OSINT и инсайдерского доступа к различным базам данных, увеличило объем информации о потенциальных жертвах, доступной для злоумышленников, и привело к увеличению количества атак.

При этом сами схемы реализации мошенничества фактически не изменились. Основной мотив киберпреступников – прежний: кража денег или информации, которую можно продать, но они приобрели новую “упаковку”, адаптированную под актуальную повестку. Это продажа фейковых цифровых пропусков, рассылка сообщений о штрафах за нарушение карантина, липовые сайты курьерских служб, мошеннические рассылки от имени сервиса видеоконференций Zoom.

Это продажа фейковых цифровых пропусков, рассылка сообщений о штрафах за нарушение карантина, липовые сайты курьерских служб, мошеннические рассылки от имени сервиса видеоконференций Zoom.

Кроме того, в период панедмии электронная почта по-прежнему оставалась одним из основных векторов атак. “Злоумышленники адресно атаковали переведенных на дом сотрудников, заражая их компьютеры вредоносными программами, через которые затем получали доступ в корпоративную сеть, -отмечает Валерий Баулин, руководитель Лаборатории компьютерной криминалистики Group-IB. – Чаще всего перехваченные вредоносные рассылки, замаскированные в том числе и под сообщения о COVID-19, несли на борту” вложения с программами-шпионами или ссылки, ведущие на их скачивание, бэкдоры и загрузчики, которые впоследствии использовались для установки других вредоносных программ, в том числе банковских троянов или вирусов-шифровальщиков”.

Популярность последних не случайна. В 2020 году подавляющее большинство преступных групп переключилось на работу с программами-шифровальщиками – злоумышленники поняли, что с их помощью можно заработать не меньше, чем в случае успешной атаки на банк, а техническое исполнение – значительно проще.

Текущий год дал жизнь еще большему количеству групп и партнерских программ, а также новым коллаборациям. Так операторы банковского трояна QakBot присоединились к “охоте за крупной дичью”(Big Game Hunting – атаки на крупные компании с целью получения значительного выкупа), воспользовавшись помощью криптолокера ProLock, а еще недавно активно атаковавшая банки и отели группа FIN7 присоединилась к партнерской программе вымогателя REvil. Размер выкупа также значительно увеличился: операторы криптолокеров нередко просят несколько миллионов долларов, а иногда – и несколько десятков миллионов. Несмотря на негласный запрет у киберпреступников “не работать по РУ”, обнаруженная в 2020 году Group-IB группа OldGremlin, состоящая из русскоязычных хакеров, активно атакует исключительно российские компании – банки, промышленные предприятия, медицинские организации и разработчиков софта.

Криминологическая характеристика киберпреступности – реферат, курсовая работа, диплом, 2017

Заказать реферат (курсовую, диплом или отчёт) без рисков, напрямую у автора.

Криминологическая характеристика корыстно-насильственной преступности

30.11.2014/курсовая работа

Введение. Глава I. Сущность корыстно-насильственной преступности.

1. Понятие корыстно-насильственных преступлений.

2. Состояние корыстно-насильственной преступности в современной России и ее динамика.

Глава II. Детерминанты совершения корыстно-насильственных преступлений.

Глава III. Личность субъекта совершившего корыстно-насильственные преступления.

Глава IV. Особенности предупреждения с корыстно-насильственными преступлениями.

Заключение.

Приложение.

Список использованной литературы.

Криминологическая характеристика преступности несовершеннолетних7.12.2014/курсовая работа

Введение. Глава 1. Состояние преступности несовершеннолетних в России.

Глава II. Профилактика и предупреждение преступности несовершеннолетних.

§ 1. Семейное неблагополучие как криминогенное обстоятельство и ее профилактика.

§ 2. Система развития правосознания и правовой культуры у несовершеннолетних.

§ 3. Наркомания среди несовершеннолетних и её профилактика.

Заключение.

Список использованной литературы.

Приложения.

Криминологическая характеристика терроризма29.01.2017/курсовая работа

Подходы к изучению природы и причин терроризма в криминологии. Определение понятия «терроризм» в криминологии. Классификация проявлений терроризма. Сущность современного терроризма, его основные виды, формы и методы. Классификация терроризма в криминологии.

Криминологическая характеристика наркопреступности1.02.2017/курсовая работа

Понятие и характеристика незаконного оборота наркотиков. Причины наркопреступлений. Меры борьбы с наркопреступностью. Личность наркопреступника.

Криминологическая характеристика экономической преступности2. 02.2017/курсовая работа

02.2017/курсовая работа

Криминологическая оценка состояния, структуры, динамики преступлений в сфере экономики. Преступления против собственности. Причины преступлений в сфере экономики. Причины преступлений в сфере экономической деятельности. Предупреждение преступлений в сфере экономики. Криминологические проблемы соблюдения конституционных положений о равенстве всех перед законом и судом.

Преступления против собственности28.02.2015/курсовая работа

Криминологическая характеристика преступлений против собственности. Сущность и причины корыстной преступности. Способы предупреждения преступлений против собственности.

Пенитенциарная преступность22.01.2015/курсовая работа

Введение/ 1. Сущность и криминологическая характеристика пенитенциарной преступности…………….………………………………………………………….5

1.1 Криминологическая характеристика пенитенциарной преступности…….5

1.2 Причины пенитенциарной преступности……………………………..……12

2. Методы предупреждения пенитенциарной преступности…………………22

Методы предупреждения пенитенциарной преступности…………………22

2.1 Методы общей профилактики……………………………………………….22

2.2 Групповая профилактика пенитенциарной преступности……..…………24

Заключение……………………………………………………………………..….31

Список использованных источников…………………………………………..33

Транснациональная организованная преступность28.01.2017/курсовая работа

Понятие и признаки транснациональной организованной преступности. Структура транснациональной организованной преступности. Криминологическая характеристика личности транснационального преступника. Борьба с транснациональной организованной преступностью.

| Дом Введение Характер преступлений Борьба с преступностью Эффективность Преступлений 0007 9000 Терроризм 1 ТерроризмПоп-культура Ссылки Каталожные номера О | За последние десять лет преступность (традиционно базирующаяся в мире

физических товаров) все больше и больше проникает в мир

Информация. В этом проекте, после попытки дать определение компьютерной преступности, мы исследуем типы, которые были зафиксированы в прошлом, и новые типы, вероятно появиться в будущем. Мы также исследуем сложность обнаружения и измерение компьютерных преступлений, методы преследования или предотвращения такие преступления, и эффективность этих мер. |

Интернет и его возможности для киберпреступности Берт-Яап Купс :: SSRN

21 стр. Размещено: 11 января 2011 г. Последняя редакция: 11 марта 2014 г.

Дата написания: 1 декабря 2010 г.

Абстрактные

Интернет заслуживает особого внимания в криминологии, а также в уголовном праве и политике из-за нескольких характеристик: он глобален, мгновенен, по своей сути трансграничен, цифровой и позволяет автоматизировать обработку информации.Благодаря этим характеристикам Интернет предоставляет особые возможности для совершения киберпреступлений: преступлений, в которых компьютерные сети являются целью или важным инструментом. В этой главе представлен краткий обзор литературы, посвященной исследованию того, как и почему Интернет предоставляет особые возможности для совершения преступлений, и что это означает для управления (кибер) преступностью. В нем представлены некоторые типологии киберпреступности и перечислены двенадцать факторов риска Интернета, которые в совокупности обеспечивают уникальную структуру возможностей для преступности.Далее в главе обсуждается то немногое, что известно о киберпреступниках, организованной киберпреступности и киберпреступлениях, а также кратко обсуждаются проблемы и ограничения правоохранительных органов и других контрмер. Хотя эмпирических исследований киберпреступности мало, теоретические выводы и гипотезы, выдвинутые в литературе, подтверждают вывод о том, что Интернет трансформирует преступность. Предполагается, что киберпреступность становится организованной, крупномасштабной, диверсифицированной по мере усиления разделения труда и, как ожидается, будет укреплять связи с офлайновой организованной преступностью.Более того, виктимизация офлайн и онлайн, по-видимому, в значительной степени совпадает с некоторыми преступлениями. Теперь, когда использование Интернета стало обычным делом в повседневной жизни, криминология, а также уголовное право и политика должны также включать Интернет и киберпреступность в свою повседневную деятельность, уделяя при этом внимание особенностям и сложностям уникального явления, которым является Интернет. .

Хотя эмпирических исследований киберпреступности мало, теоретические выводы и гипотезы, выдвинутые в литературе, подтверждают вывод о том, что Интернет трансформирует преступность. Предполагается, что киберпреступность становится организованной, крупномасштабной, диверсифицированной по мере усиления разделения труда и, как ожидается, будет укреплять связи с офлайновой организованной преступностью.Более того, виктимизация офлайн и онлайн, по-видимому, в значительной степени совпадает с некоторыми преступлениями. Теперь, когда использование Интернета стало обычным делом в повседневной жизни, криминология, а также уголовное право и политика должны также включать Интернет и киберпреступность в свою повседневную деятельность, уделяя при этом внимание особенностям и сложностям уникального явления, которым является Интернет. .

Ключевые слова: Интернет, киберпреступность, криминология, риски, структура возможностей

Классификация JEL: K14, K42, O33, O38

Рекомендуемое цитирование: Предлагаемое цитирование

Купс, Берт-Яап, Интернет и его возможности для киберпреступности (1 декабря 2010 г. ).ТРАНСНАЦИОНАЛЬНОЕ РУКОВОДСТВО ПО КРИМИНОЛОГИИ, изд. М. Херцог-Эванс, т. 1, стр. 735-754, Неймеген: WLP, 2010, Исследовательский документ Тилбургской школы права № 09/2011, Доступно на SSRN: https://ssrn.com/abstract=1738223 или http://dx.doi.org /10.2139/ssrn.1738223

).ТРАНСНАЦИОНАЛЬНОЕ РУКОВОДСТВО ПО КРИМИНОЛОГИИ, изд. М. Херцог-Эванс, т. 1, стр. 735-754, Неймеген: WLP, 2010, Исследовательский документ Тилбургской школы права № 09/2011, Доступно на SSRN: https://ssrn.com/abstract=1738223 или http://dx.doi.org /10.2139/ssrn.1738223 Интернет и его возможности для киберпреступности Берт-Яап Купс :: SSRN

21 стр. Размещено: 11 января 2011 г. Последняя редакция: 11 марта 2014 г.

Дата написания: 1 декабря 2010 г.

Абстрактные

Интернет заслуживает особого внимания в криминологии, а также в уголовном праве и политике из-за нескольких характеристик: он глобален, мгновенен, по своей сути трансграничен, цифровой и позволяет автоматизировать обработку информации.Благодаря этим характеристикам Интернет предоставляет особые возможности для совершения киберпреступлений: преступлений, в которых компьютерные сети являются целью или важным инструментом. В этой главе представлен краткий обзор литературы, посвященной исследованию того, как и почему Интернет предоставляет особые возможности для совершения преступлений, и что это означает для управления (кибер) преступностью. В нем представлены некоторые типологии киберпреступности и перечислены двенадцать факторов риска Интернета, которые в совокупности обеспечивают уникальную структуру возможностей для преступности.Далее в главе обсуждается то немногое, что известно о киберпреступниках, организованной киберпреступности и киберпреступлениях, а также кратко обсуждаются проблемы и ограничения правоохранительных органов и других контрмер. Хотя эмпирических исследований киберпреступности мало, теоретические выводы и гипотезы, выдвинутые в литературе, подтверждают вывод о том, что Интернет трансформирует преступность. Предполагается, что киберпреступность становится организованной, крупномасштабной, диверсифицированной по мере усиления разделения труда и, как ожидается, будет укреплять связи с офлайновой организованной преступностью.

В этой главе представлен краткий обзор литературы, посвященной исследованию того, как и почему Интернет предоставляет особые возможности для совершения преступлений, и что это означает для управления (кибер) преступностью. В нем представлены некоторые типологии киберпреступности и перечислены двенадцать факторов риска Интернета, которые в совокупности обеспечивают уникальную структуру возможностей для преступности.Далее в главе обсуждается то немногое, что известно о киберпреступниках, организованной киберпреступности и киберпреступлениях, а также кратко обсуждаются проблемы и ограничения правоохранительных органов и других контрмер. Хотя эмпирических исследований киберпреступности мало, теоретические выводы и гипотезы, выдвинутые в литературе, подтверждают вывод о том, что Интернет трансформирует преступность. Предполагается, что киберпреступность становится организованной, крупномасштабной, диверсифицированной по мере усиления разделения труда и, как ожидается, будет укреплять связи с офлайновой организованной преступностью. Более того, виктимизация офлайн и онлайн, по-видимому, в значительной степени совпадает с некоторыми преступлениями. Теперь, когда использование Интернета стало обычным делом в повседневной жизни, криминология, а также уголовное право и политика должны также включать Интернет и киберпреступность в свою повседневную деятельность, уделяя при этом внимание особенностям и сложностям уникального явления, которым является Интернет. .

Более того, виктимизация офлайн и онлайн, по-видимому, в значительной степени совпадает с некоторыми преступлениями. Теперь, когда использование Интернета стало обычным делом в повседневной жизни, криминология, а также уголовное право и политика должны также включать Интернет и киберпреступность в свою повседневную деятельность, уделяя при этом внимание особенностям и сложностям уникального явления, которым является Интернет. .

Ключевые слова: Интернет, киберпреступность, криминология, риски, структура возможностей

Классификация JEL: K14, K42, O33, O38

Рекомендуемое цитирование: Предлагаемое цитирование

Купс, Берт-Яап, Интернет и его возможности для киберпреступности (1 декабря 2010 г.).ТРАНСНАЦИОНАЛЬНОЕ РУКОВОДСТВО ПО КРИМИНОЛОГИИ, изд. М. Херцог-Эванс, т. 1, стр. 735-754, Неймеген: WLP, 2010, Исследовательский документ Тилбургской школы права № 09/2011, Доступно на SSRN: https://ssrn.com/abstract=1738223 или http://dx.doi.org /10.2139/ssrn.1738223

М. Херцог-Эванс, т. 1, стр. 735-754, Неймеген: WLP, 2010, Исследовательский документ Тилбургской школы права № 09/2011, Доступно на SSRN: https://ssrn.com/abstract=1738223 или http://dx.doi.org /10.2139/ssrn.1738223 Киберпреступность – обзор | Темы ScienceDirect

Проблема расследования киберпреступлений

Полиция Великобритании обучена и компетентна в расследовании и сборе доказательств традиционных преступлений.Первоначальная подготовка полицейских координируется Колледжем полицейской службы в рамках Программы начального обучения и развития полиции (IPLDP) (Police.uk, 2015). Во время этого обучения они обучаются основным методам расследования, которые соответствуют традиционному процессу полицейского расследования.

Например, стандартный процесс для случая, когда представитель общественности покидает банк с наличными деньгами и ограблен на улице, заключается в том, чтобы сотрудники полиции прибыли на место происшествия и забрали свидетельские показания потерпевшего и любых свидетелей и поиск преступника с использованием собак, других офицеров и, возможно, вертолета. Они будут определять местонахождение и просматривать изображения с камер видеонаблюдения, стремиться восстановить любые потенциальные ДНК и отпечатки пальцев и, возможно, опубликовать изображение подозреваемого, которого они хотят опросить. В совокупности это увеличивает вероятность выявления, ареста и судебного преследования правонарушителя.

Они будут определять местонахождение и просматривать изображения с камер видеонаблюдения, стремиться восстановить любые потенциальные ДНК и отпечатки пальцев и, возможно, опубликовать изображение подозреваемого, которого они хотят опросить. В совокупности это увеличивает вероятность выявления, ареста и судебного преследования правонарушителя.

Однако, если мы возьмем тот же пример для киберпространства, мы обнаружим, что киберпреступность имеет тенденцию включать ряд сложных связей, что усложняет расследование (Broadhurst, Grabosky, Mamoun, & Chon, 2014).Таким образом, используя тот же пример, если жертва приходит в свой банк, чтобы снять денежную сумму, и обнаруживает, что счет был опустошен в результате онлайн-атаки, жертва, скорее всего, будет проинформирована о том, чтобы сообщить об этом факте мошенничеству в Интернете, и не скорее всего, даже увидит полицейского. Таким образом, вероятность того, что любой подозреваемый будет идентифицирован, арестован и привлечен к ответственности, очень мала.

Как показывают два примера, несмотря на то, что в преступлениях участвуют одна и та же жертва, банк и деньги, уровни предоставляемых услуг сильно различаются.Это усугубляется отсутствием стандартных рабочих процедур, которым должны следовать сотрудники при расследовании онлайн-примера, а также отсутствием знаний о том, какие данные доступны и как их можно использовать. Это еще больше усугубляется проведенным правительством всесторонним обзором расходов и значительными сокращениями бюджетов полиции, в результате которых стало меньше полицейских (Millie & Bullock, 2012). Более того, любые дополнительные офицеры, которых полиция стремится нанять для борьбы с киберпреступностью, потребуют обучения не только в отношении киберпреступности, но и основам законодательства Великобритании и традиционным полицейским процессам расследования.Даже при наличии обучения необходимо наличие законодательства, поддерживающего методы расследования и процессы сбора доказательств.

Эффективные расследования киберпреступлений обычно проводятся с использованием передовых методов, таких как полицейская деятельность на основе доказательств. При подходе к полицейской деятельности, основанном на фактических данных, сотрудники и сотрудники полиции создают, анализируют и используют наилучшие имеющиеся доказательства для информирования и оспаривания политики, практики и решений. Такая передовая практика, как правило, помогает в эффективных и действенных расследованиях и сборе доказательств.Что касается традиционной полицейской деятельности, обучение и обмен передовым опытом осуществляется через Колледж полицейской службы. Обучение новобранцев контролируется через IPLDP. Дополнительное обучение для детективов осуществляется в рамках Программы повышения квалификации следователей, а для опытных менеджеров – в рамках программы для старших следователей (Колледж полицейской службы, 2015 г.). Курсы предназначены для обучения офицеров расследованию традиционных видов преступлений. Недавно Колледж полицейской службы приступил к разработке следующих стандартов обучения киберпреступности:

При подходе к полицейской деятельности, основанном на фактических данных, сотрудники и сотрудники полиции создают, анализируют и используют наилучшие имеющиеся доказательства для информирования и оспаривания политики, практики и решений. Такая передовая практика, как правило, помогает в эффективных и действенных расследованиях и сборе доказательств.Что касается традиционной полицейской деятельности, обучение и обмен передовым опытом осуществляется через Колледж полицейской службы. Обучение новобранцев контролируется через IPLDP. Дополнительное обучение для детективов осуществляется в рамках Программы повышения квалификации следователей, а для опытных менеджеров – в рамках программы для старших следователей (Колледж полицейской службы, 2015 г.). Курсы предназначены для обучения офицеров расследованию традиционных видов преступлений. Недавно Колледж полицейской службы приступил к разработке следующих стандартов обучения киберпреступности:

- •

Уровень 1 «Киберпреступность» – целевая аудитория – все сотрудники полиции, которые могут иметь какое-то участие в отчетности и расследовании киберпреступлений.

Цель этого курса – охватить идентификацию киберпреступности, сохранение доказательств, основные законодательные акты и указатели, кому направлять сообщения.

Цель этого курса – охватить идентификацию киберпреступности, сохранение доказательств, основные законодательные акты и указатели, кому направлять сообщения.- •

Уровень 2 «Кибернетика для следователей» – целевая аудитория – все сотрудники полиции, которые будут расследовать киберпреступления. Уровень 1 будет предварительным условием для Уровня 2, а цель Уровня 2 – повысить способность следователей понимать киберпреступность и эффективно реагировать на них (College of Policing, 2015).

Однако эти учебные программы еще не реализованы. Планируется, что эти пакеты будут доставлены через Национальный центр обучающих технологий. Однако в недавнем опросе, проведенном Федерацией полиции, было заявлено, что офицеры выразили реальную озабоченность по поводу содержания и стиля пакетов, используемых для обучения (Weinfass, 2015). Это подчеркивает необходимость тщательно продуманного подхода к разработке и внедрению методов расследования киберпреступлений. Передовой опыт делится на семинарах и конференциях с участием старших следователей полиции, делящихся своим опытом ведения сложного расследования или определения новой техники. Эти конференции засчитываются для начисления очков непрерывного профессионального развития, необходимых для поддержания аккредитации. Тем не менее, несмотря на то, что существуют конференции, на которых обсуждаются стратегии в Интернете, ни одна из них не сосредоточена на обмене и развитии передового опыта на уровне исследователей-практиков.

Передовой опыт делится на семинарах и конференциях с участием старших следователей полиции, делящихся своим опытом ведения сложного расследования или определения новой техники. Эти конференции засчитываются для начисления очков непрерывного профессионального развития, необходимых для поддержания аккредитации. Тем не менее, несмотря на то, что существуют конференции, на которых обсуждаются стратегии в Интернете, ни одна из них не сосредоточена на обмене и развитии передового опыта на уровне исследователей-практиков.

В этой главе представлен подход к проведению систематического обзора литературы для расследования и сбора доказательств киберпреступлений, основанный на использовании традиционных методов полицейской деятельности.Цель состоит в том, чтобы выявить любые недостатки в существующих методах и выявить новые возможности, которые можно использовать при расследовании киберпреступлений.

Таким образом, необходимо получить ответы на следующие вопросы в отношении скрытых и открытых методов, используемых для расследования киберпреступлений в Интернете:

- •

Методы – Какие традиционные методы можно использовать для расследования киберпреступлений? Какие новые методы необходимо внедрить?

- •

Политика / стратегия – Каковы существующие политики / стратегии борьбы с киберпреступностью? В чем их недостатки?

- •

Законодательство – Какое законодательство существует для традиционного наблюдения? Можно ли использовать этот закон для расследования киберпреступлений и судебного преследования?

- •

Передовая практика – Какая передовая практика существует при расследовании киберпреступлений? Как распространяются эти лучшие практики?

(PDF) Исследование Cyber

Том: 03, июнь 2014, страницы: 172-179 Международный журнал веб-технологий

ISSN: 2278-2389

Integrated Intelligent Research (IIR) 174

защищено авторским правом материалы. Когда создатели

Когда создатели

конкретной работы не могут получить прибыль от

своих собственных творений, это приводит к серьезным финансовым потерям

и сильно влияет на творческие усилия

в целом.

C. Распространение оскорбительных материалов

[8] [10] Это материалы, которые считаются нежелательными

и существуют в киберпространстве

. [8] Он включает материалы

сексуального характера, расистскую пропаганду

, взрывоопасные предметы и устройства,

и коды для изготовления

зажигательных устройств.Телекоммуникационные услуги также

обычно используются для преследования, угроз и вторжения

при общении с телефонными звонками на

– современным проявлением кибер-преследования.

Компьютерные сети также могут оказаться полезными

в целях вымогательства. [10] Тип использованных материалов

, местонахождение преступника

, распространяющего материалы, и местонахождение жертвы

– все это определяет размер штрафов

и штрафов, подлежащих уплате.

D. Отмывание электронных денег и уклонение от

налогов

[8] В течение некоторого времени электронные переводы денежных средств

помогали скрывать, а

– сообщать о преступлениях. Происхождение

полученных прибылей будет в значительной степени скрыто новыми технологиями

, которые появляются сегодня. Налоговые органы

могут легко скрыть эти

законно полученные доходы. Надзор центрального банка

будет обойден путем развития

неформальных банковских учреждений

или параллельных банковских систем.

[11] Не существует отдельного закона для этого типа преступлений

, совершенных с использованием компьютера и сети

, но он непосредственно подпадает под действие законов

, которые охватывают эти преступления в целом.

E. Вымогательство, терроризм и электроника

Вандализм

[8] В отличие от прошлого, западное общество

отраслей зависит от сложной обработки данных

и телекоммуникационных систем

.Нарушение или повреждение этих систем

может привести к разрушительным последствиям.

[11] Вандализм в целом можно рассматривать как

атак типа «отказ в обслуживании», бот-сетей или

нескольких других вредоносных сетевых атак.

Вымогательство – это требование

прекратить нападение или воздержаться от начала атаки

с помощью денег. Штрафы за

компьютерного вандализма сильно различаются в зависимости от

суммы ущерба и убытков, которые он вызывает,

, тогда как штрафы за вымогательство покрываются

законами и правилами этого типа преступлений.

F. Мошенничество в продажах и инвестициях

[8] Использование и разработка приложений в цифровой технологии

становится все более мошеннической

и неизбежно будет расти по мере того, как электронная торговля

становится все более и более распространенной.

Cyberspace теперь воспользовалось множеством

инвестиционных возможностей, таких как облигации или акции,

продажа и возврат в аренду банкоматов

машин, телефонные лотереи и т. Д.

[11] Мошенники могут использовать самые разные инструменты

для распространения своей информации в Интернете.