Виды защищаемой информации

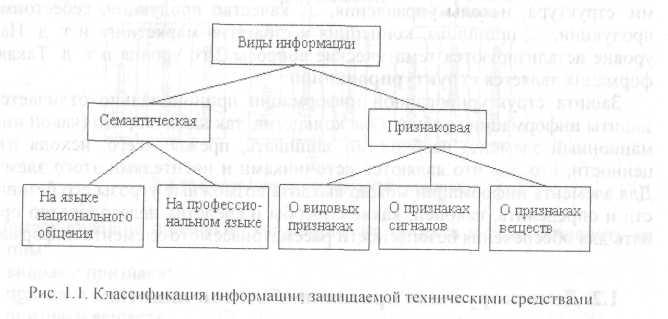

Любая информация содержится на материальных носителях в виде значений их признаков, т. е. она отображается на носителях информации на языке признаков. Язык признаков является универсальным языком представления информации в материальном мире. Информация, отображаемая на языке признаков, называется признаковая. Информация признаковая является первичной и описывает конкретный материальный объект на языке его признаков. Описание объекта содержит признаки его внешнего вида, излучаемых им полей и элементарных частиц, состава и структуры веществ, из которых состоит объект. Источниками признаковой информации являются сами объекты. К ним в первую очередь ютносятся интересующие зарубежную разведку или отечественного конкурента люди, новая продукция и материалы, помещения и даже здания, в которых может находиться конфиденциальная информация. В зависимости от вида описания объекта признаковая информация делится на информацию о внешнем виде (видовых признаках), о его полях (признаках сигналов), о структуре и составе его веществ (признаках веществ).

Признаки принадлежат конкретному объекту, но их значения могут отражать как свойства самого объекта, так и результаты взаимодействия рассматриваемого объекта с другими. Например, значения признаков отраженного от объекта света содержат признаки внешнего источника света, поверхности объекта и среды распространения лучей света от его источника до оптического приемника. Изображение объекта на фотографии представляет модель объекта, которая с той или иной степенью приближения может соответствовать реальному объекту. Усилия создателей фототехники направлены на увеличение степени подобия изображения реальному объекту. Однако это подобие достигается усложнением фотообъектива и повышением качества фотопленки, что увеличивает стоимость фотографии.

Семантическая информация по отношению к признаковой является вторичной, синтезируемой второй сигнальной системой человека в результате кодирования признаков символами. Когда человек читает текст книги, его зрительный анализатор сканирует поверхность листа и выделяет видовые признаки текста, а вторая сигнальная система формирует текущие признаковые структуры символов (букв, цифр, слов) и распознает символы в результате идентификации их текущих признаковых структур с эталонными структурами.

Если признак привязан к конкретному объекту, то символьная (семантическая) информация абстрактна. Сущность семантической информации не зависит от характеристик носителя. Содержание текста, например, не зависит от качества бумаги, на которой он написан, или физических параметров другого носителя. Семантическая информация – продукт абстрактного мышления человека и обработки данных рецепторов других живых существ. Семантическая информация, циркулирующая в человеческом обществе, отображает создаваемые ими образы и модели с помощью символов на языках общения людей.

Языки общения включают как естественные языки национального общения, так и искусственные профессиональные языки. Любой язык включает набор символов – алфавит и правила их использования – грамматику.

Языки национального общения формируются в течение длительного времени развития нации. В нем устаревшие слова постепенно отмирают, но появляются новые, вызванные развитием нации, в том числе техническим прогрессом.

В нем устаревшие слова постепенно отмирают, но появляются новые, вызванные развитием нации, в том числе техническим прогрессом.

Семантическая информация на языке национального общения представляется в виде упорядоченной последовательности символов (букв, цифр, иероглифов) алфавита этого языка и записывается на любом материальном носителе. В области средств регистрации и консервации семантической информации изыскиваются носители, обеспечивающие все более высокую плотность записи и меньшее энергопотребление. ‘

Профессиональные языки создаются специалистами для экономного и компактного отображения информации. Существует множество профессиональных языков: математики, музыки, радиоэлектроники, автодорожного движения, химии и т. д. Любая предметная область содержит характерные для нее понятия и условные обозначения, часто непонятные необученному этому языку человеку. Для однозначного понимания этого языка всеми специалистами областей науки, техники, искусства и др. термины и условные обозначения стандартизируются.

⇐Понятие о защищаемой информации | Инженерно-техническая защита информации | Демаскирующие признаки объектов защиты⇒

Основные виды утечек информации и способы их предотвращения

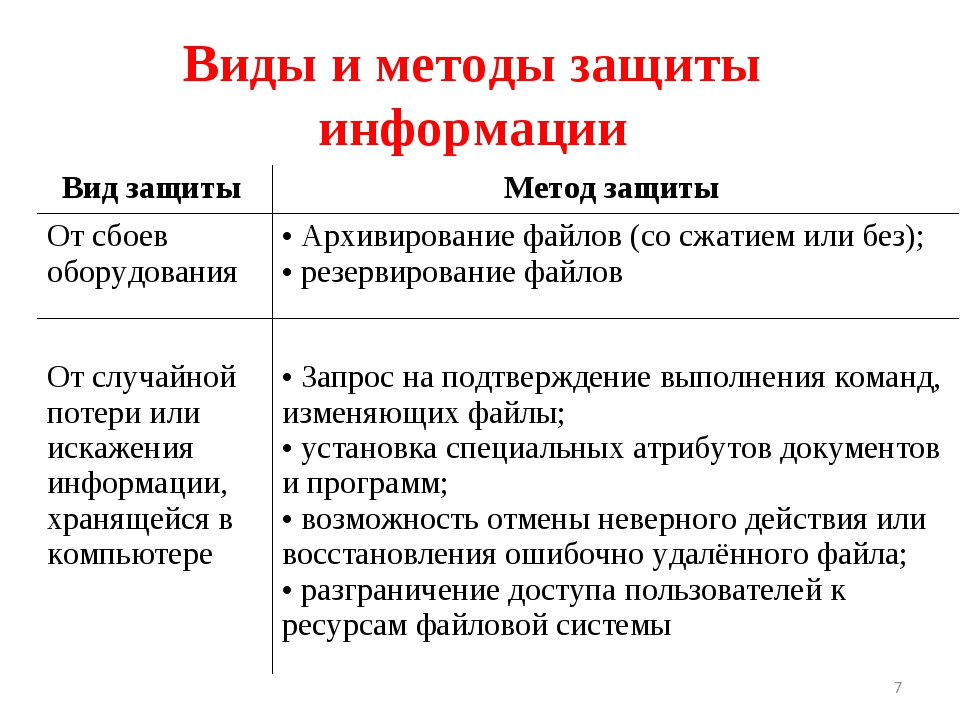

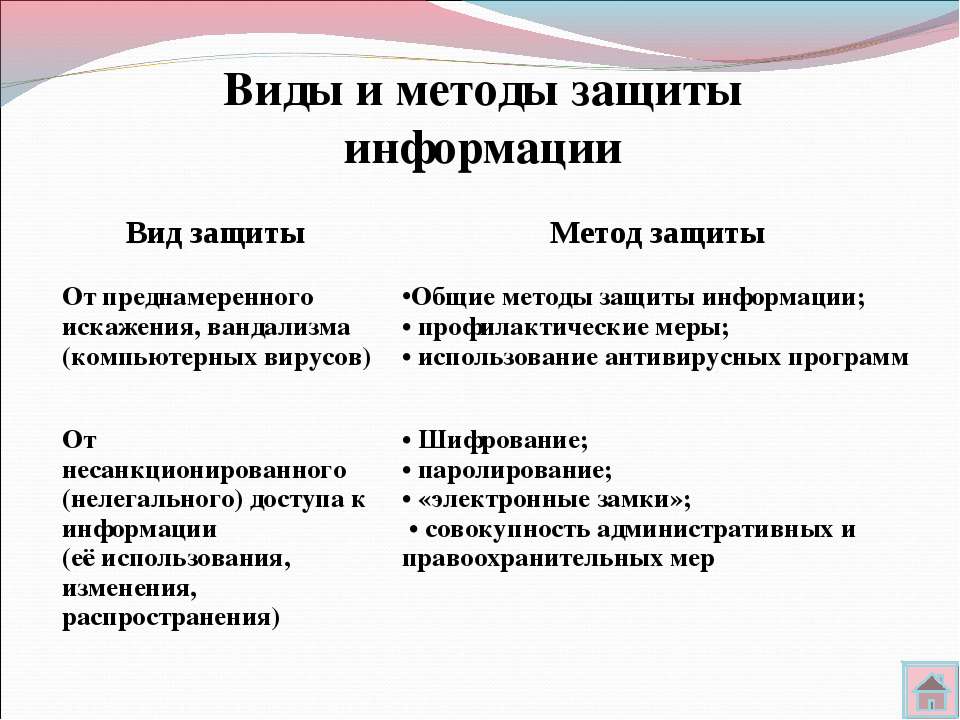

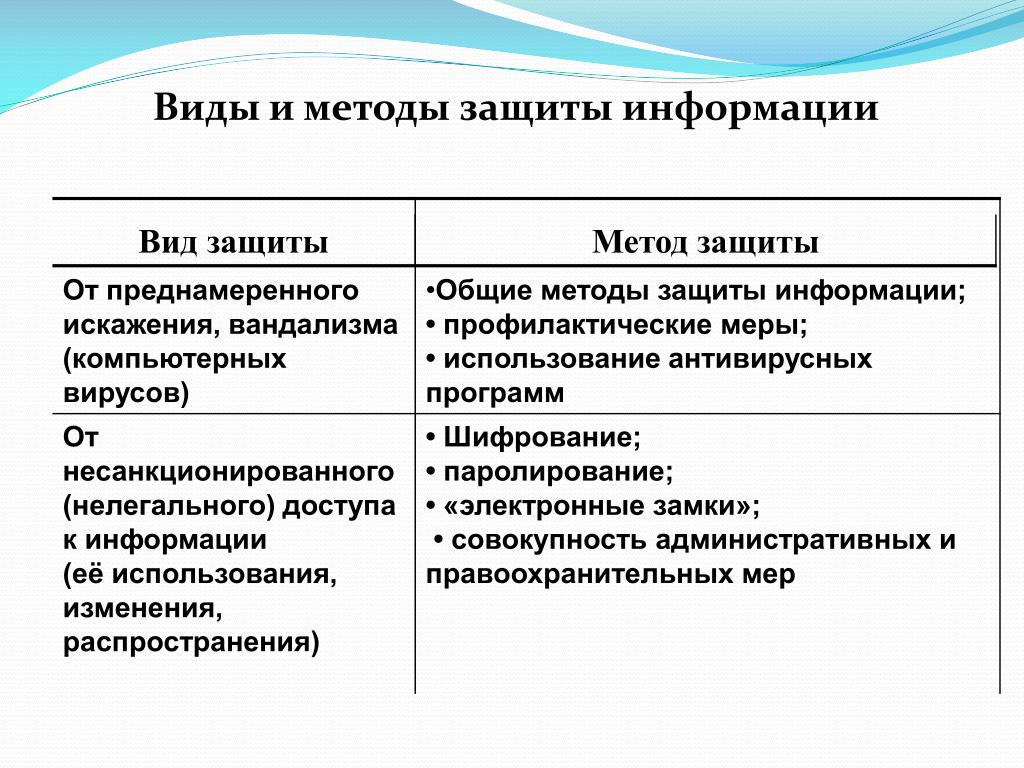

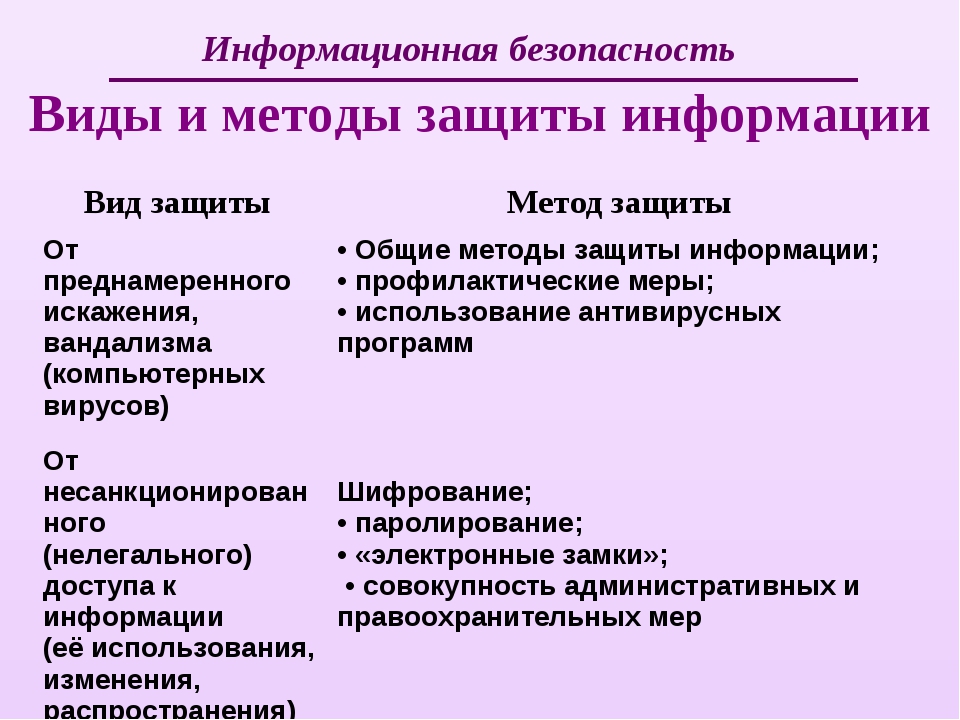

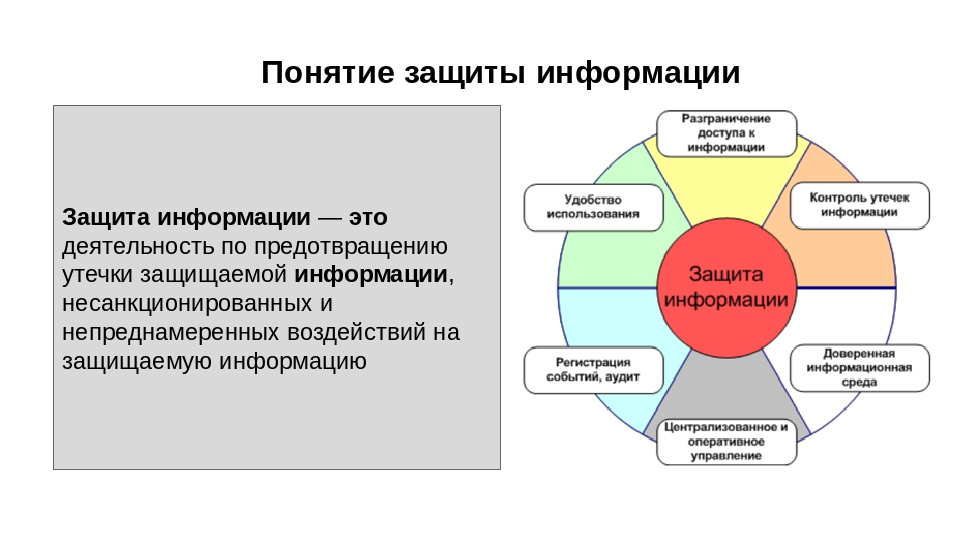

В п 2.3 ГОСТ Р 50922−2006 упоминается о способах защиты информации от несанкционированного воздействия/доступа, непреднамеренного воздействия/доступа, разглашения и получения разведками. По сути, это и есть виды утечек информации, от которых требуется организовать защиту. Давайте рассмотрим подробнее каждый из них, разберемся с причинами, из-за которых утекают важные данные, и способами, помогающими предотвратить подобные инциденты.

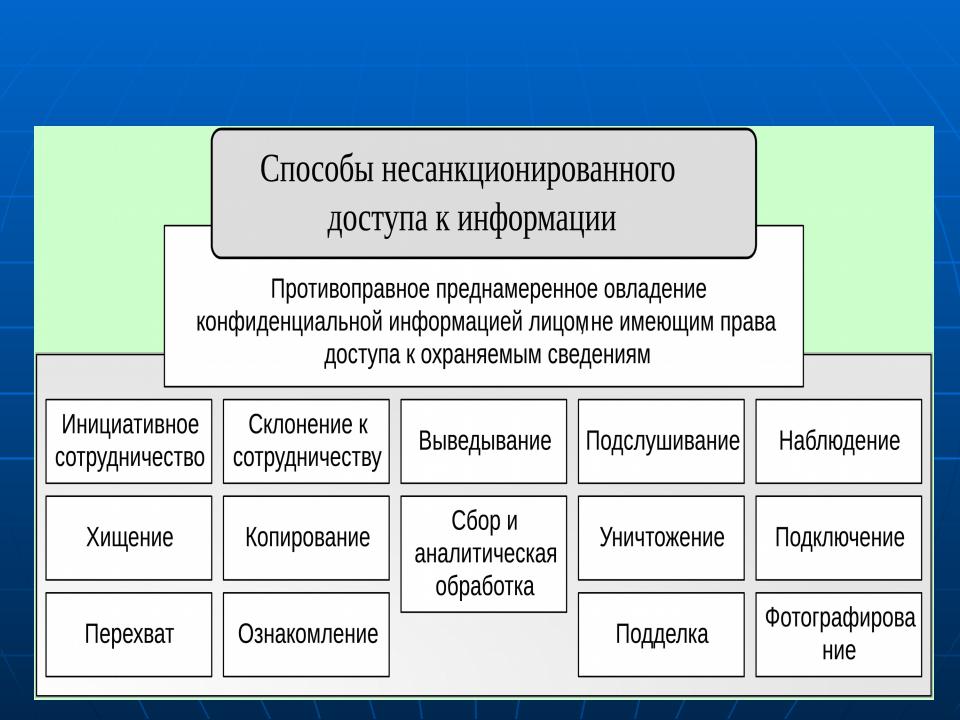

Несанкционированное воздействие и доступ к информации

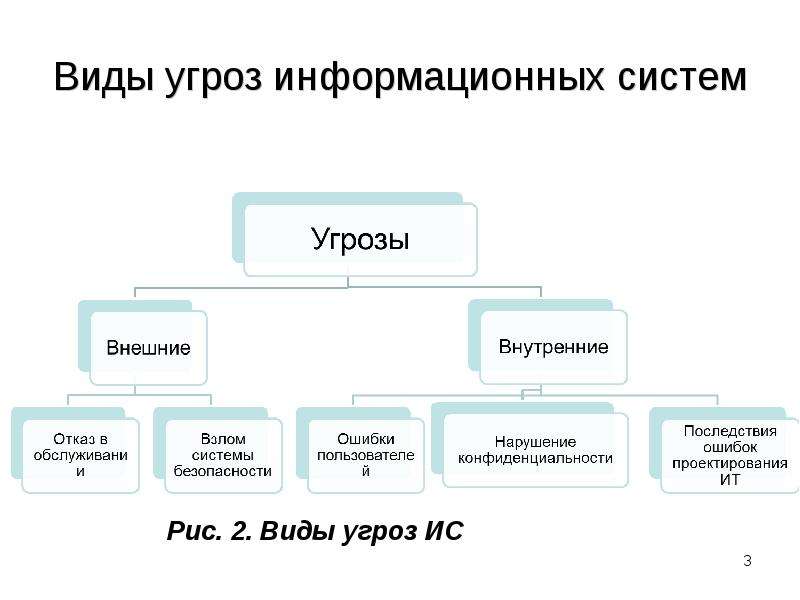

Несанкционированное воздействие/доступ приводит к уничтожению, разрушению, искажению информации, сбоям в работе информационных систем и носителей, а также к утечкам важных данных путем копирования или незаконного перехвата. Такие виды утечки информации возникают по следующим причинам:

· Действия инсайдеров. В этом случае сотрудник, имеющий доступ к определенным данным, умышленно «выносит» их за пределы компании. Мотивы для этого разные: от недовольства условиями работы, до банального подкупа конкурентами.

В этом случае сотрудник, имеющий доступ к определенным данным, умышленно «выносит» их за пределы компании. Мотивы для этого разные: от недовольства условиями работы, до банального подкупа конкурентами.

· Несанкционированный доступ к защищаемой информации извне. К этому виду утечки информации можно отнести доступ к важным данным из-за хакерских атак, получение информации с помощью вредоносного ПО, перехват электронной почты и сообщений в мессенджерах, прослушивание телефонных переговоров, дистанционный «съем» информации посредствам фото-, видеосъемки, звукозаписи и пр.

· Кража носителей информации (флеш-карт, SSD, HDD дисков).

Защита важных данных от несанкционированного доступа и воздействия

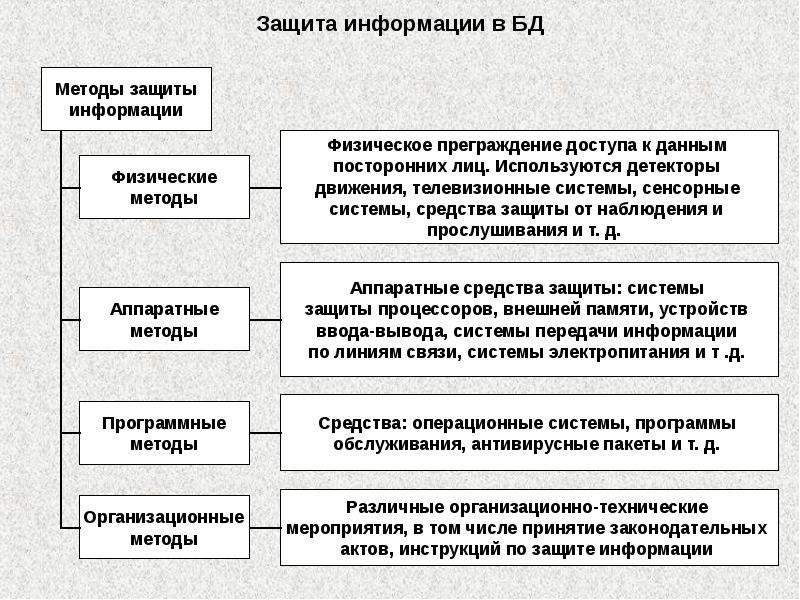

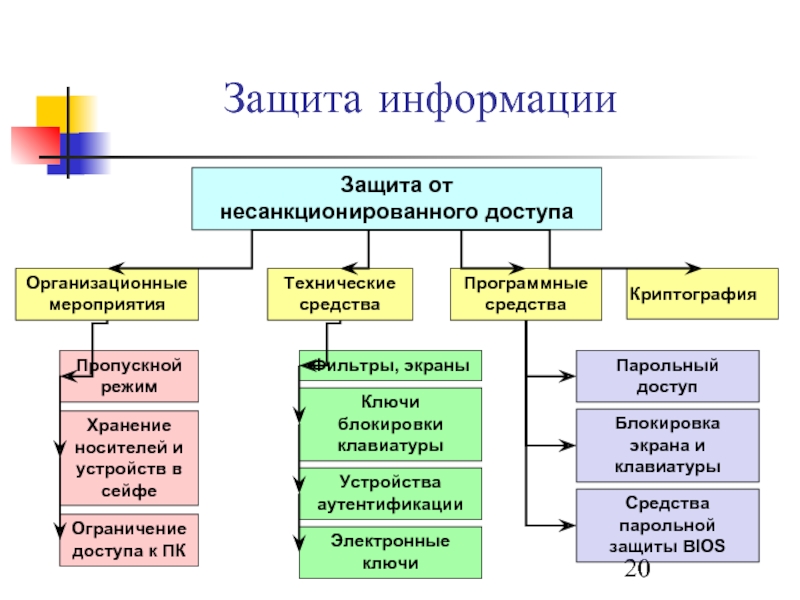

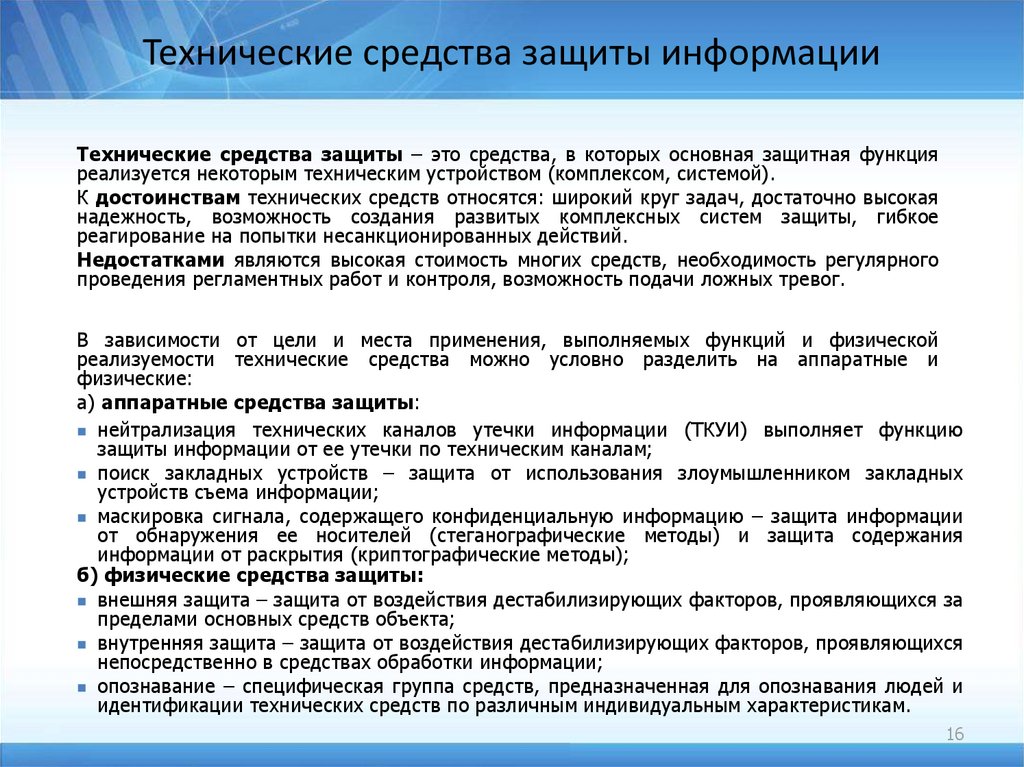

Для защиты от указанных выше видов несанкционированных утечек информации используются технические и организационные меры. Организационные меры защиты включают в себя разработку политик безопасности, должностных инструкций, управление правами доступа сотрудников к определенным данным.

Технических мер защиты от основных видов утечки информации немало. Для этого могут использоваться:

· Антивирусное программное обеспечение. Современные антивирусы защищают от широкого спектра различных угроз, в том числе от некоторых видов вредоносного ПО, при помощи которого злоумышленники получают доступ к уязвимым данным. Благодаря использованию технологий искусственного интеллекта и методов сигнатурного сканирования они обеспечивают эффективную защиту даже от новых угроз, которых еще нет в антивирусных базах.

· Программные и аппаратные файрволы (межсетевые экраны). Отвечают за фильтрацию трафика, обеспечивают защиту от несанкционированного доступа к корпоративной сети извне.

· IDS и IPS-системы. Такие решения отслеживают активность программного обеспечения в сети, анализируют трафик и происходящие в охраняемом информационном периметре события. IDS системы формируют оповещения для администратора (специалиста по информационной безопасности) о возможных угрозах, а IPS, также могут блокировать нежелательные действия.

· DLP-системы. С их помощью вы сможете организовать комплексную внутреннюю защиту информационной системы компании. Такие решения следят за трафиком, анализируют активность пользователей в приложениях, могут использоваться для анализа переписки по email, в мессенджерах и решения других задач. Внедрив DLP в инфраструктуру компании, вы защититесь от основных утечек информации без необходимости использования набора разносортных решений, за которыми нужно следить и организовать централизованное управление ими.

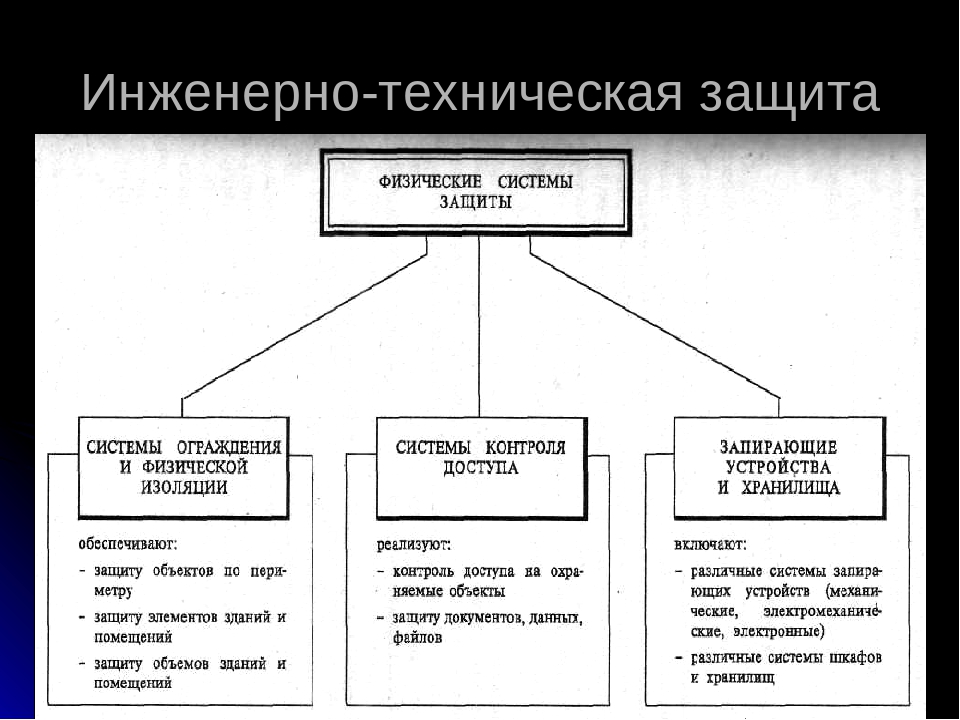

Защитить важные корпоративные данные помогают и физические средства. Это: элементы СКУД, средства блокирования доступа в помещения (замки и пр.), заглушки для портов, постановщики помех для предотвращения перехвата разговоров и иные решения.

Непреднамеренное воздействие на информацию и утечки

Непреднамеренное воздействие ведет практически к тем же последствиям и возникновению таких же видов утечки информации, как и умышленное. Возникает оно по различным причинам. Среди них:

Возникает оно по различным причинам. Среди них:

· Непреднамеренные действия пользователей из-за недостаточных знаний в области информационной безопасности (далее — ИБ). Предотвратить такие явления помогут регулярные занятия и контроль знаний персонала.

· Отсутствие эффективной системы разграничения доступа к информации. Сотрудники, которые знают то, что им не положено, могут непреднамеренно допустить утечки информации, т.к. не понимают ее ценности и последствий попадания в третьи руки.

· Экономия на средствах защиты информационной системы, ошибки в настройках систем безопасности.

Опасность непреднамеренных утечек заключается в том, что они могут иметь долговременный характер, особенно если в компании не используются IDS, IPS, DLP-системы или иные решения, способные автоматически выявить «дыры», через которые могут утекать важные данные.

Утечки информации в результате проведения разведки

В случае с конфиденциальными корпоративными данными можно говорить скорее не о разведке, а о промышленном шпионаже. Под этим термином понимается форма недобросовестной конкуренции, при которой осуществляется незаконный доступ к информации, составляющей коммерческую тайну. Для получения таких данных могут использоваться различные виды утечки информации: через инсайдеров, путем совершения хакерских атак, перехвата разговоров, email, сообщений в мессенджерах, хищения носителей, наружное наблюдение и другие способы.

Под этим термином понимается форма недобросовестной конкуренции, при которой осуществляется незаконный доступ к информации, составляющей коммерческую тайну. Для получения таких данных могут использоваться различные виды утечки информации: через инсайдеров, путем совершения хакерских атак, перехвата разговоров, email, сообщений в мессенджерах, хищения носителей, наружное наблюдение и другие способы.

Нечистые на руку компании активно пользуются таким способом получения конфиденциальных сведений. Многие мировые гиганты из различных сфер становились жертвами промышленного шпионажа. Пример — компания Kodak, бывший сотрудник которой Гарольд Уорден похитил важные данные и хотел использовать их для создания собственной консалтинговой фирмы (это громкое событие произошло в 90-х годах прошлого века).

Меры защиты от промышленной разведки/шпионажа аналогичны тем, что используются для предотвращения рассмотренных выше видов утечки информации: организационные и технические. Так что, каких-то специальных сложных мероприятий для этого проводить не придется. Если у вас внедрены эффективные решения защиты конфиденциальной информации, от промышленного шпионажа они тоже помогут защититься.

Так что, каких-то специальных сложных мероприятий для этого проводить не придется. Если у вас внедрены эффективные решения защиты конфиденциальной информации, от промышленного шпионажа они тоже помогут защититься.

Стоит отметить, что какой-то общепринятой и утверждённой нормативно-правовыми актами классификации видов утечек информации не существует.

Классификация информации по видам тайн и степеням конфиденциальности

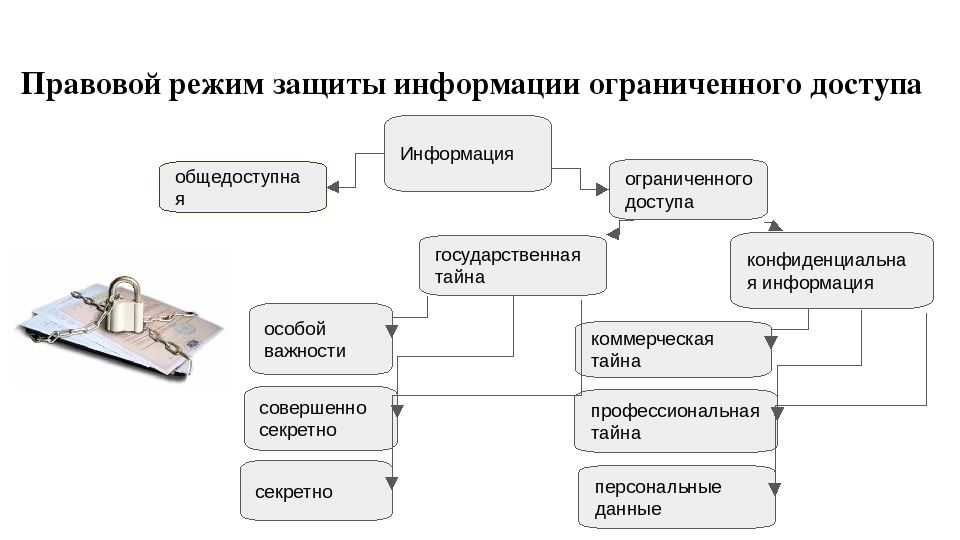

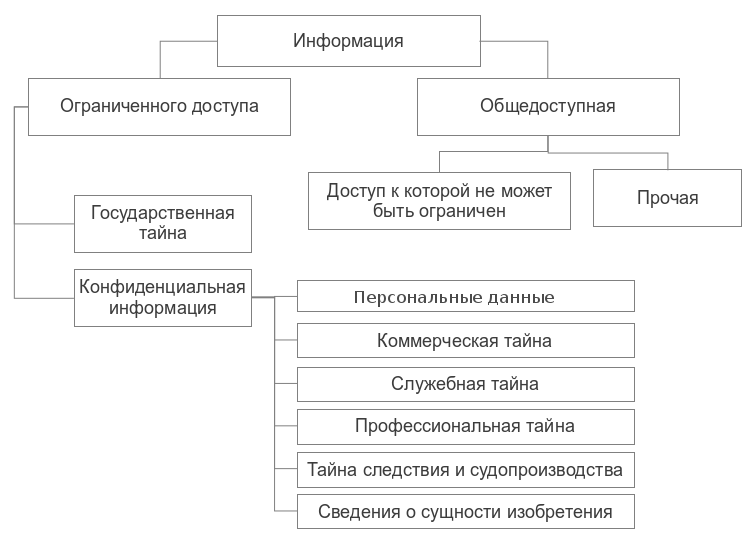

В соответствии со статьей 5 ФЗ РФ от 2006 года № 149-ФЗ «Об информации, ИТ и о ЗИ», информация в зависимости от порядка ее предоставления или распространения подразделяется на:

- информацию, свободно распространяемую;

- информацию, предоставляемую по соглашению лиц, участвующих в соответствующих отношениях;

- информацию, которая в соответствии с ФЗ подлежит предоставлению или распространению;

- информацию, распространение которой в Российской Федерации ограничивается или запрещается.

Порядок и особенности определения состава защищаемой информации

По законодательству РФ виды информации в зависимости от ее содержания или обладателя.

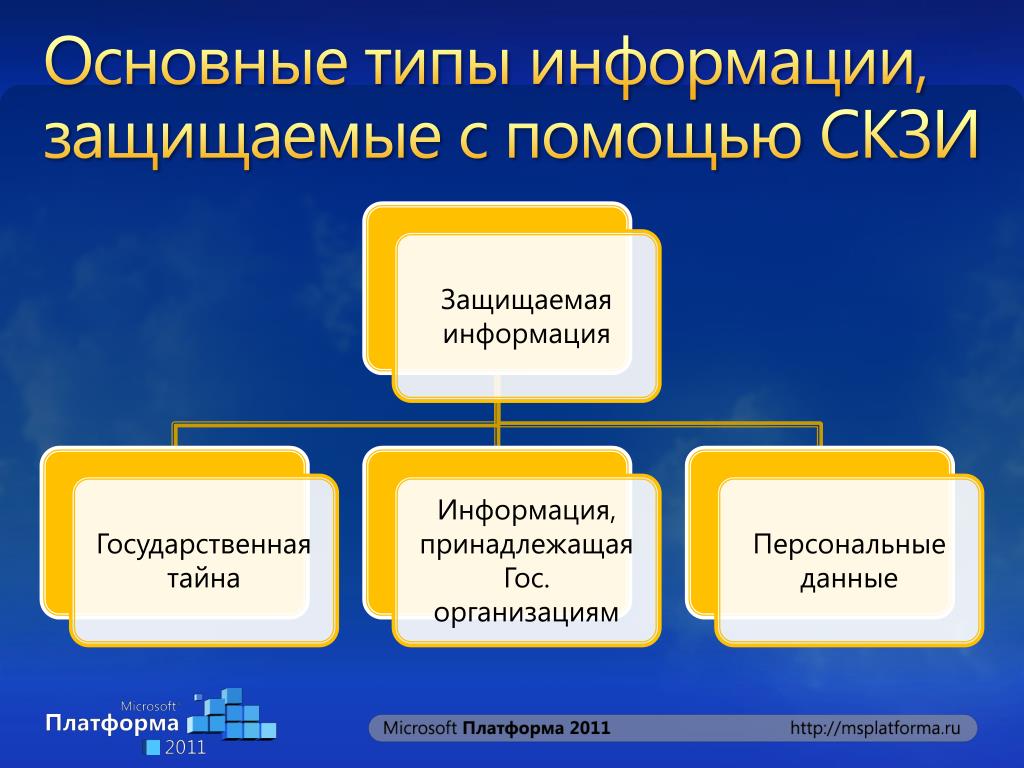

Государственная тайна – защищаемые государством сведения в области его военной, внешнеполитической, экономической, разведывательной, контрразведывательной и оперативно-розыскной деятельности, распространения. которых может нанести ущерб безопасности РФ (ст. 2 Закона РФ 1993 г. «О ГТ»).

Коммерческая тайна – КИ, позволяющая ее обладателю при существующих или возможных обстоятельствах увеличить доходы, избежать неоправданных расходов, сохранить положение на рынке товаров, работ, услуг или получить иную коммерческую выгоду. Информация, составляющая КТ, – научно-техническая, технологическая, производственная, финансово-экономическая или иная информация (в том числе составляющая секреты производства (ноу-хау)), которая имеет действ/потенц. коммерческую ценность в силу неизвестности ее 3–м лицам, к которой нет свободного доступа на законном основании и в отношении которой обладателем такой информации введен режим КТ (ст. 3 ФЗ 2004 г. № 98-ФЗ «О КТ»).

Служебная информация ограниченного распространения (служебная тайна) – служебные сведения, доступ к которым ограничен. органами гос. власти по ГКРФ и ФЗ (п3 Указа Президента РФ от 06.03.1997. N 188)

органами гос. власти по ГКРФ и ФЗ (п3 Указа Президента РФ от 06.03.1997. N 188)

Персональные данные – любая информация, относящаяся к определенному или определяемому на основании такой информации физическому лицу (субъекту ПД), в том числе его ФИО, дата и место рождения, адрес, семейное, соц., имущ. положение, образование, проф., доходы, другая инфа (ст. 3 ФЗ 2006 г. № 152-ФЗ «О ПД»).

Классификации информационных ресурсов по категориям доступа:

Методика формирования перечня сведений, составляющих КТ(определение состава):

- Определение круга сведений, составляющих коммерческую тайну.

- Сведения, составляющие КТ предприятия, отражаются в Перечне сведений.

- Подготовка Перечня путем работы экспертной комиссии. Приказом руководителя создается комиссия из наиболее квалифицированных и компетентных специалистов отделов предприятия, допускаемых к КТ.

- Эксперты ознакомляются только с теми с конкретными сведениями, к которым они допущены.

- Задачи экспертной комиссии:

- выделить виды деятельности предприятия, приносящие прибыль;

- степень прибыльности деятельности;

- определить вероятную перспективу рентабельности.

- Работа по формированию перечня может состоять из следующих этапов:

- составление предварительного Перечня, подлежащего рассмотрению экспертной комиссией;

- определение возможного ущерба, наступающего в результате распространения КТ;

- определение преимуществ открытого использования рассматриваемых сведений;

- определение затрат на защиту;

- принятие решения о включении сведений в Перечень;

Организация технической защиты конфиденциальной информации

Программа повышения квалификации

«Организация технической защиты конфиденциальной информации»

Сроки: 15-25 июня 20121 г.

Место обучения: г. Петрозаводск, пр. А.Невского, 8, ауд.310.

А.Невского, 8, ауд.310.

Форма обучения: очная (с отрывом от производства) с применением дистанционных образовательных технологий.

О программе

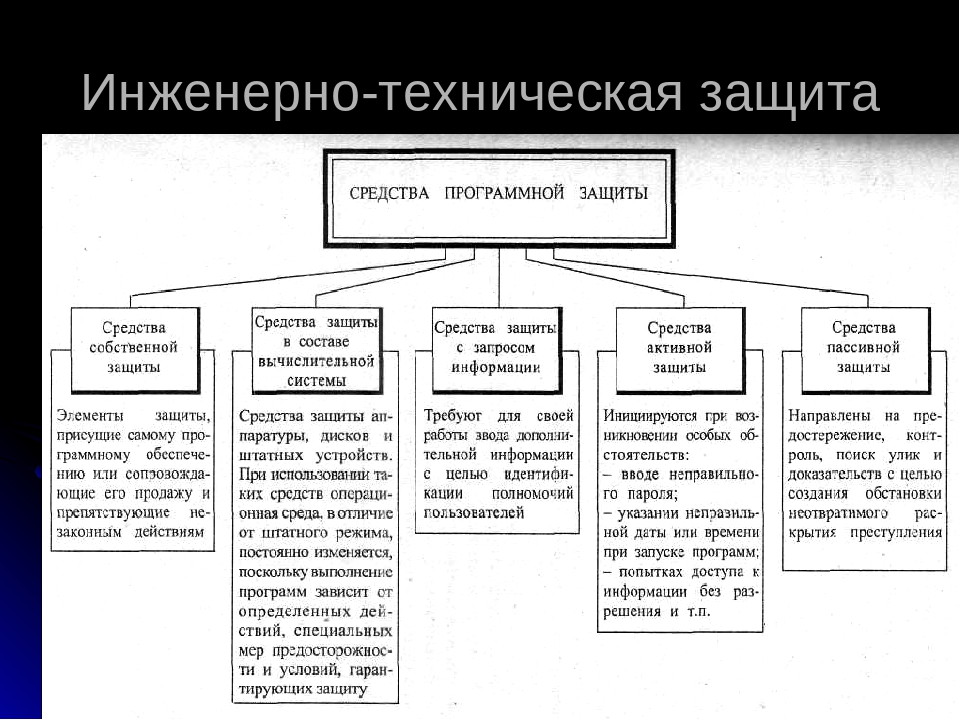

Целью программы повышения квалификации “Организация технической защиты конфиденциальной информации” является формирование у обучающихся знаний и компетенций по основам инженерно-технической защиты информации от утечки по техническим каналам на объектах информатизации и в выделенных помещениях, а также навыков и умения применять специальные знания для решения конкретных научно-практических задач. Кроме того, целью дисциплины является развитие в процессе обучения системного мышления, необходимого для решения задач инженерно-технической защиты информации с учетом требований системного подхода.

Программа курса

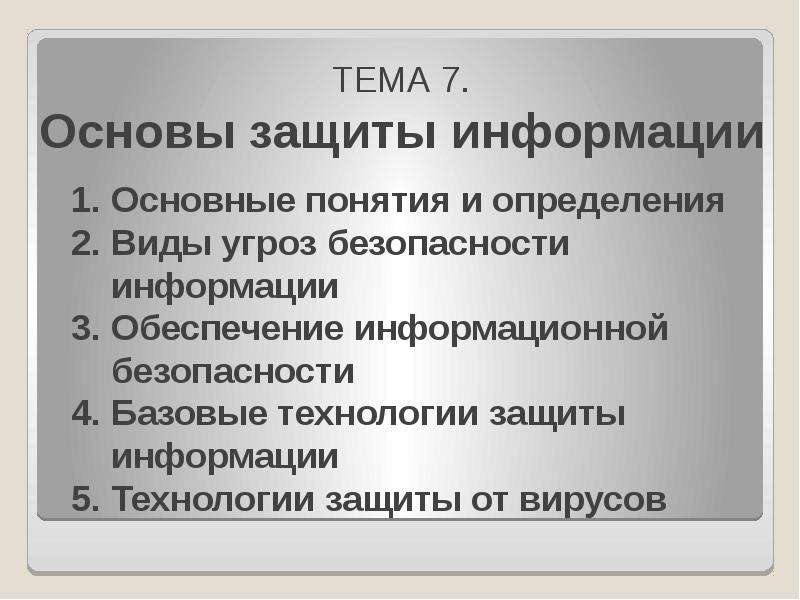

Тема 1. Правовые и организационно-распорядительные документы в области технической защиты информации.

Тема 2. Структура, задачи и функции систем технической защиты информации субъектов Российской Федерации.

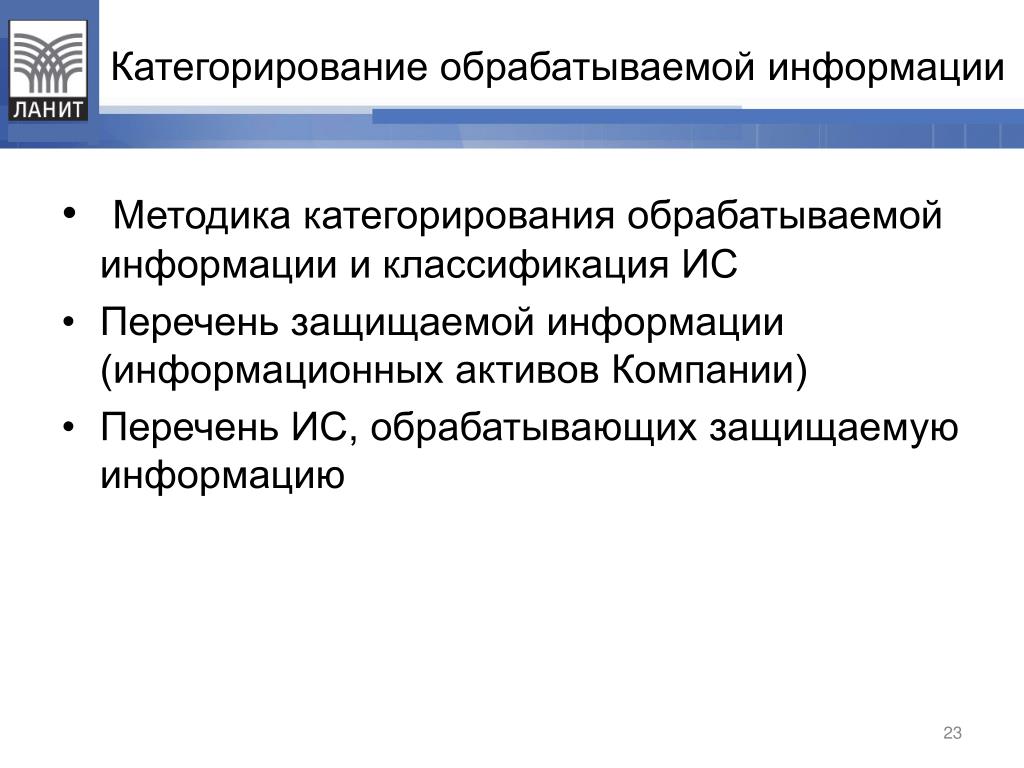

Тема 3. Порядок проведения инвентаризации и категорирования информационных ресурсов и объектов информатизации.

Тема 4. Порядок проведения специальных исследований технических средств обработки информации и выявления технических каналов утечки информации.

Тема 5. Порядок выявления угроз несанкционированного доступа к информации и специальных воздействий на нее в информационных и телекоммуникационных системах

Тема 6. Организация технической защиты информации на действующих объектах управления.

Тема 7. Организация технической защиты информации при строительстве, реконструкции и техническом переоснащении объектов органов управления.

Тема 8. Специальные требования и рекомендации по технической защите конфиденциальной информации.

Тема 9. Организация контроля состояния технической защиты информации в органах государственной власти и организациях субъектов Российской Федерации.

Тема 10. Оценка состояния технической защиты информации в органах государственной власти и организациях субъектов Российской Федерации.

Тема 11. Порядок организации и осуществления работ по совершенствованию системы технической защиты информации в субъектах Российской Федерации.

Формируемые компетенции

· способность проводить анализ информационной безопасности объектов и систем с использованием отечественных и зарубежных стандартов;

· способность принимать участие в проведении экспериментально-исследовательских работ системы защиты информации с учетом требований нормативных документов по обеспечению информационной безопасности;

· способность различать виды защищаемой информации, идентифицировать её источники и носители, выявлять основные угрозы безопасности информации и оценивать их степень;

· способность проводить контрольные проверки работоспособности применяемых программно-аппаратных, криптографических и технических средств защиты информации;

· способность организовать технологический процесс защиты информации в соответствии с правовыми нормативными актами и нормативными методическими документами Федеральной службы безопасности РФ, Федеральной службы по техническому и экспортному контролю;

· способность принимать участие в эксплуатации подсистем управления информационной безопасностью предприятия.

Целевая аудитория

Специалисты, осуществляющие деятельность в области информационной безопасности органов государственной и муниципальной власти, государственных и коммерческих организаций, прочих структур, индивидуальных предпринимателей, в т.ч.: все категории граждан

(в том числе безработные граждане, лица предпенсионного возраста, граждане 50+ и женщины, находящиеся в отпуске по уходу за ребенком в возрасте до трех лет), желающие повысить свою компьютерную грамотность.

Результаты обучения

Удостоверение о повышении квалификации.

Подать заявку на обучение

Подать заявку на программу можно не позднее, чем за неделю до начала обучения по телефонам: (8142) 734830, 733340 или e-mail: [email protected]Информационная безопасность – ГУЗ Нерчинская центральная районная больница

УТВЕРЖДАЮ

Приложение № 1 к приказу от 21.01.2014г. № 169

Главный врач ГУЗ «Нерчинская ЦРБ»_________________Ю. Т.Зимина

Т.Зимина

ПОЛИТИКА ИНФОРМАЦИОННОЙ БЕЗОПАСНОСТИ

ГУЗ «Нерчинская ЦРБ»

СОДЕРЖАНИЕ

1 Общие положения 11

2 Область действия 12

3 Система защиты персональных данных 13

4 Требования к подсистемам СЗПДн 15

4.1 Подсистемы управления доступом, регистрации и учета 15

4.2 Подсистема обеспечения целостности и доступности 16

4.3 Подсистема антивирусной защиты 16

4.4 Подсистема межсетевого экранирования 16

4.5 Подсистема анализа защищенности 17

4.6 Подсистема обнаружения вторжений 17

4.7 Подсистема криптографической защиты 18

5 Пользователи ИСПДн 19

5.1 Администратор ИСПДн 19

5.2 Администратор безопасности 20

5.3 Оператор АРМ 20

5.4 Администратор сети 21

5.5 Технический специалист по обслуживанию периферийного оборудования 21

5.6 Программист-

6 Требования к персоналу по обеспечению защиты ПДн 23

7 Должностные обязанности пользователей ИСПДн 25

8 Ответственность сотрудников ИСПДн Учреждения 26

9 Список использованных источников 27

ОПРЕДЕЛЕНИЯ

В настоящем документе используются следующие термины и их определения.

Автоматизированная система – система, состоящая из персонала и комплекса средств автоматизации его деятельности, реализующая информационную технологию выполнения установленных функций.

Аутентификация отправителя данных – подтверждение того, что отправитель полученных данных соответствует заявленному.

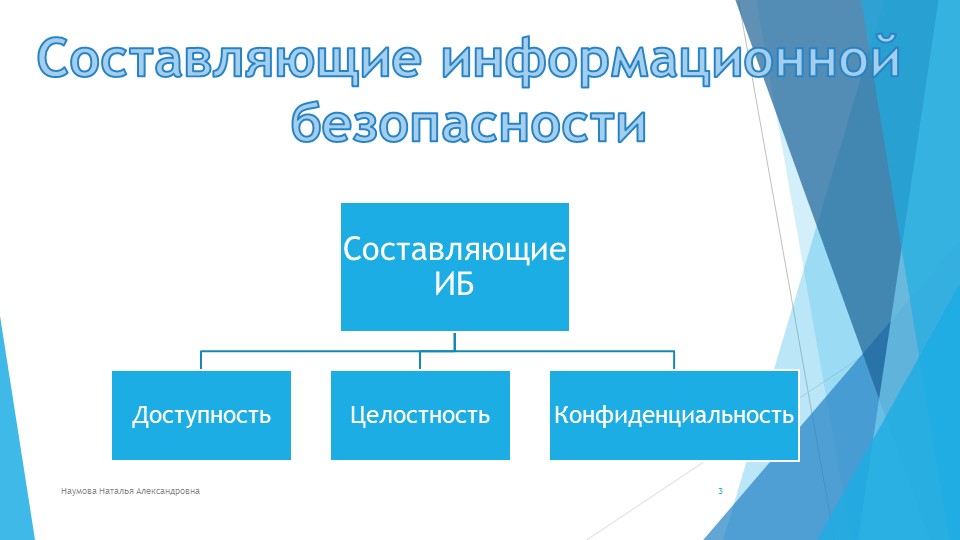

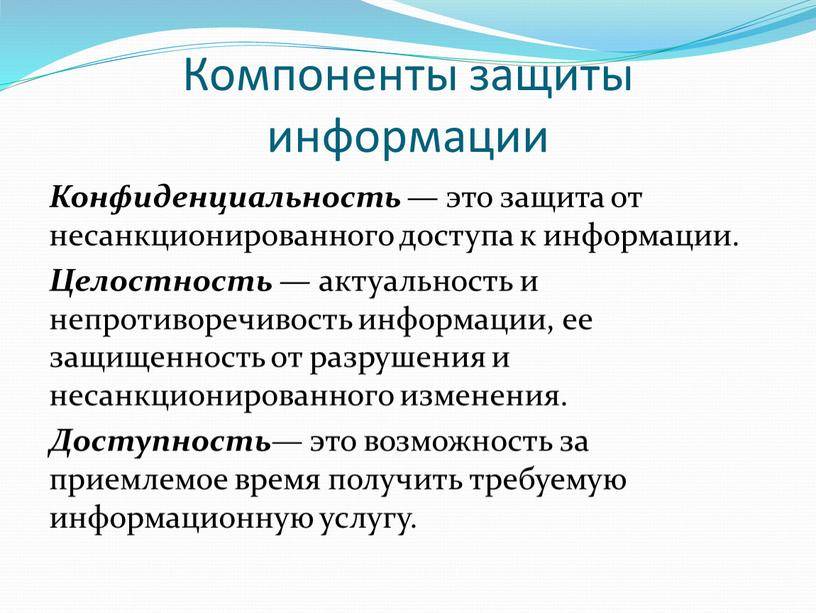

Безопасность персональных данных – состояние защищенности персональных данных, характеризуемое способностью пользователей, технических средств и информационных технологий обеспечить конфиденциальность, целостность и доступность персональных данных при их обработке в информационных системах персональных данных.

Биометрические персональные данные – сведения, которые характеризуют физиологические особенности человека и на основе которых можно установить его личность, включая фотографии, отпечатки пальцев, образ сетчатки глаза, особенности строения тела и другую подобную информацию.

Блокирование персональных данных – временное прекращение обработки персональных данных (за исключением случаев, если обработка необходима для уточнения персональных данных)

Вирус (компьютерный, программный) – исполняемый программный код или интерпретируемый набор инструкций, обладающий свойствами несанкционированного распространения и самовоспроизведения. Созданные дубликаты компьютерного вируса не всегда совпадают с оригиналом, но сохраняют способность к дальнейшему распространению и самовоспроизведению.

Созданные дубликаты компьютерного вируса не всегда совпадают с оригиналом, но сохраняют способность к дальнейшему распространению и самовоспроизведению.

Вредоносная программа – программа, предназначенная для осуществления несанкционированного доступа и (или) воздействия на персональные данные или ресурсы информационной системы персональных данных.

Вспомогательные технические средства и системы – технические средства и системы, не предназначенные для передачи, обработки и хранения персональных данных, устанавливаемые совместно с техническими средствами и системами, предназначенными для обработки персональных данных или в помещениях, в которых установлены информационные системы персональных данных.

Доступ в операционную среду компьютера (информационной системы персональных данных) – получение возможности запуска на выполнение штатных команд, функций, процедур операционной системы (уничтожения, копирования, перемещения и т.п.), исполняемых файлов прикладных программ.

Доступ к информации – возможность получения информации и ее использования.

Закладочное устройство – элемент средства съема информации, скрытно внедряемый (закладываемый или вносимый) в места возможного съема информации (в том числе в ограждение, конструкцию, оборудование, предметы интерьера, транспортные средства, а также в технические средства и системы обработки информации).

Защищаемая информация – информация, являющаяся предметом собственности и подлежащая защите в соответствии с требованиями правовых документов или требованиями, устанавливаемыми собственником информации.

Идентификация – присвоение субъектам и объектам доступа идентификатора и (или) сравнение предъявляемого идентификатора с перечнем присвоенных идентификаторов.

Информативный сигнал – электрические сигналы, акустические, электромагнитные и другие физические поля, по параметрам которых может быть раскрыта конфиденциальная информация (персональные данные) обрабатываемая в информационной системе персональных данных.

Информационная система персональных данных (ИСПДн) – информационная система, представляющая собой совокупность содержащихся в базах данных персональных данных и обеспечивающих их обработку информационных технологий и технических средств.

Информационные технологии – процессы, методы поиска, сбора, хранения, обработки, предоставления, распространения информации и способы осуществления таких процессов и методов.

Использование персональных данных – действия (операции) с персональными данными, совершаемые оператором в целях принятия решений или совершения иных действий, порождающих юридические последствия в отношении субъекта персональных данных или других лиц либо иным образом затрагивающих права и свободы субъекта персональных данных или других лиц.

Источник угрозы безопасности информации – субъект доступа, материальный объект или физическое явление, являющиеся причиной возникновения угрозы безопасности информации.

Контролируемая зона – пространство (территория, здание, часть здания, помещение), в котором исключено неконтролируемое пребывание посторонних лиц, а также транспортных, технических и иных материальных средств.

Конфиденциальность персональных данных – обязательное для соблюдения Оператором и иным лицам, получившие доступ к персональным данным, требование не раскрывать третьим лицам и не распространять персональные данные без согласия субъекта персональных данных, если иное не предусмотрено федеральным законом.

Межсетевой экран – локальное (однокомпонентное) или функционально-

Нарушитель безопасности персональных данных – физическое лицо, случайно или преднамеренно совершающее действия, следствием которых является нарушение безопасности персональных данных при их обработке техническими средствами в информационных системах персональных данных.

Неавтоматизированная обработка персональных данных – Обработка персональных данных, содержащихся в информационной системе персональных данных либо извлеченных из такой системы (далее –

Не декларированные возможности – функциональные возможности средств вычислительной техники, не описанные или не соответствующие описанным в документации, при использовании которых возможно нарушение конфиденциальности, доступности или целостности обрабатываемой информации.

Несанкционированный доступ (несанкционированные действия) – доступ к информации или действия с информацией, нарушающие правила разграничения доступа с использованием штатных средств, предоставляемых информационными системами персональных данных.

Носитель информации – физическое лицо или материальный объект, в том числе физическое поле, в котором информация находит свое отражение в виде символов, образов, сигналов, технических решений и процессов, количественных характеристик физических величин.

Обезличивание персональных данных – действия, в результате которых становится невозможным без использования дополнительной информации определить принадлежность персональных данных конкретному субъекту персональных данных.

Обработка персональных данных – любое действие (операция) или совокупность действий (операций), совершаемых с использованием средств автоматизации или без использования таких средств с персональными данными, включая сбор, запись, систематизацию, накопление, хранение, уточнение (обновление, изменение), извлечение, использование, передачу (распространение, предоставление, доступ), обезличивание, блокирование, удаление, уничтожение персональных данных.

Общедоступные персональные данные – персональные данные, доступ неограниченного круга лиц к которым предоставлен с согласия субъекта персональных данных или на которые в соответствии с федеральными законами не распространяется требование соблюдения конфиденциальности.

Оператор (персональных данных) – государственный орган, муниципальный орган, юридическое или физическое лицо, самостоятельно или совместно с другими лицами организующие и (или) осуществляющие обработку персональных данных, а также определяющие цели обработки персональных данных, состав персональных данных, подлежащих обработке, действия (операции), совершаемые с персональными данными.

Технические средства информационной системы персональных данных – средства вычислительной техники, информационно-

Перехват (информации) – неправомерное получение информации с использованием технического средства, осуществляющего обнаружение, прием и обработку информативных сигналов.

Персональные данные – любая информация, относящаяся к прямо или косвенно определенному или определяемому физическому лицу (субъекту персональных данных), в том числе его фамилия, имя, отчество, год, месяц, дата и место рождения, адрес, семейное, социальное, имущественное положение, образование, профессия, доходы, другая информация.

Побочные электромагнитные излучения и наводки – электромагнитные излучения технических средств обработки защищаемой информации, возникающие как побочное явление и вызванные электрическими сигналами, действующими в их электрических и магнитных цепях, а также электромагнитные наводки этих сигналов на токопроводящие линии, конструкции и цепи питания.

Политика «чистого стола» – комплекс организационных мероприятий, контролирующих отсутствие записывания на бумажные носители ключей и атрибутов доступа (паролей) и хранения их вблизи объектов доступа.

Пользователь информационной системы персональных данных – лицо, участвующее в функционировании информационной системы персональных данных или использующее результаты ее функционирования.

Правила разграничения доступа – совокупность правил, регламентирующих права доступа субъектов доступа к объектам доступа.

Программная закладка – код программы, преднамеренно внесенный в программу с целью осуществить утечку, изменить, блокировать, уничтожить информацию или уничтожить и модифицировать программное обеспечение информационной системы персональных данных и (или) блокировать аппаратные средства.

Программное (программно-

Раскрытие персональных данных – умышленное или случайное нарушение конфиденциальности персональных данных.

Распространение персональных данных – действия, направленные на раскрытие персональных данных неопределенному кругу лиц, в том числе обнародование персональных данных в средствах массовой информации, размещение в информационно-

Ресурс информационной системы – именованный элемент системного, прикладного или аппаратного обеспечения функционирования информационной системы.

Специальные категории персональных данных – персональные данные, касающиеся расовой, национальной принадлежности, политических взглядов, религиозных или философских убеждений, состояния здоровья и интимной жизни субъекта персональных данных.

Средства вычислительной техники – совокупность программных и технических элементов систем обработки данных, способных функционировать самостоятельно или в составе других систем.

Субъект доступа (субъект) – лицо или процесс, действия которого регламентируются правилами разграничения доступа.

Технический канал утечки информации – совокупность носителя информации (средства обработки), физической среды распространения информативного сигнала и средств, которыми добывается защищаемая информация.

Трансграничная передача персональных данных – передача персональных данных оператором через Государственную границу Российской Федерации органу власти иностранного государства, физическому или юридическому лицу иностранного государства.

Угрозы безопасности персональных данных – совокупность условий и факторов, создающих опасность несанкционированного, в том числе случайного, доступа к персональным данным, результатом которого может стать уничтожение, изменение, блокирование, копирование, распространение персональных данных, а также иных несанкционированных действий при их обработке в информационной системе персональных данных.

Уничтожение персональных данных – действия, в результате которых становится невозможным восстановить содержание персональных данных в информационной системе персональных данных и (или) в результате которых уничтожаются материальные носители персональных данных.

Утечка (защищаемой) информации по техническим каналам – неконтролируемое распространение информации от носителя защищаемой информации через физическую среду до технического средства, осуществляющего перехват информации.

Уязвимость – слабость в средствах защиты, которую можно использовать для нарушения системы или содержащейся в ней информации.

Целостность информации – способность средства вычислительной техники или автоматизированной системы обеспечивать неизменность информации в условиях случайного и/или преднамеренного искажения (разрушения).

ОБОЗНАЧЕНИЯ И СОКРАЩЕНИЯ

АВС – антивирусные средства

АРМ –-

ВТСС – вспомогательные технические средства и системы

ИСПДн – информационная система персональных данных

КЗ – контролируемая зона

ЛВС – локальная вычислительная сеть

МЭ – межсетевой экран

НСД – несанкционированный доступ

ОС – операционная система

ПДн – персональные данные

ПМВ – программно-

ПО – программное обеспечение

ПЭМИН – побочные электромагнитные излучения и наводки

САЗ – система анализа защищенности

СЗИ – средства защиты информации

СЗПДн – система (подсистема) защиты персональных данных

СОВ – система обнаружения вторжений

ТКУ И – технические каналы утечки информации

УБПДн – угрозы безопасности персональных данных

ВВЕДЕНИЕ

Настоящая Политика информационной безопасности ГУЗ «Нерчинская ЦРБ» (далее – Политика) является официальным документом.

Политика разработана в соответствии с целями, задачами и принципами обеспечения безопасности персональных данных изложенных в Концепции информационной безопасности Учреждения.

Политика разработана в соответствии с требованиями Федерального закона от 27 июля 2006 г. № 152-

–

– 02.2008 г. № 149/6/6-

02.2008 г. № 149/6/6-

В Политике определены требования к персоналу ИСПДн, степень ответственности персонала, структура и необходимый уровень защищенности, статус и должностные обязанности сотрудников, ответственных за обеспечение безопасности персональных данных в ИСПДн ГУЗ «Нерчинская ЦРБ» (далее — Больница).

1 Общие положения

Целью настоящей Политики является обеспечение безопасности объектов защиты Больницы от всех видов угроз, внешних и внутренних, умышленных и непреднамеренных, минимизация ущерба от возможной реализации угроз безопасности ПДн (УБПДн).

Безопасность персональных данных достигается путем исключения несанкционированного, в том числе случайного, доступа к персональным данным, результатом которого может стать уничтожение, изменение, блокирование, копирование, распространение персональных данных, а также иных несанкционированных действий.

Информация и связанные с ней ресурсы должны быть доступны для авторизованных пользователей. Должно осуществляться своевременное обнаружение и реагирование на УБПДн.

Должно осуществляться предотвращение преднамеренных или случайных, частичных или полных несанкционированных модификаций или уничтожения данных.

Состав объектов защиты представлен в Перечне персональных данных, подлежащих защите.

Состав ИСПДн подлежащих защите, представлен в Отчете об обследовании информационной системы персональных данных Больницы.

2 Область действия

Требования настоящей Политики распространяются на всех сотрудников Учреждения (штатных, временных, работающих по контракту и т.п.), а также всех прочих лиц (подрядчики, аудиторы и т.п.).

3 Система защиты персональных данных

Система защиты персональных данных (СЗПДн), строится на основании:

–

–

–

–

–

–

На основании этих документов определяется необходимый уровень защищенности ПДн каждой ИСПДн Больницы. На основании анализа актуальных угроз безопасности ПДн описанного в Модели угроз и Отчета об обследовании информационной системы персональных данных Больницы, делается заключение о необходимости использования технических средств и организационных мероприятий для обеспечения безопасности ПДн. Выбранные необходимые мероприятия отражаются в Плане мероприятий по обеспечению защиты ПДн.

Для каждой ИСПДн должен быть составлен список используемых технических средств защиты, а так же программного обеспечения участвующего в обработке ПДн, на всех элементах ИСПДн:

–

–

–

–

–

В зависимости от уровня защищенности ИСПДн и актуальных угроз, СЗПДн может включать следующие технические средства:

–

–

–

Так же в список должны быть включены функции защиты, обеспечиваемые штатными средствами обработки ПДн операционными системами (ОС), прикладным ПО и специальными комплексами, реализующими средства защиты. Список функций защиты может включать:

–

–

–

–

Список используемых технических средств отражается в Плане мероприятий по обеспечению защиты ПДн. Список используемых средств должен поддерживаться в актуальном состоянии. При изменении состава технических средств защиты или элементов ИСПДн, соответствующие изменения должны быть внесены в Список и утверждены руководителем Больницы или лицом, ответственным за обеспечение защиты ПДн.

4 Требования к подсистемам СЗПДн

СЗПДн включает в себя следующие подсистемы:

–

–

–

–

–

–

–

Подсистемы СЗПДн имеют различный функционал в зависимости от уровня защищенности ИСПДн, определенного в Акте установления уровней защищенности информационной системы ПДн.

5 Пользователи ИСПДн

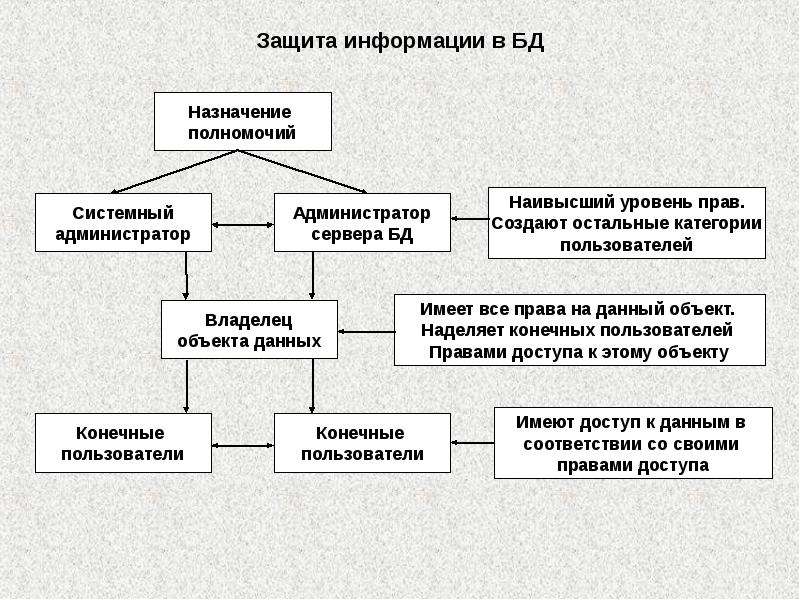

В Концепции информационной безопасности определены основные категории пользователей. На основании этих категории должна быть произведена типизация пользователей ИСПДн, определен их уровень доступа и возможности.

В ИСПДн Учреждения можно выделить следующие группы пользователей, участвующих в обработке и хранении ПДн:

–

–

–

–

–

–

Данные о группах пользователях, уровне их доступа и информированности должен быть отражен в Положении о разграничении прав доступа к обрабатываемым персональным данным.

5.1 Администратор ИСПДн

Администратор ИСПДн, сотрудник Больницы, ответственный за настройку, внедрение и сопровождение ИСПДн. Обеспечивает функционирование подсистемы управления доступом ИСПДн и уполномочен осуществлять предоставление и разграничение доступа конечного пользователя (Оператора АРМ) к элементам хранящим персональные данные.

Администратор ИСПДн обладает следующим уровнем доступа и знаний:

–

–

–

–

5.2 Администратор безопасности

Администратор безопасности, сотрудник Учреждения, ответственный за функционирование СЗПДн, включая обслуживание и настройку административной, серверной и клиентской компонент.

Администратор безопасности обладает следующим уровнем доступа и знаний:

–

–

–

–

Администратор безопасности уполномочен:

–

–

–

5.3 Оператор АРМ

Оператор АРМ, сотрудник Больницы, осуществляющий обработку ПДн. Обработка ПДн включает: возможность просмотра ПДн, ручной ввод ПДн в систему ИСПДн, формирование справок и отчетов по информации, полученной из ИСПД. Оператор не имеет полномочий для управления подсистемами обработки данных и СЗПДн.

Оператор не имеет полномочий для управления подсистемами обработки данных и СЗПДн.

Оператор ИСПДн обладает следующим уровнем доступа и знаний:

–

–

5.4 Администратор сети

Администратор сети, сотрудник Больницы, ответственный за функционирование телекоммуникационной подсистемы ИСПДн. Администратор сети не имеет полномочий для управления подсистемами обработки данных и безопасности.

Администратор сети обладает следующим уровнем доступа и знаний:

–

–

–

–

5.5 Технический специалист по обслуживанию периферийного оборудования

Технический специалист по обслуживанию, сотрудник Больницы, осуществляет обслуживание и настройку периферийного оборудования ИСПДн. Технический специалист по обслуживанию не имеет доступа к ПДн, не имеет полномочий для управления подсистемами обработки данных и безопасности.

Технический специалист по обслуживанию обладает следующим уровнем доступа и знаний:

–

–

–

5.6 Программист-

Программисты-

Лицо этой категории:

–

–

–

6. Требования к персоналу по обеспечению защиты ПДн

Все сотрудники Больницы, являющиеся пользователями ИСПДн, должны четко знать и строго выполнять установленные правила и обязанности по доступу к защищаемым объектам и соблюдению принятого режима безопасности ПДн.

При вступлении в должность нового сотрудника непосредственный начальник подразделения, в которое он поступает, обязан организовать его ознакомление с должностной инструкцией и необходимыми документами, регламентирующими требования по защите ПДн, а также обучение навыкам выполнения процедур, необходимых для санкционированного использования ИСПДн.

Сотрудник должен быть ознакомлен со сведениями настоящей Политики, принятых процедур работы с элементами ИСПДн и СЗПДн.

Сотрудники Больницы, использующие технические средства аутентификации, должны обеспечивать сохранность идентификаторов (электронных ключей) и не допускать НСД к ним, а так же возможность их утери или использования третьими лицами. Пользователи несут персональную ответственность за сохранность идентификаторов.

Сотрудники Больницы должны следовать установленным процедурам поддержания режима безопасности ПДн при выборе и использовании паролей (если не используются технические средства аутентификации).

Сотрудники Больницы должны обеспечивать надлежащую защиту оборудования, оставляемого без присмотра, особенно в тех случаях, когда в помещение имеют доступ посторонние лица. Все пользователи должны знать требования по безопасности ПДн и процедуры защиты оборудования, оставленного без присмотра, а также свои обязанности по обеспечению такой защиты.

Сотрудникам запрещается устанавливать постороннее программное обеспечение, подключать личные мобильные устройства и носители информации, а так же записывать на них защищаемую информацию.

Сотрудникам запрещается разглашать защищаемую информацию, которая стала им известна при работе с информационными системами Больницы, третьим лицам.

При работе с ПДн в ИСПДн сотрудники Больницы обязаны обеспечить отсутствие возможности просмотра ПДн третьими лицами с мониторов АРМ или терминалов.

При завершении работы с ИСПДн сотрудники обязаны защитить АРМ или терминалы с помощью блокировки ключом или эквивалентного средства контроля, например, доступом по паролю, если не используются более сильные средства защиты.

Сотрудники Больницы должны быть проинформированы об угрозах нарушения режима безопасности ПДн и ответственности за его нарушение. Они должны быть ознакомлены с утвержденной формальной процедурой наложения дисциплинарных взысканий на сотрудников, которые нарушили принятые политику и процедуры безопасности ПДн.

Сотрудники обязаны без промедления сообщать обо всех наблюдаемых или подозрительных случаях работы ИСПДн, могущих повлечь за собой угрозы безопасности ПДн, а также о выявленных ими событиях, затрагивающих безопасность ПДн, руководству подразделения и лицу, отвечающему за немедленное реагирование на угрозы безопасности ПДн.

6 Должностные обязанности пользователей ИСПДн

Должностные обязанности пользователей ИСПДн описаны в следующих документах:

–

–

–

7 Ответственность сотрудников ИСПДн Учреждения

В соответствии с Федеральным законом Российской Федерации от 27 июля 2006 г. № 152-

Действующее законодательство РФ позволяет предъявлять требования по обеспечению безопасной работы с защищаемой информацией и предусматривает ответственность за нарушение установленных правил эксплуатации ЭВМ и систем, неправомерный доступ к информации, если эти действия привели к уничтожению, блокированию, модификации информации или нарушению работы ЭВМ или сетей (статьи 272,273 и 274 УК РФ).

Администратор ИСПДн и администратор безопасности несут ответственность за все действия, совершенные от имени их учетных записей или системных учетных записей, если не доказан факт несанкционированного использования учетных записей.

При нарушениях сотрудниками Больницы – пользователей ИСПДн правил, связанных с безопасностью ПДн, они несут ответственность, установленную действующим законодательством Российской Федерации.

Приведенные выше требования нормативных документов по защите информации должны быть отражены в Положениях о подразделениях Больницы, осуществляющих обработку ПДн в ИСПДн и должностных инструкциях сотрудников Больницы.

8 Список использованных источников

Основными нормативно-

Основными нормативно-

1 Федеральный Закон от 27.07.2006 г. № 152-

2 «Положение об особенностях обработки персональных данных, осуществляемой без использования средств автоматизации», утвержденное Постановлением Правительства РФ от 15.09.2008 г. № 687.

3 «Требования к материальным носителям биометрических персональных данных и технологиям хранения таких данных вне информационных систем персональных данных», утвержденные Постановлением Правительства РФ от 06.07.2008 г. № 512.

4 Нормативно-

5 Постановление Правительства РФ от 1 ноября 2012 г. N 1119

“Об утверждении требований к защите персональных данных при их обработке в информационных системах персональных данных”

6 Постановление Правительства РФ от 21 марта 2012 г. N 211

“Об утверждении перечня мер, направленных на обеспечение выполнения обязанностей, предусмотренных Федеральным законом “О персональных данных” и принятыми в соответствии с ним нормативными правовыми актами, операторами, являющимися государственными или муниципальными органами”.

7 Методические рекомендации для организации защиты информации при обработке персональных данных в учреждениях здравоохранения, социальной сферы, труда и занятости (утв. Министерством здравоохранения и социального развития РФ 23 декабря 2009 г.).

Федеральный закон об основах охраны здоровья граждан в Российской федерации № 323-

Понятие и виды защищаемой информации по законодательству РФ

Право Понятие и виды защищаемой информации по законодательству РФ

Количество просмотров публикации Понятие и виды защищаемой информации по законодательству РФ – 600

| Наименование параметра | Значение |

| Тема статьи: | Понятие и виды защищаемой информации по законодательству РФ |

| Рубрика (тематическая категория) | Право |

Тайна имеет свойство молодого вина, которое постоянно грозит взорвать бутылку Моисей Сафир

Трое способны хранить тайну, в случае если двое из них мертвы. Бенджамин Франклин

Бенджамин Франклин

С развитием информационного общества все большее значение приобретают проблемы, связанные с защитой конфиденциальной информации. В настоящее время в российском законодательстве данные вопросы полно и системно не решены. Данная статья является попыткой анализа наиболее острых проблем, связанных с определением понятия и видов конфиденциальной информации.

В процессе развития научной мысли в понятие “информация” вкладывалось разное значение. Для целей настоящего исследования будем использовать легальное определение этого понятия, которое дано в ст.2 ФЗ “Об информации, информатизации и защите информации” от 20.02.95г. №24-ФЗ, информация – сведения о лицах, предметах, фактах, событиях, явлениях и процессах независимо от формы их представления. Также необходимо указать и на понятие “документированная информация (документ)” – зафиксированная на материальном носителе информация с реквизитами, позволяющими её идентифицировать (ст.2 ФЗ “Об информации .. .”, ст.2 ФЗ “Об участии в международном информационном обмене” от 4.07.96г. №85-ФЗ)

.”, ст.2 ФЗ “Об участии в международном информационном обмене” от 4.07.96г. №85-ФЗ)

С точки зрения этимологии, слово “конфиденциальный” происходит от латинского confidentia – доверие и в современном русском языке означает “доверительный, не подлежащий огласке, секретный”. Слово “секрет”, которое также необходимо рассмотреть, заимствовано из французского secret – “тайна”. Интересно, что в знаменитом словаре В. Даля также названы аналогичные значения ˸ “конфиденциальная” – “откровенная, по особой доверенности, неоглашаемая, задушевная”; “тайна” – “кто чего не знает, то для него тайна, все сокрытое, неизвестное, неведомое”. Таким образом, можно сделать вывод о равнозначности понятий конфиденциальная информация, тайна и секрет. Однако, как уже отмечал автор, понятие тайны в правовой науке не совсем совпадает с понятием конфиденциальной информации, так как тайна означает ещё и правовой режим информации. В соответствии со ст.2 ФЗ “Об информации …” и ст.2 ФЗ “Об участии в международном информационном обмене”, конфиденциальная информация – документированная информация, доступ к которой ограничивается в соответствии с законодательством Российской Федерации. В целом данное определение следует признать правильным, за исключением, должна быть, того момента, что не всегда информация с ограниченным доступом является документированной, например сведения, составляющие личную и семейную тайну, не обязательно зафиксированы на материальном носителе, в случае если не понимать под последним человеческий мозг.

В целом данное определение следует признать правильным, за исключением, должна быть, того момента, что не всегда информация с ограниченным доступом является документированной, например сведения, составляющие личную и семейную тайну, не обязательно зафиксированы на материальном носителе, в случае если не понимать под последним человеческий мозг.

Руководство по классификации данных — Управление информационной безопасности — Вычислительные службы

Этот документ содержит следующие разделы:

Просмотрите рабочий процесс классификации данных, чтобы определить, как классифицировать данные. Вы также можете посетить доступную версию рабочего процесса классификации данных.

Назначение

Целью настоящего Руководства является создание основы для классификации институциональных данных на основе их уровня конфиденциальности, ценности и критичности для Университета в соответствии с требованиями Политики информационной безопасности Университета. Классификация данных поможет в определении базовых мер безопасности для защиты данных.

Классификация данных поможет в определении базовых мер безопасности для защиты данных.

Применяется к

Настоящая Политика применяется ко всем преподавателям, сотрудникам и сторонним агентам Университета, а также к любым другим аффилированным лицам Университета, которым разрешен доступ к Институциональным данным. В частности, это Руководство применяется к тем, кто отвечает за классификацию и защиту Институциональных данных, как это определено ролями и обязанностями в области информационной безопасности.

Определения

Конфиденциальные данные — это обобщенный термин, который обычно представляет данные, классифицируемые как ограниченные, в соответствии со схемой классификации данных, определенной в данном Руководстве.Этот термин часто используется взаимозаменяемо с конфиденциальными данными.

Распорядитель данных — это старший сотрудник Университета, который наблюдает за жизненным циклом одного или нескольких наборов институциональных данных. Дополнительные сведения см. в разделе Роли и обязанности в области информационной безопасности.

Дополнительные сведения см. в разделе Роли и обязанности в области информационной безопасности.

Институциональные данные определяется как все данные, принадлежащие Университету или лицензированные им.

Непубличная информация определяется как любая информация, которая классифицируется как конфиденциальная или ограниченная информация в соответствии со схемой классификации данных, определенной в настоящем Руководстве.

Конфиденциальные данные — это обобщенный термин, который обычно представляет данные, классифицируемые как Ограниченные, в соответствии со схемой классификации данных, определенной в данном Руководстве. Этот термин часто используется как синоним конфиденциальных данных.

Классификация данных

Классификация данных в контексте информационной безопасности — это классификация данных на основе уровня их конфиденциальности и воздействия на университет в случае раскрытия, изменения или уничтожения этих данных без разрешения. Классификация данных помогает определить, какие базовые меры безопасности подходят для защиты этих данных. Все институциональные данные должны быть отнесены к одному из трех уровней чувствительности или классификаций:

Классификация данных помогает определить, какие базовые меры безопасности подходят для защиты этих данных. Все институциональные данные должны быть отнесены к одному из трех уровней чувствительности или классификаций:

| Классификация | Определение |

| Ограничено | Данные должны классифицироваться как «Ограниченные», если несанкционированное раскрытие, изменение или уничтожение этих данных может создать значительный уровень риска для Университета или его аффилированных лиц.Примеры данных с ограниченным доступом включают данные, защищенные государственными или федеральными правилами конфиденциальности, а также данные, защищенные соглашениями о конфиденциальности. К данным с ограниченным доступом следует применять самый высокий уровень контроля безопасности. |

| Частный | Данные должны классифицироваться как частные, если несанкционированное раскрытие, изменение или уничтожение этих данных может привести к умеренному уровню риска для Университета или его аффилированных лиц. По умолчанию все Институциональные данные, которые явно не классифицированы как Ограниченные или Общедоступные данные, должны рассматриваться как Частные данные.К частным данным следует применять разумный уровень контроля безопасности. По умолчанию все Институциональные данные, которые явно не классифицированы как Ограниченные или Общедоступные данные, должны рассматриваться как Частные данные.К частным данным следует применять разумный уровень контроля безопасности. |

| Общедоступный | Данные должны классифицироваться как общедоступные, если несанкционированное раскрытие, изменение или уничтожение этих данных приведет к незначительному риску или отсутствию риска для Университета и его аффилированных лиц. Примеры общедоступных данных включают пресс-релизы, информацию о курсах и исследовательские публикации. Несмотря на то, что для защиты конфиденциальности общедоступных данных требуется незначительный контроль или его отсутствие, требуется некоторый уровень контроля для предотвращения несанкционированного изменения или уничтожения общедоступных данных. |

Классификация данных должна выполняться соответствующим распорядителем данных. Data Stewards — это сотрудники высшего звена Университета, которые контролируют жизненный цикл одного или нескольких наборов институциональных данных. Дополнительную информацию о роли Data Steward и связанных с ней обязанностях см. в разделе Роли и обязанности в области информационной безопасности.

Дополнительную информацию о роли Data Steward и связанных с ней обязанностях см. в разделе Роли и обязанности в области информационной безопасности.

Посетите рабочий процесс классификации данных, чтобы узнать, как классифицировать данные.

Сбор данных

Data Stewards может захотеть присвоить единую классификацию набору данных, которые являются общими по назначению или функциям.При классификации набора данных следует использовать наиболее ограничительную классификацию любого из отдельных элементов данных. Например, если сбор данных состоит из имени, адреса и номера социального страхования учащегося, этот сбор данных следует классифицировать как ограниченный, даже если имя и адрес учащегося могут считаться общедоступной информацией.

Реклассификация

Периодически важно пересматривать классификацию Институциональных данных, чтобы гарантировать, что присвоенная классификация по-прежнему уместна с учетом изменений юридических и договорных обязательств, а также изменений в использовании данных или их ценности для Университета. Эта оценка должна проводиться соответствующим распорядителем данных. Рекомендуется проводить оценку на ежегодной основе; однако распорядитель данных должен определить, какая частота является наиболее подходящей, исходя из доступных ресурсов. Если распорядитель данных определяет, что классификация определенного набора данных изменилась, следует провести анализ мер безопасности, чтобы определить, соответствуют ли существующие меры безопасности новой классификации. Если обнаружены пробелы в существующих мерах безопасности, их следует своевременно исправить, соразмерно уровню риска, представляемого пробелами.

Эта оценка должна проводиться соответствующим распорядителем данных. Рекомендуется проводить оценку на ежегодной основе; однако распорядитель данных должен определить, какая частота является наиболее подходящей, исходя из доступных ресурсов. Если распорядитель данных определяет, что классификация определенного набора данных изменилась, следует провести анализ мер безопасности, чтобы определить, соответствуют ли существующие меры безопасности новой классификации. Если обнаружены пробелы в существующих мерах безопасности, их следует своевременно исправить, соразмерно уровню риска, представляемого пробелами.

Расчетная классификация

Целью информационной безопасности, как указано в Политике информационной безопасности Университета, является защита конфиденциальности, целостности и доступности Институциональных данных. Классификация данных отражает уровень воздействия на Университет в случае нарушения конфиденциальности, целостности или доступности.

К сожалению, не существует совершенной количественной системы для расчета классификации того или иного элемента данных. В некоторых ситуациях соответствующая классификация может быть более очевидной, например, когда федеральные законы требуют от Университета защиты определенных типов данных (например,г. личную информацию). Если соответствующая классификация не очевидна, рассмотрите каждую цель безопасности, используя следующую таблицу в качестве руководства. Это выдержка из публикации 199 Федеральных стандартов обработки информации (FIPS), опубликованной Национальным институтом стандартов и технологий, в которой обсуждается классификация информации и информационных систем.

В некоторых ситуациях соответствующая классификация может быть более очевидной, например, когда федеральные законы требуют от Университета защиты определенных типов данных (например,г. личную информацию). Если соответствующая классификация не очевидна, рассмотрите каждую цель безопасности, используя следующую таблицу в качестве руководства. Это выдержка из публикации 199 Федеральных стандартов обработки информации (FIPS), опубликованной Национальным институтом стандартов и технологий, в которой обсуждается классификация информации и информационных систем.

| ПОТЕНЦИАЛЬНОЕ ВОЗДЕЙСТВИЕ | |||

| Объект безопасности | НИЗКИЙ | УМЕРЕННЫЙ | ВЫСОКИЙ |

| Конфиденциальность Сохранение санкционированных ограничений на доступ к информации и ее раскрытие, включая средства защиты частной жизни и конфиденциальной информации.  | Можно ожидать, что несанкционированное раскрытие информации окажет ограниченное неблагоприятное воздействие на деятельность организации, активы организации или отдельных лиц. | Можно ожидать, что несанкционированное раскрытие информации окажет серьезное неблагоприятное воздействие на деятельность организации, активы организации или отдельных лиц. | Можно ожидать, что несанкционированное раскрытие информации окажет серьезное или катастрофическое неблагоприятное воздействие на деятельность организации, активы организации или отдельных лиц. |

| Целостность Защита от неправомерного изменения или уничтожения информации, включая обеспечение неотказуемости и достоверности информации. | Можно ожидать, что несанкционированное изменение или уничтожение информации окажет ограниченное неблагоприятное воздействие на деятельность организации, активы организации или отдельных лиц. | Можно ожидать, что несанкционированная модификация или уничтожение информации окажет серьезное неблагоприятное воздействие на деятельность организации, активы организации или отдельных лиц. | Можно ожидать, что несанкционированная модификация или уничтожение информации окажет серьезное или катастрофическое неблагоприятное воздействие на деятельность организации, активы организации или отдельных лиц. |

| Доступность Обеспечение своевременного и надежного доступа к информации и ее использования. | Можно ожидать, что нарушение доступа или использования информации или информационной системы окажет ограниченное неблагоприятное воздействие на деятельность организации, активы организации или отдельных лиц. | Можно ожидать, что нарушение доступа или использования информации или информационной системы будет иметь серьезные неблагоприятные последствия для деятельности организации, активов организации или отдельных лиц. | Можно ожидать, что нарушение доступа или использования информации или информационной системы будет иметь серьезные или катастрофические неблагоприятные последствия для деятельности организации, активов организации или отдельных лиц. |

По мере увеличения общего потенциального воздействия на Университет с низкого до высокого классификация данных должна стать более строгой, переходя от общедоступных к ограниченным.Если соответствующая классификация по-прежнему остается неясной после рассмотрения этих пунктов, обратитесь за помощью в отдел информационной безопасности.

Приложение A. Предопределенные типы информации ограниченного доступа

Управление информационной безопасности и Управление главного юрисконсульта определили несколько типов данных с ограниченным доступом на основе нормативных требований штата и федерального уровня. Этот список не охватывает все типы данных с ограниченным доступом . Предопределенные типы ограниченной информации определяются следующим образом:

1. | Средство проверки подлинности |

Проверка подлинности – это часть информации, которую человек держит в секрете и которая используется для подтверждения того, что человек является тем, за кого себя выдает. В некоторых случаях верификатор аутентификации может совместно использоваться небольшой группой лиц. Средство проверки подлинности также может использоваться для подтверждения подлинности системы или службы. Примеры включают, но не ограничиваются:

| |

| 2. | Покрываемая финансовая информация |

| См. Университетскую программу информационной безопасности Грэмма-Лича-Блайли. | |

| 3. | Электронная защищенная медицинская информация («EPHI») |

EPHI определяется как любая защищенная медицинская информация («PHI»), которая хранится или передается с помощью электронных носителей. Для целей данного определения электронные носители включают: Для целей данного определения электронные носители включают:

| |

| 4. | Материалы, подлежащие экспортному контролю |

Материалы, подлежащие экспортному контролю, определяются как любая информация или материалы, которые подпадают под действие правил экспортного контроля США, включая, помимо прочего, Правила экспортного контроля (EAR), опубликованные Министерством торговли США, и Правила международной торговли оружием (ITAR). | |

| 5. | Федеральная налоговая информация (FTI) |

| FTI определяется как любая декларация, налоговая информация или декларация налогоплательщика, которая доверена Университету налоговой службой. Дополнительную информацию см. в публикации 1075 Службы внутренних доходов, Приложение 2. | |

| 6. | Информация о платежной карте |

Информация о платежной карте определяется как номер кредитной карты (также называемый основным номером счета или PAN) в сочетании с одним или несколькими из следующих элементов данных:

Информация о платежных картах также регулируется Политикой и рекомендациями PCI DSS Университета (требуется вход в систему). | |

| 7. | Личные документы об образовании |

Личные записи об образовании определяются как любые записи об образовании, которые содержат один или несколько из следующих личных идентификаторов:

Дополнительную информацию о том, что представляет собой документ об образовании, см. в Политике Карнеги-Меллона в отношении прав учащихся на неприкосновенность частной жизни. | |

| 8. | Информация, позволяющая установить личность |

Для целей уведомления о нарушениях безопасности, PII определяется как имя человека или инициалы и фамилия в сочетании с одним или несколькими из следующих элементов данных:

| |

9. | Защищенная медицинская информация (“PHI”) |

PHI определяется как «индивидуальная идентифицируемая медицинская информация», передаваемая с помощью электронных средств, хранящаяся на электронных носителях или передаваемая или сохраняемая в любой другой форме или на носителе Защищенным компонентом, как это определено в Политике HIPAA Carnegie Mellon. PHI считается индивидуально идентифицируемой, если она содержит один или несколько из следующих идентификаторов:

В соответствии с политикой Carnegie Mellon HIPAA, PHI не включает записи об образовании или лечении, подпадающие под действие Закона о правах семьи на образование и неприкосновенность частной жизни, или записи о трудоустройстве, хранящиеся в Университете в качестве работодателя. | |

| 10. | Контролируемая техническая информация («CTI») |

| Контролируемая техническая информация означает «техническую информацию военного или космического назначения, доступ к которой, использование, воспроизведение, модификацию, представление, отображение, выпуск, раскрытие или распространение которой подлежит контролю» в соответствии с DFARS 252.204-7012. | |

| 11. | Только для официального использования (“FOUO”) |

| Документы и данные, помеченные или помеченные только для служебного пользования, являются предшественниками контролируемой несекретной информации (CUI), как это определено Национальным архивом (NARA) | |

| 12. | Персональные данные из Европейского союза (ЕС) |

Общий регламент ЕС по защите данных (GDPR) определяет персональные данные как любую информацию, которая может прямо или косвенно идентифицировать физическое лицо посредством ссылки на идентификатор, включая .

Любые персональные данные, собираемые у физических лиц в странах Европейской экономической зоны (ЕЭЗ), подпадают под действие GDPR.По вопросам обращайтесь по адресу [email protected]. |

История изменений

| Версия | Дата публикации | Автор | Описание |

| 0,1 | 02.07.2008 | Дуг Маркевич | Первоначальный проект |

| 0,2 | 25. 09.2008 09.2008 | Дуг Маркевич | Раздел «Категоризация» заменен на «Сбор данных» и добавлены разделы «Реклассификация и расчет классификаций». |

| 0,3 | 20.10.2008 | Дуг Маркевич | Переписан раздел Расчет классификаций из-за недостатков исходной системы. Обновлены цель, область применения и определения. |

| 0,4 | 04.11.2008 | Дуг Маркевич | Удалено уравнение, внесено незначительное обновление в определение общедоступных данных и обновлена дополнительная информация. Приложение A отсортировано таким образом, чтобы термины отображались в алфавитном порядке, и в качестве термина была добавлена закрытая финансовая информация. |

| 0,5 | 20.02.2009 | Дуг Маркевич | Добавлен отсутствующий маркер к последнему идентификатору, указанному в Приложении A. Определение G. Само определение не было изменено. |

| 0,6 | 26. 02.2009 02.2009 | Дуг Маркевич | Различные обновления на основе отзывов. Основные изменения включают добавление «Распорядителя данных» в определения, добавление ссылок на роли и обязанности в области информационной безопасности и добавление информации о федеральном налоге в Приложение A. |

| 0,7 | 18.03.2009 | Дуг Маркевич | Обновлено определение PHI в Приложении A для ссылки на политику информационной безопасности HIPAA. В приложение A добавлено средство проверки подлинности. |

| 0,8 | 17.09.2009 | Дуг Маркевич | Обновлено приложение Applied To для согласования с соответствующими публикациями. Удалены записи об образовании из Приложения А по рекомендации главного юрисконсульта. Обновлены личные идентификационные записи об образовании в Приложении A, чтобы ссылаться на Политику прав учащихся на неприкосновенность частной жизни. |

| 0,9 | 22.01.2010 | Дуг Маркевич | Обновлено Приложение A, чтобы включить материалы, подлежащие экспортному контролю. |

| 1,0 | 15.09.2011 | Дуг Маркевич | Обновлено определение защищенной медицинской информации в соответствии с новой политикой HIPAA. Удалено обозначение ПРОЕКТ. |

| 1.1 | 07.04.2015 | Лаура Радерман | Обновлено Приложение A, чтобы включить контролируемую техническую информацию. |

| 1,2 | 20.03.2018 | Лаура Радерман | Приложение A обновлено, чтобы включить FOUO и CUI. |

| 1,3 | 23.05.2018 | Мэри Энн Блэр | Обновлено Приложение A для включения Персональных данных из Европейского Союза |

| 1,4 | 21.02.2021 | Джозеф Мальокка | “Дополнительная информация” перемещена на боковую панель.Добавлено оглавление. |

| Статус | Дата публикации |

| Опубликовано: | 02. 07.2008 07.2008 |

| Последнее рассмотрение: | 21.02.2021 |

| Последнее обновление: | 21.02.2021 |

Руководство по типам конфиденциальной информации

Организации всех размеров и вертикалей собирают, обрабатывают, хранят и обмениваются всеми видами данных о клиентах, поставщиках и сотрудниках, и эти данные часто содержат конфиденциальную информацию, которую необходимо защитить от несанкционированного доступа.

Что считается конфиденциальной информацией?

В широком смысле конфиденциальной информацией считается информация, которая может причинить вред, смущение, неудобство или несправедливость по отношению к физическому или юридическому лицу, если она будет раскрыта или попадет в чужие руки.

В этом руководстве вы узнаете:

- Введение

- Типы конфиденциальной информации

- PII — личная информация

- ИП — Личная информация

- SPI — Конфиденциальная личная информация

- NPI — закрытая личная информация

- MNPI — Существенная непубличная информация

- Частная информация

- PHI / ePHI — (в электронном виде) Защищенная медицинская информация

- Регулируемые, деловые, конфиденциальные данные о драгоценностях короны с высоким риском

- Нормативные исключения по вертикали и местоположению

- Как защищены конфиденциальные данные?

- Как платформа анализа данных BigID защищает все типы конфиденциальных данных

Типы конфиденциальной информации

Чтобы изучить различные типы конфиденциальной информации, которые определяются и контролируются различными нормативными актами, давайте начнем с основ PII и PI, а затем рассмотрим более конкретные итерации, особенно те, которые относятся к определенным вертикалям.

Затем мы рассмотрим, как эти правила пересекаются — и как защитить конфиденциальную информацию на предприятии — независимо от вашей отрасли или организации.

PII: личная информация

Информация, позволяющая установить личность, или PII, определяется в США как: «Информация, которая может быть использована для идентификации или отслеживания личности человека, такая как его имя, номер социального страхования, биометрические записи и т. д. отдельно или в сочетании с другими данными». личная или идентифицирующая информация, которая связана или может быть связана с конкретным лицом, например, дата и место рождения, девичья фамилия матери и т. д.

PII — это наиболее доступный и наименее регулируемый тип данных, который может быть или не быть конфиденциальным — или может считаться конфиденциальным только при определенных обстоятельствах или в сочетании с другими данными о человеке.

Например, персональные данные, такие как имена, номера телефонов или другая информация, которая может быть общедоступной, обычно не считается конфиденциальной (хотя может быть в определенных контекстах), в то время как персональные данные, такие как номера социального страхования, регистрационные номера иностранцев или номера водительских прав всегда будет чувствительным.

Соответствующие правила для информации, позволяющей установить личность, включают: GDPR, CCPA, CPRA, LGPD и NY SHIELD.

ИП: личная информация

Личная информация или PI может включать личную информацию (PII), но это более широкая категория. Другими словами, все PII считаются PI, но не все PI являются PII.

Это более широкое определение PI определяется как: «Информация, которая идентифицирует, относится, описывает, может быть связана или может быть обоснованно связана, прямо или косвенно, с конкретным потребителем или домохозяйством.

Таким образом, PIможет включать данные, которые явно связаны с личностью, такие как имя или дата рождения, которые часто также являются PII, или толковаться в чрезвычайно широком правовом ключе. PI может и часто включает:

- IP-адреса

- информация о сотрудниках

- информация о местоположении

- фотографий

- расовое или этническое происхождение

- политическая принадлежность или взгляды

- религиозные или философские убеждения

- Членство в профсоюзе

- сексуальная ориентация

- судимость

- медицинская или генетическая информация

- некоторая биометрическая информация

Соответствующие правила для личной информации включают: GDPR, CCPA CPRA, LGPD, NY SHIELD

SPI — Конфиденциальная личная информация

Конфиденциальная личная информация (SPI) в соответствии с новым Законом штата Калифорния о правах на неприкосновенность частной жизни (CPRA) — это новый определенный термин, охватывающий данные, которые связаны с физическим лицом, но не идентифицируют его напрямую — и могут причинить вред, если будут обнародованы. SPI включает личную информацию, которая раскрывает:

SPI включает личную информацию, которая раскрывает:

- соцзащита потребителя, водительское удостоверение, удостоверение личности государственного образца или номер паспорта

- вход в учетную запись, номер финансового счета, дебетовой карты или кредитной карты в сочетании с любым необходимым кодом безопасности или доступа,

- пароль или учетные данные, позволяющие получить доступ к учетной записи

- точная геолокация

- расовое или этническое происхождение, религиозные или философские убеждения или членство в профсоюзе

- содержимое почты, электронной почты и текстовых сообщений потребителя, если предприятие не является предполагаемым получателем сообщения

- генетических данных, в том числе

- обработка биометрической информации с целью однозначной идентификации потребителя;

- персональных данных, собранных и проанализированных в отношении здоровья потребителя; или

- личная информация, собранная и проанализированная в отношении сексуальной жизни или сексуальной ориентации потребителя

NPI — закрытая личная информация

Непубличная личная информация, или NPI, представляет собой тип конфиденциальной информации, созданный и определенный Законом Грэмма-Лича-Блайли (GLBA), который специально регулирует финансовые учреждения.

NPI не включает общедоступную информацию и определяется как «финансовая информация, позволяющая установить личность, а именно:

- предоставлено потребителем финансовому учреждению

- в результате операции или услуги, оказанной потребителю, или

- , иначе полученный финансовым учреждением».

NPI может включать имена, адреса, номера телефонов, номера социального страхования, номера счетов банков и кредитных карт, данные о покупках по кредитным или дебетовым картам, судебные протоколы из отчетов потребителей или любую другую финансовую информацию потребителей, которая:

- потребитель предоставляет финансовому учреждению

- результат транзакции или услуги, выполненной для потребителя

- иначе получен финансовыми учреждениями

- NPI не включает информацию, которая стала общедоступной или широко распространена в средствах массовой информации или государственных отчетах .

Соответствующие правила для непубличной личной информации включают: GLBA, NYDSF / NYCRR 500

MNPI — Существенная непубличная информация

Существенная непубличная информация, или MNPI, — это данные, относящиеся к компании, ее активам и дочерним компаниям, которые не были публично распространены или доступны инвесторам в целом и которые могут повлиять на цену акций компании.

Постановление направлено на мониторинг и предотвращение незаконных видов инсайдерской торговли, запрещая тем, кто владеет MNPI, использовать его в своих интересах при торговле акциями или другими ценными бумагами или делиться им с другими, которые могут использовать его в своих интересах. Когда трейдинг вообще предполагает использование MNPI, он считается незаконным — независимо от того, является ли человек, который действует на нем, сотрудником компании.

Использование или знание MNPI частично определяет законность инсайдерской торговли.Таким образом, хотя не вся инсайдерская торговля является незаконной — например, когда сотрудники покупают или продают акции своей компании и соблюдают требования регистрации и подачи документов регулирующего органа, Комиссии по ценным бумагам и биржам (SEC), — любая торговля, в которой участвует MPNI, является незаконной.

«Существенная» часть MNPI требует, чтобы информация была достаточно значимой, чтобы влиять на стоимость акций компании. Если информация не может разумным образом повлиять на цену акции, она не считается MNPI.

Если информация не может разумным образом повлиять на цену акции, она не считается MNPI.

Типы MNPI включают, но не ограничиваются:

- корпоративная информация, поступающая либо от затронутой компании, либо от сторонних регулирующих органов, законодателей или финансовых учреждений

- отчеты о прибылях и убытках и другие финансовые документы

- предстоящие корпоративные действия или планы, такие как первичное публичное размещение акций (IPO), приобретения или дробление акций

- результаты судебного разбирательства

- постановлений таких агентств, как FDA

Соответствующие правила для MNPI включают Закон о ценных бумагах Комиссии по ценным бумагам и биржам и Закон о биржах — Положение FD (Добросовестное раскрытие информации)

Частная информация

Частная информация — это набор конфиденциальных данных, регулируемых Законом Нью-Йорка «Остановить взломы и повысить безопасность электронных данных» (NY SHIELD).

NY SHIELD применяется к «любому физическому или юридическому лицу, которое владеет или лицензирует компьютеризированные данные, включающие личную информацию» резидента Нью-Йорка, также именуемое «застрахованным бизнесом».